Både JWT och OAuth kan hjälpa dig att förbättra säkerheten för din webbapplikation genom att erbjuda säker autentisering och auktorisering. Men vilken ska du implementera för att användarna ska kunna komma åt din webbapplikation på ett säkert sätt? Vi har förberett en detaljerad artikel om JWT vs. OAuth för att svara på denna fråga.

Efter att ha läst den kommer du att ha en klar uppfattning om vad JWT och OAuth är, vilka fördelar de erbjuder, hur de skiljer sig och vilken du bör implementera för att förbättra säkerheten för din webbapplikation.

Utan vidare, låt oss dyka in.

Innehållsförteckning

Vad är en JWT?

JWT, som står för JSON Web Token, är en öppen standard som definierar ett sätt att säkert dela information mellan två parter som ett JSON-objekt. Eftersom informationen är digitalt signerad kan parterna lita på och verifiera information som överförs via JSON Web Tokens.

En relativt liten storlek på JWT gör att de kan skickas via en POST-parameter, en URL eller inuti en HTTP-rubrik. En JSON Web Token har tre delar: Header, payload och signatur.

Rubriken talar om vilken typ av token det är och vilken typ av signeringsalgoritm som används. Payload-delen av en JWT inkluderar påståenden som är uttalanden om användare och ytterligare data.

Som namnet antyder har signaturdelen av en JSON Web Token signaturen för att verifiera att meddelandet inte var tempererat på vägen.

Hur JWT fungerar

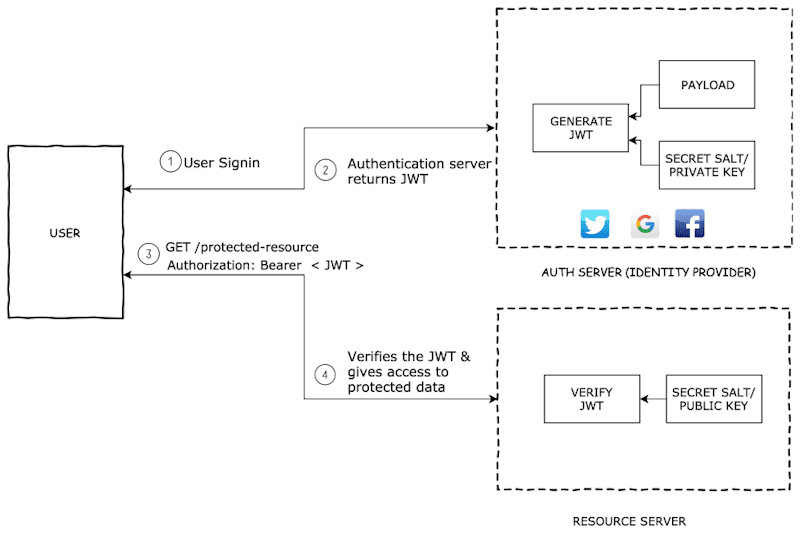

Bildkälla: DEV

Bildkälla: DEV

Följande är hur en JSON Web Token fungerar.

Användarinloggning

Användare loggar in på din webbapplikation genom att skicka in sina användarnamn och lösenord. Därefter överför din applikation dessa inloggningsuppgifter till autentiseringsservern.

Token Generation

Efter att autentiseringsservern har verifierat användarnas inloggningsuppgifter genererar den JSON Web Tokens och skickar dem till användarna. Dessa JWTs kan innehålla viktig information om användare och autentiseringssessioner. Användare lagrar dessa JWTs lokalt. Baserat på inställningarna kan servern även signera JWT med en delad hemlig eller privat nyckel för att förbättra säkerheten.

Tokenverifiering

När användare gör förfrågningar till din applikationsserver för att få tillgång till någon resurs kommer de att inkludera sina JWTs i sina serverförfrågningar. Din applikationsserver kommer att verifiera signaturer i JWTs och kontrollera anspråken i nyttolaster för att verifiera om användare tillåts komma åt de begärda resurserna.

Om JWT:erna är giltiga kommer användare att ges tillgång till de begärda resurserna på din webbapplikation.

Användningsfall av JWT

Man kan använda JSON Web Tokens på följande sätt:

#1. Tillstånd

Efter att användarna lyckats logga in på din webbapplikation via inloggningsslutpunkten kommer autentiseringsservern att utfärda JWT till dem. Användarna kommer att använda sina JWT:er för att komma åt resurser i applikationen, som kräver autentisering för att bevisa sin identitet.

Informationsutbyte mellan parter

JSON Web Token kan vara det rätta alternativet för att säkert överföra information till giltiga användare. JSON Web Tokens är signerade för att säkerställa att informationen kommer från den ursprungliga källan. Strukturen hos JWT (signaturdelen) gör det också möjligt för mottagare att verifiera att informationen inte justeras längs vägen.

Fördelar med JWT

Följande är viktiga fördelar med att implementera JWTs i din webbapplikation.

- Till skillnad från SAML-tokens är JWT:er lätta. Så du kan snabbt implementera dem i HTML- och HTPP-miljöer, vilket gör JWT:er idealiska för klientapplikationer som mobilapplikationer.

- JWT erbjuder robust säkerhet. Du kan signera JWTs symmetriskt med en delad hemlighet med hjälp av HMAC-algoritmen eller en privat nyckel för att signera dem asymmetriskt.

- JWTs kommer med en inbyggd utgångsmekanism, så att du kan ställa in utgångsperioden för JWTs för att förbättra säkerheten.

- JSON Web Tokens används i stor utsträckning av olika Single Sign-On-lösningar. Som ett resultat är det lätt att arbeta med JWT.

Dessutom kan JWTs spara databaslagringsutrymme i ditt företag. Detta beror på att din server bara skapar JWT, och de sparas på klientens sida. JWT:er kräver inte heller en databassökning.

Så JWT kan verifieras snabbt, vilket ger en överlägsen användarupplevelse.

Begränsningar för JWT

Även om JWT är ett utmärkt sätt att auktorisera användare. De har vissa begränsningar, såsom:

- Du är ansvarig för att säkerställa säkerheten för krypteringsnyckeln. Om en hacker får tag på nyckeln som signerar dina JWTs, är du i stora problem. De kan göra falska tokens som stökar med din användardata. Det är en enorm säkerhetsrisk.

- JWT:er behöver inte ett databasanrop för varje kontroll, vilket låter bra. Men om du behöver återkalla en ASAP måste du svartlista den. Det är inte en snabb eller enkel uppgift.

- När en JWT går ut är det inte bara en fråga om att förlänga timern. Ditt system kommer att be användaren att logga in igen för att få en ny token. Detta lägger till komplexitet till hela processen, vilket kräver mer tanke på användarupplevelse och säkerhetsflöden. För att göra processen enklare kan du implementera uppdateringstoken i kombination med JWTs. När åtkomsttoken löper ut kan klienter använda dessa uppdateringstoken för att begära nya åtkomsttoken utan att klienten skickar in inloggningsuppgifter igen.

- Att implementera JWT i din webbapplikation är inte en enkel uppgift; det kräver extra ingenjörsarbete. Du måste ställa in processen för att skapa token, välja rätt signeringsmekanism som passar din applikation och integrera allt med din befintliga arkitektur.

JWT är inte en enstegslösning utan snarare ett projekt som kräver noggrann planering och utförande.

Vad är OAuth?

OAuth, förkortning för öppen auktorisering, är ett auktoriseringsprotokoll av öppen standard för auktorisering. Det tillåter webbapplikationer eller webbplatser att få åtkomst till resurser som tillhandahålls av tredjepartsapplikationer på uppdrag av användare utan att användare delar inloggningsuppgifter för tredjepartsapplikationer.

Nu, skriven som OAuth 2.0 (den senaste versionen av OAuth), används den ofta för att autentisera användare via en autentiseringsserver.

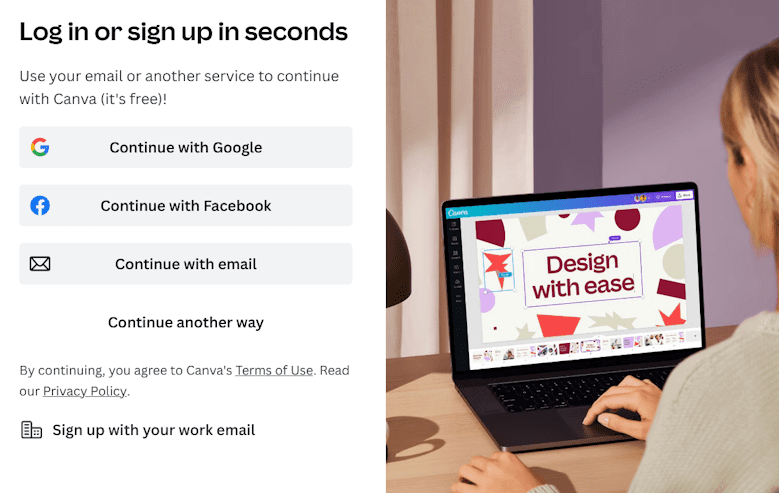

Till exempel, med OAuth på plats, kan användare logga in på din applikation med sina Facebook- eller Google-konton. Men de kommer bara att ange sina inloggningsuppgifter på Facebook- eller Google-konton.

Hur OAuth fungerar

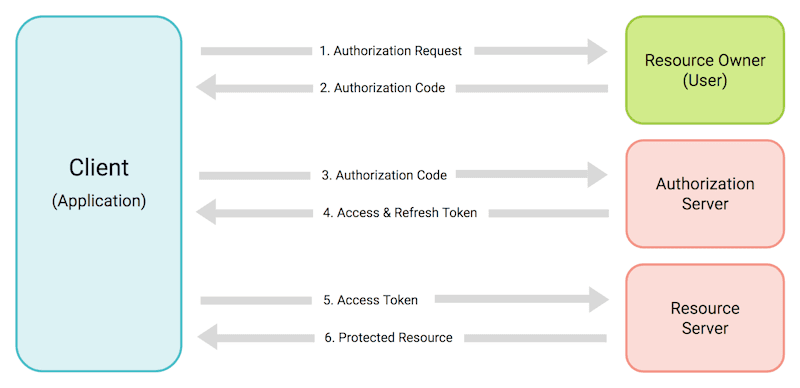

Bildkälla: Zoho

Bildkälla: Zoho

Till exempel har du en tidshanteringsapp. Och för att alla ska kunna använda din app effektivt behöver du tillgång till deras e-postkorgar. Tidigare var användare tvungna att dela sina inloggningsuppgifter med din app för att ge appen åtkomst till deras inkorgar. OAuth2.0 har löst det här problemet.

Så här ser OAuth2.0-arbetsflödet ut:

Nu kan din tidshanteringsapp komma åt användarens inkorg. Som Oauth har olika bidragstyperkan auktorisationsflödet skilja sig något beroende på typerna av auktorisationsbidrag.

Fördelar med OAuth

Följande är de viktigaste fördelarna med att använda OAuth.

- OAuth är en allmänt accepterad standard. Detta innebär att alla ledande autentiseringstjänster förstår och använder OAuth.

- Användare kommer att hitta många OAuth-plugin-program och funktioner att välja mellan, tack vare dess utbredda användning och kompatibilitet.

- OAuth erbjuder testade klientbibliotek för nästan alla programmeringsspråk och webbramverk. Så du kan använda ditt föredragna språk med OAuth.

- OAuth är mycket säkert och välbevakat. Eftersom det är så flitigt använt har experter redan övervägt alla möjliga säkerhetsrisker.

- OAuth är bra för kodavkoppling. Din huvudsakliga programkod blir inte trasslig när du hanterar autentiseringsuppgifter. Detta gör det enklare att hantera och uppdatera din app på lång sikt.

Användningsfall av OAuth

Följande är några populära användningsfall av OAuth:

- Den vanligaste användningen av OAuth 2.0 är att skapa tredjepartsprogram för att komma åt användarnas konton. Med OAuth 2.0 kan användare auktorisera tredje part att få åtkomst till deras data som lagras i olika tjänster utan att förse tredje part med inloggningsuppgifterna för dessa tjänster.

- Som webbapplikationsägare kan du använda OAuth 2.0 för att implementera enkel inloggning. Du kan utforska dessa OAuth-lösningar med öppen källkod för ditt projekt.

- Du kan implementera OAuth 2.0 i din API-gateway för att få API-gatewayen att fungera som en auktoriseringsserver. Detta säkerställer att API-gatewayen vidarebefordrar förfrågningar från klienter med giltiga åtkomsttokens.

- OAuth 2.0 kan ge IoT och smarta enheter som kylskåp eller TV-apparater möjlighet att interagera med tredje parts API:er på uppdrag av användare. Detta är praktiskt när en användare vill logga in i en app på prylar utan ett vanligt tangentbord, som en smart TV eller spelkonsol.

Begränsningar för OAuth

Utbudet av tillgängliga flöden kan vara skrämmande för dem som är nya i OAuth. Det handlar inte bara om att välja en; ibland behöver du en kombination för att uppfylla alla dina säkerhetskrav. Denna komplexitet kan göra det svårt för nybörjare att veta var de ska börja, vad de ska använda och hur man integrerar det effektivt.

Varje flöde tjänar ett unikt syfte, oavsett om det gäller mobilappar, server-till-server-kommunikation eller webbapplikationer. Så det är viktigt att noggrant analysera dina specifika behov innan du gör ett val.

OAuth 2.0 är beroende av SSL/TLS för att hålla saker och ting säkra. Om SSL/TLS inte är rätt konfigurerat kan OAuth 2.0:s säkerhet vara i fara.

Dessutom kan OAuth ta upp integritetsproblem, särskilt när man spårar användaraktivitet. När du använder en tjänst som ”Logga in med Google” kan Google bli medveten om din aktivitet på den tredje parts webbplats. Google kanske inte bara vet att du har loggat in, utan det kan också spåra hur ofta och när du interagerar med den webbplatsen.

Dessutom kan OAuth vara överdrivet för enklare inställningar, som en app med bara en front-end och en back-end. Du kanske inte behöver dess komplexitet i sådana fall.

Skillnaden mellan JWTs och OAuth

JWT och OAuth fyller den avgörande funktionen att verifiera användaridentitet för att auktorisera åtkomst till resurser. De är viktiga verktyg i säkerhetslandskapet men skiljer sig i omfattning, komplexitet och tillämpning.

FunktionerJWTsOAuthHuvudanvändningJWT:er fokuserar huvudsakligen på API:er. OAuth täcker webb, webbläsare, API och andra appar. Token vs. ProtocolJWTs är ett tokenformat. OAuth är ett auktoriseringsprotokoll. Lagring JWT:er förlitar sig endast på klientsidans lagring. OAuth använder både klientsidan och lagring på serversidan.Flexibilitet JWT:er är mer begränsade i omfattning.OAuth erbjuder mer flexibilitet och ett bredare utbud av användningsfall. Enkel att användaJWT är enklare och lättare att förstå. OAuth är mer komplex.

Medan JWT:er är mer enkla och inriktade på API-säkerhet, tillhandahåller OAuth en omfattande autentiseringsmekanismlösning som kan anpassas till olika scenarier.

Och OAuth kan göra det möjligt för användare att låta en tredjepartsapp komma åt sina data på en annan plattform utan att avslöja deras inloggningsuppgifter.

Om man är bättre beror på de specifika behoven hos systemet eller nätverket i fråga.

Kan du använda JWT och OAuth tillsammans?

Även om JWT och OAuth tjänar olika syften, kan du kombinera dem tillsammans.

OAuth-protokollet anger inte något tokenformat som måste användas strikt. Så du kan implementera JWTs i OAuth.

Till exempel kan OAuth2-autentiseringsservern utfärda en åtkomsttoken med JWT. Och denna JWT kan inkludera ytterligare information i nyttolasten, vilket förbättrar prestandan. Detta beror på att det kommer att bli minskade rundresor mellan autentiserings- och resursservrarna.

Att kombinera JWTs och OAuth2 kan också ske genom ett dual-token-tillvägagångssätt – OAuth2 utfärdar två separata tokens i den här metoden: en access_token och en JWT. JWT innehåller ytterligare identitetsinformation. Detta tillvägagångssätt ger ett extra lager av detaljer, vilket ger dig mer kontroll över användaråtkomst och data.

Det är avgörande att använda OpenID Connect när du väljer denna strategi med dubbla token. OpenID Connect bygger på OAuth2 och lägger till fler standardiserade fält till tokens.

Att använda JWT istället för OAuth2 kan göra saker snabbare och mindre komplicerade för specifika uppgifter. Men det kan också göra utvecklingen mer utmanande.

När du bestämmer dig för att använda JWT med OAuth2, överväg om hastighetsökningen motiverar det extra arbetet i utvecklingen.

Slutsats

I kampen mellan JWT vs. OAuth för ultimat webbsäkerhet, har var och en förtjänster och nackdelar. JWT lyser för statslös, snabb autentisering men har begränsningar som avsaknad av inbyggd återkallelse. OAuth utmärker sig i komplexa auktoriseringsscenarier men kan vara överdrivet för mer enkla projekt.

Om du behöver robust auktorisering och effektiv autentisering, överväg att kombinera JWT och OAuth genom OpenID Connect.

Ditt val bör bero på dina specifika projektbehov, inte bara hypen kring dessa tekniker.

Dessutom kan du utforska dessa populära användarautentiseringsplattformar för att välja den bästa lösningen för din applikation.