Innehållsförteckning

Viktiga takeaways

- Ökningen av oreglerade app-mods för Signal och Telegram har lockat cyberkriminella som distribuerar skadlig programvara och spionerar på intet ont anande användare.

- Vissa spyware-infekterade falska Telegram-mods har avslöjat användarnas privata data, medan falska Signal-mods tillät hackare att logga in på offrens Signal-konton.

- Se till att undersöka utvecklare, kontrollera betyg och recensioner, undvika appbutiker från tredje part, granska appbehörigheter och använda säkerhetsprogramvara för att skydda dig från falska Signal- och Telegram-appar.

Signal och Telegram är två av världens mest populära appar för säkra meddelanden; de är engagerade i att skydda användarnas integritet, är lätta att använda och är packade med coola funktioner.

Men folk vill alltid ha mer av sina appar. En ökning av oreglerade Signal- och Telegram-appmods med fler funktioner har fångat ett anständigt antal användare, som cyberbrottslingar utnyttjar för att leverera skadlig programvara och mer.

Vad är app-mods?

App-mods är inte en i sig olycklig idé. Programvaran modifieras vanligtvis av teknikentusiaster, tredjepartsutvecklare och fans. Eller snarare, av människor som tror att den grundläggande versionen av appen antingen saknar vissa funktioner eller har onödiga funktioner som hindrar dess prestanda.

Vissa mjukvaruföretag ogillar konceptet och gör sitt bästa för att slå ner på modifierade versioner av sina produkter. Andra är dock inte emot det och uppmuntrar utvecklare att komma med sina egna klienter eller modifierade versioner av samma app.

Hur fungerar spionprogram i telegram- och signalkloner?

Det är här det blir olycksbådande: cyberkriminella insåg att det finns en marknad för app-mods och utnyttjar detta för att distribuera skadlig programvara. Det är precis vad som har hänt med vissa Telegram-kloner, som upptäckts av cybersäkerhetsföretaget Kasperskysom publicerade sina resultat i september 2023. ESETfann under tiden i augusti 2023 att hotaktörer också skapar falska Signal-mods för att spionera på intet ont anande användare.

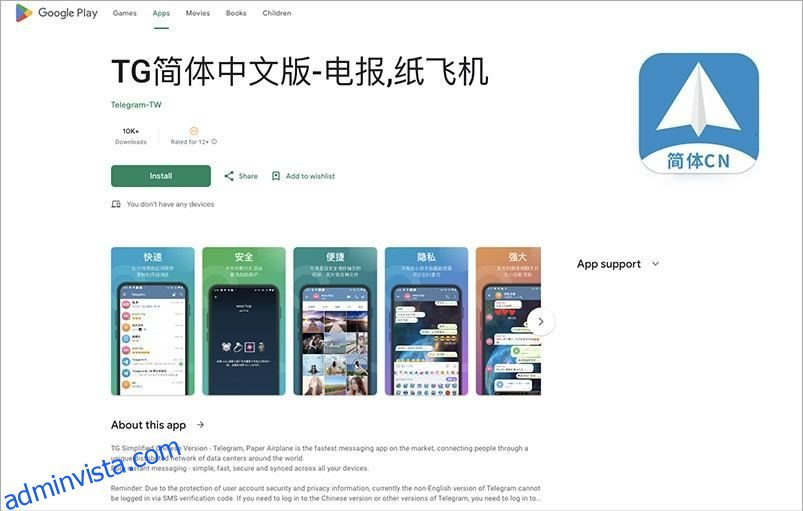

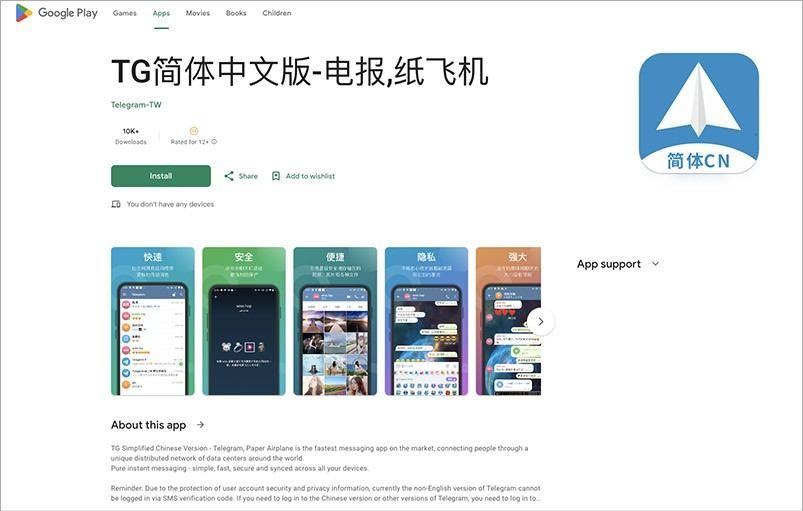

Fake Telegram-mods dök upp på Google Play som appversioner för traditionell kinesisk, uigurisk och förenklad kinesisk. Den illvilliga utvecklaren ansträngde sig verkligen för att framstå som övertygande och använde bilder som liknade de som Telegram använder på sina officiella kanaler, medan appbeskrivningar skrevs på de ovannämnda språken. Modden annonserades som en snabbare, lättare version av Telegram.

Kort sagt, detta verkade som en helt legitim mod, liknande mods som Telegram själv stöder och uppmuntrar utvecklare att skapa. Men det fanns en betydande skillnad: den falska Telegram-appen hade radikalt annorlunda kod, vilket gjorde att dess skapare kunde spionera på alla som laddar ner och använder den. De som gjorde misstaget att installera denna mod fick sina kontakter, meddelanden, filer, namn och telefonnummer exponerade. All denna information skickades till hotaktören när människor använde appen.

Bildkredit: Kaspersky

Bildkredit: Kaspersky

Med Signal hade hotaktören ett lite annat förhållningssätt. De designade en mod som heter Signal Plus Messenger och skapade en falsk webbplats för att verka mer legitim. Skadlig programvara som hittades i den falska Signal-moden var utan tvekan farligare än i den falska Telegram-appen, eftersom den tillät dess skapare att logga in på målets Signal-konto.

Båda mods kan klassificeras som spionprogram, en typ av skadlig programvara som är utformad för att samla information om målet utan deras vetskap eller samtycke.

ESET och Kaspersky tror att samma hackningsgrupp, GREF, låg bakom båda moddarna, tillsammans med flera andra skadliga appar. Gruppen har enligt uppgift kopplingar till den kinesiska regeringen och distribuerar vanligtvis skadlig kod som har identifierats som BadBazaar.

Varför innehåller dessa telegram- och signalappar spionprogram?

Varför distribuerar de dessa skadliga mods? Enligt ESET-rapporten är en av huvudskälen att spionera på etniska minoriteter i Kina.

De falska apparna togs senare bort från Google Play Store och Samsung Galaxy Store, men skadan var redan skedd. Det är säkert att anta att de laddades ner av tusentals människor (över hela världen, inte bara i Kina) vars privata data var exponerade och troligen i händerna på den kinesiska regeringen.

Visst, det finns andra bedragare som distribuerar spionprogram-drivna mods, mest ekonomiskt motiverade. Den verkliga frågan är hur dessa skadliga appar dök upp i två stora, välrenommerade appbutiker i första hand? Har inte dessa butiker moderatorer vars uppgift är att identifiera skadlig kod?

Googles trendrapport för juli [PDF] erbjöd en förklaring och angav att dess forskare upptäckte hotaktörer som kringgår säkerhetskontroller genom versionshantering. Detta innebär att de till en början skapar helt legitima mods och sedan injicerar skadlig programvara via en uppdatering. Uppenbarligen bör alla uppdateringar också analyseras av Google innan de godkänns, men företaget kämpar uppenbarligen för att befria sin appbutik från skadlig programvara.

Hur man håller sig säker från falska signal- och telegramappar

Att just dessa Signal- och Telegram-moddar inte längre är tillgängliga i Google Play Store och Samsung Galaxy Store betyder inte mycket, eftersom det är mer än troligt att de kommer att dyka upp igen i någon form. Även om de inte gör det kommer andra falska moddar att ta deras plats.

För att vara säker måste du veta hur du kan skilja mellan riktiga och falska appar, legitima mods och de som innehåller skadlig programvara.

1. Undersök utvecklaren

Innan du laddar ner en moddad app, gör lite forskning om personerna bakom den. Är de legitima? Vilka är dom? Godkänns deras aktiviteter av den ursprungliga utvecklaren?

2. Kontrollera betyg och recensioner

Det är alltid en bra idé att kolla vad andra människor säger och titta på betyg och recensioner. Detta är inte en skottsäker strategi, men det kan fortfarande hjälpa dig att avgöra om modden du vill ladda ner är säker.

3. Undvik appbutiker från tredje part

Som en allmän tumregel bör du inte ladda ner programvara från tredje parts appbutiker eller slumpmässiga webbplatser. Google Play Butik kan ha problem, men den har också vissa skydd på plats och är ett mycket säkrare alternativ. Med det sagt finns det några välrenommerade webbplatser för säkra APK-nedladdningar.

4. Granska appbehörigheter

Appar som Signal och Telegram kretsar kring integritet, och de kommer aldrig att be om ovanliga tillstånd. Däremot kan en skadlig moddad app. För att kontrollera om en misstänkt app ber om ovanliga behörigheter, navigera till Inställningar > Appar, leta reda på appen i fråga och tryck på den. Alternativt kan du trycka länge på appen på startskärmen och välja Appinfo > Behörigheter. På grund av skillnader i hur Android fungerar mellan olika enheter kan menynamnen och processerna variera något, men processen kommer att vara liknande.

5. Använd säkerhetsprogramvara

Även om du gör misstaget att ladda ner en spionprogram-infekterad app-mod, kan säkerhetsprogramvara kunna skydda dig. Det finns flera gratis antivirusappar för Android som kommer att få jobbet gjort.

Var försiktig med modderade appar

Modderade appar tillåter användare att uppleva programvara på ett nytt sätt, men de kan också utgöra en säkerhetsrisk. Detta betyder inte att du bör undvika modifierade versioner av populära appar helt, men du måste vidta extra försiktighetsåtgärder.

Signal och Telegram ligger mil före andra meddelandeappar när det gäller säkerhet och integritet. För den genomsnittliga personen är de tillräckligt bra som de är.