Cyberhotet Ransomware: En omfattande guide

Ransomware-attacker utgör ett växande hot i den digitala världen, och drabbar både privatpersoner, företag och statliga myndigheter. Dessa attacker kan snabbt och oväntat ta kontroll över dina system och data, vilket leder till maktlöshet och frustration.

Tänk dig att vakna upp och upptäcka att alla dina värdefulla filer, som familjebilder, viktiga dokument och kära minnen, har krypterats. Du får ett digitalt meddelande med krav på betalning för att återfå tillgång till dem. Detta är inte bara skrämmande, utan en realitet som många har tvingats möta. Ransomware-attacker har resulterat i enorma ekonomiska förluster, förlorad data och skadat rykte för många individer och organisationer.

Därför är det nödvändigt att förstärka ditt digitala försvar och aktivt motverka dessa cyberbrottslingar. Att förstå hur dessa attacker fungerar är första steget mot att skydda sig effektivt.

I den här artikeln kommer vi att utforska de vanligaste typerna av ransomware och dela med oss av viktiga strategier och metoder för att minska risken för att bli offer för dessa cyberfällor.

Låt oss börja!

Vad är en Ransomware-attack?

En ransomware-attack är en cyberattack där angripare tar sig in i ditt system eller resurser och krypterar dina viktiga filer. Detta leder till att du blir utelåst och din data hålls som gisslan. Angriparna kräver sedan en lösensumma för att ge dig tillgång till din data igen.

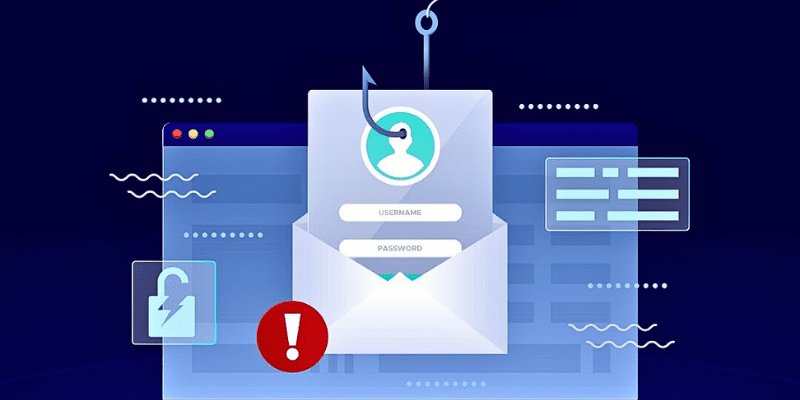

Dessa attacker kan uppstå genom skadliga länkar, e-postbilagor eller infekterade webbplatser och drabbar både privatpersoner och företag. Förebyggande åtgärder är därför av yttersta vikt för att undvika dessa attacker.

Vanliga typer av ransomware inkluderar:

- Krypterande ransomware

- Skrämselprogram

- Låsnings-ransomware

- Master Boot Record ransomware

- Mobil ransomware

- Ransomware-as-a-Service (RaaS)

- Petya ransomware

Vi kommer att gå igenom dessa i detalj senare i artikeln.

Det växande hotet från ransomware-attacker

Det är viktigt att förstå den ökande risken för ransomware-attacker, med tanke på deras ökande utbredning och potential för allvarliga konsekvenser. Cyberbrottslingar utvecklar ständigt sina metoder och riktar in sig på allt från enskilda individer till företag och organisationer.

Enligt Statista har ca 70 % av organisationerna runt om i världen drabbats av någon form av ransomware-attack.

Ransomware-attacker kan ha förödande konsekvenser som dataförlust, ekonomiska bakslag och störningar i den dagliga verksamheten. Dessa attacker utnyttjar ofta sårbarheter i system och sprids vanligtvis via e-postbilagor eller skadliga webbplatser.

Varför det är viktigt att förstå ransomware-attacker

Att ha kunskap om ransomware-attacker är avgörande för din digitala säkerhet. Här är fyra anledningar till varför:

Förebyggande

Kunskap om hur ransomware fungerar ger dig möjlighet att vidta förebyggande åtgärder. Du kan lära dig att identifiera misstänkta e-postmeddelanden, länkar och bilagor, och därigenom undvika att falla offer för en attack.

Skydd

Genom att hålla dig informerad om cyberhot kan du implementera effektiva strategier för att skydda din personliga och känsliga information. Du bör bland annat regelbundet säkerhetskopiera dina filer för att enkelt kunna återställa dem i händelse av en attack.

Affärspåverkan

För företag kan ransomware-attacker leda till driftstörningar och ekonomiska förluster. Att ha en förståelse för dessa attacker gör det möjligt för er att införa starka cybersäkerhetsstrategier och skydda företagets data och anseende.

Respons

Om du skulle bli utsatt för en attack, ger kunskap om ransomware dig en fördel. Du kan reagera snabbt, rapportera händelsen till myndigheterna och fatta välgrundade beslut gällande lösensumman.

Hur fungerar Ransomware-attacker?

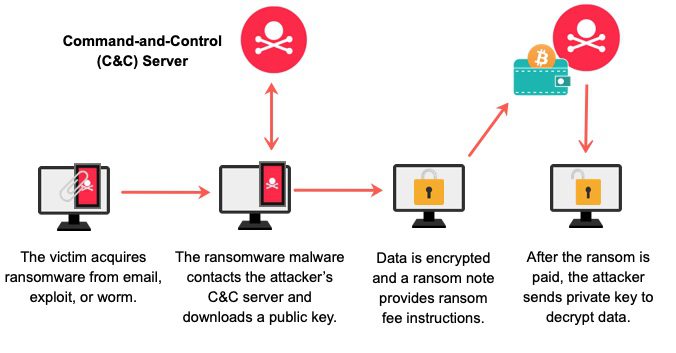

Ransomware-attacker börjar oftast med skadlig programvara som ofta är dold i e-postmeddelanden eller nedladdningar. När denna skadliga programvara har aktiverats, låser den dina filer och gör dem otillgängliga.

Bildkälla: ExtraHop

Bildkälla: ExtraHop

Du får sedan ett krav på lösensumma, oftast i kryptovaluta, i utbyte mot en dekrypteringsnyckel för att få tillgång till din data igen.

Ransomware utnyttjar svagheter i systemets programvara eller dina egna handlingar, som att klicka på misstänkta länkar. Den sprider sig snabbt över nätverk och påverkar både privatpersoner, företag och institutioner.

Ransomware-attacker kommer i många olika former, alla med sina egna metoder för att hålla din data som gisslan. Låt oss ta en titt på de vanligaste typerna av ransomware, inklusive exempel, förebyggande åtgärder och respons.

Krypterande Ransomware

Detta är en typ av skadlig programvara som använder kryptering för att låsa dina filer. Angreppen börjar när du omedvetet laddar ner infekterade bilagor eller besöker komprometterade webbplatser. Krypteringen gör dina filer oläsbara tills du betalar en lösensumma.

Det är som ett digitalt lås som cyberbrottslingar sätter på dina filer. Denna typ av ransomware krypterar dina viktiga dokument, foton och data, och hindrar dig från att öppna eller använda dem. Du måste betala för att få en nyckel för att låsa upp dina filer.

Exempel på krypterande ransomware

- WannaCry: Påverkade tusentals datorer under 2017 och utnyttjade en sårbarhet i Windows.

- CryptoLocker: En av de första stora ransomware-attackerna som dök upp 2013 och riktade sig mot Windows-användare.

Förebyggande

- Håll ditt operativsystem och din programvara uppdaterad för att åtgärda eventuella sårbarheter.

- Var försiktig med att öppna e-postbilagor eller klicka på länkar från okända källor.

- Säkerhetskopiera dina viktiga filer regelbundet på en extern lagringsenhet som inte är ansluten till ditt nätverk.

Respons

- Isolera det infekterade systemet genom att koppla bort det från nätverket för att hindra ransomware från att sprida sig.

- Betala inte lösensumman eftersom det inte finns någon garanti för att du får tillbaka dina filer. Betalning uppmuntrar även till fler attacker.

- Rapportera attacken till brottsbekämpande myndigheter och cybersäkerhetsexperter.

Skrämselprogram

Detta är vilseledande programvara som lurar dig att tro att din dator är infekterad med virus eller andra hot. Den är utformad för att skrämma dig till att betala pengar för att ta bort dessa påstådda hot.

Skrämselprogram stör din sinnesfrid. De visar falska varningar och skrämmande meddelanden på din skärm, vilket får dig att tro att din enhet är under attack. Det är dock bara en bluff. Angriparen vill att du ska betala för att ta bort de påhittade hoten. Håll dig lugn, låt dig inte luras. Håll din programvara uppdaterad och använd pålitliga säkerhetsverktyg för att skydda dig.

Exempel på skrämselprogram

- FakeAV: FakeAV visar falska antivirusvarningar och uppmanar dig att betala för en lösning.

- WinFixer: Visar falska systemfel och erbjuder sig att åtgärda dem mot en avgift.

Förebyggande

- Lär dig om de vanligaste skrämseltaktikerna och lita inte på plötsliga, alarmerande popup-fönster.

- Ladda endast ner programvara från officiella källor för att undvika skadliga nedladdningar.

- Installera pålitlig och kraftfull antivirusprogramvara i dina system för att upptäcka och blockera skrämselprogram.

Respons

- Ignorera skrämselmeddelanden och betala inte pengar.

- Stäng webbläsaren eller applikationen om ett skrämsel-popup-fönster visas.

- Skanna ditt system: Utför regelbundet systemgenomsökningar med ditt antivirusprogram för att säkerställa din dators säkerhet.

Låsnings-ransomware

Detta är en typ av skadlig programvara som blockerar åtkomst till hela din dator eller enhet, vilket gör den otillgänglig tills du betalar en lösensumma.

Med låsnings-ransomware blir du utelåst från din enhet. Det tar över och gör allt otillgängligt – dina filer, appar, allt. De ber dig om en betalning för att du ska få tillgång igen.

Exempel på låsnings-ransomware

- Polis-tema ransomware: Utger sig för att vara brottsbekämpande myndigheter, anklagar dig för olaglig aktivitet och kräver betalning.

- Winlocker: Låser datorns operativsystem, vilket hindrar dig från att komma åt någonting.

Förebyggande

- Skapa komplexa och starka lösenord för att försvåra obehöriga åtkomstförsök.

- Se till att du regelbundet uppdaterar ditt operativsystem och din programvara för att åtgärda eventuella svagheter.

- Säkerhetskopiera dina viktiga filer regelbundet på en extern lagringsenhet som inte är ansluten till ditt nätverk.

- Använd pålitliga säkerhetsverktyg för att förhindra att dessa digitala lås tar kontroll över din enhet.

Respons

- Betala inte lösensumman, eftersom det inte finns någon garanti för att du får tillgång igen.

- Starta om datorn i felsäkert läge för att ta bort ransomware.

- Använd antivirusprogram för att skanna och ta bort ransomware.

Master Boot Record Ransomware

Master Boot Record (MBR) ransomware riktar in sig på Master Boot Record på din dators hårddisk och hindrar systemet från att starta tills du betalar en lösensumma.

Det går djupt in i din dator. Det riktar in sig på den avgörande del som startar upp ditt system. När du är infekterad startar din dator inte ens. Petya och NotPetya är exempel.

Exempel på MBR Ransomware

- Petya/NotPetya: Var förklätt till ransomware, men syftade till att skapa kaos genom att förstöra data.

- GoldenEye/Petya/NotPetya: Använder en infekterad MBR och kräver betalning för dekryptering.

Förebyggande

- Installera pålitliga antivirus- och anti-malware-program.

- Säkerhetskopiera viktig data regelbundet på en extern hårddisk eller i molnet.

- Aktivera säker start i systemets BIOS för att förhindra obehöriga ändringar av MBR.

Respons

- Undvik att betala lösensumman.

- Sök hjälp från cybersäkerhetsexperter för att återställa och ta bort ransomware.

- I allvarliga fall kan du behöva installera om ditt operativsystem.

Mobil Ransomware

Mobil ransomware är skadlig programvara som riktar sig mot din smartphone eller surfplatta, krypterar din data och kräver betalning för att låsa upp den.

Det är som en digital kapning av din enhet. När den väl har tagit sig in, låser den skärmen eller krypterar dina filer. De kräver betalning för att återställa skadan. Skydda dig själv genom att vara uppdaterad och inte klicka på misstänkta länkar. Låt inte angripare hålla din mobil som gisslan.

Exempel på mobil ransomware

- Simplocker: Fokuserar på Android-enheter, krypterar filer och begär en lösensumma.

- Laddare: Låser din enhet och begär betalning för att låsa upp den.

Förebyggande

- Ladda bara ner appar från auktoriserade och betrodda appbutiker för att undvika skadlig programvara.

- Håll enhetens operativsystem och appar uppdaterade för att åtgärda eventuella sårbarheter.

- Var försiktig med att ge app-behörigheter som verkar onödiga.

Respons

- Koppla från internet och ta bort alla misstänkta appar.

- Kontakta cybersäkerhetsexperter för vägledning om dataåterställning.

- I vissa fall kan du behöva återställa enheten till fabriksinställningarna.

Ransomware-as-a-Service (RaaS)

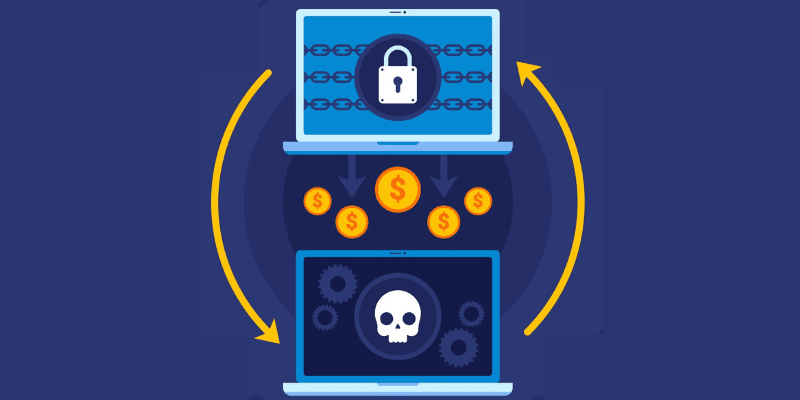

RaaS är en farlig verksamhet där cyberbrottslingar hyr ut någon form av ransomware till andra angripare.

Det är som en kriminell marknad. Cyberkriminella skapar ransomware och hyr ut den som en tjänst till andra. Vem som helst kan hyra den, utan att vara en hackare; de betalar helt enkelt och använder den. Detta sprider hotet vidare. Förstå att denna kriminella tjänst gör ransomware tillgänglig för alla, vilket gör det ännu viktigare att skydda dig själv. Var därför vaksam mot nätfiske-e-post och se till att ha en stark säkerhet.

Exempel på Ransomware-as-a-Service

- Cerber: En ökänd RaaS-plattform som gjorde det möjligt för användare att distribuera Cerber ransomware.

- Tox: Gjorde det möjligt för individer att skapa anpassade ransomware-attacker utan avancerad teknisk kompetens.

Förebyggande

- Använd ett robust cybersäkerhetsprogram för att blockera ransomware innan det slår till.

- Säkerhetskopiera din data ofta till en extern källa så att du alltid har tillgång till din data.

- Lär dig och ditt team om riskerna med ransomware och säkra metoder på internet.

Respons

- Koppla omedelbart bort från nätverket för att förhindra ytterligare spridning.

- Använd pålitlig antivirusprogramvara för att identifiera och ta bort ransomware.

- Om möjligt, återställ din data från säkerhetskopior.

Petya Ransomware

Petya är skadlig programvara som infekterar datorer, gör dina filer otillgängliga genom att kryptera dem och kräver betalning för dekryptering.

Underlåtenhet att betala kan leda till att dina filer förblir otillgängliga eller att din data exponeras för andra som kan använda den mot dig. Petya sprids via e-postbilagor eller infekterade webbplatser. För att skydda dig bör du undvika att klicka på misstänkta länkar.

Exempel på Petya Ransomware

- Petya/NotPetya: Spridde sig snabbt under 2017 och orsakade stora störningar för företag över hela världen.

- GoldenEye/Petya/NotPetya: Denna Petya-variant krypterade filer och krävde lösen för att de skulle släppas.

Förebyggande

- Se till att du konsekvent uppdaterar ditt operativsystem och dina applikationer.

- Undvik att öppna bilagor eller klicka på länkar från okända källor.

- Säkerhetskopiera din data regelbundet på en extern lagringsenhet som inte är ansluten till ditt nätverk.

Respons

- Betala inte lösensumman, eftersom det inte finns någon garanti för att du får tillbaka filerna.

- Isolera den infekterade enheten från nätverket för att förhindra ytterligare spridning.

- Kontakta cybersäkerhetsexperter för råd om återställning och borttagning.

Vanliga mål för Ransomware-attacker

Här är fem vanliga mål för ransomware-attacker som du bör vara medveten om:

- Privatpersoner: Cyberbrottslingar riktar in sig på privatpersoner genom att använda nätfiske-e-post eller skadliga nedladdningar för att kryptera personliga filer.

- Företag: Både små och stora företag attackeras ofta på grund av potentiella ekonomiska vinster. Angripare kan störa verksamheten eller stjäla känslig information.

- Sjukhus och vårdinstitutioner: Ransomware kan lamslå sjukvårdssystem, påverka patientvården och kräva lösensummor för dataåterställning.

- Utbildningsinstitutioner: Skolor och universitet har värdefull data och kan ofta ha brister i säkerheten, vilket gör dem till attraktiva mål.

- Statliga myndigheter: Angripare kan utnyttja statliga system, vilket kan leda till att känslig information äventyras och tjänster störs.

Vanliga frågor

Vilka är de vanligaste tecknen på en ransomware-infektion?

Svar: Vanliga tecken på en ransomware-infektion inkluderar plötslig filkryptering, meddelanden som kräver betalning av en lösensumma och en låst datorskärm. Om du ser dessa tecken, koppla från internet, betala inte lösensumman och sök professionell hjälp.

Hur kan jag skydda min dator och data från ransomware-attacker?

Svar: För att skydda din dator och data från ransomware-attacker bör du säkerhetskopiera dina filer regelbundet, hålla din programvara uppdaterad och vara försiktig med e-postbilagor och länkar. Installera ett pålitligt antivirusprogram, använd starka lösenord och håll dig informerad om onlinehot.

Kan brottsbekämpande myndigheter spåra ransomware-angripare?

Svar: Ja, brottsbekämpande myndigheter kan spåra ransomware-angripare. De samarbetar med cybersäkerhetsexperter och använder digital kriminalteknik för att spåra ursprunget till attacker. Det är dock inte alltid enkelt på grund av användningen av anonymiseringsverktyg och kryptovalutabetalningar som gör spårningen mer utmanande.

Ska jag betala lösensumman om min data är krypterad?

Svar: Det är bäst att undvika att betala lösensumman eftersom det inte finns någon garanti för dataåterställning och det kan uppmuntra till ytterligare attacker. Utforska andra alternativ som att återställa från säkerhetskopior eller söka professionell hjälp för att ta bort ransomware och återställa dina filer.

Slutsats

Att förstå ransomware och dess potentiella risker är avgörande för din digitala säkerhet. Genom att hålla dig informerad om olika typer av ransomware, deras metoder och mål, kan du bättre vidta förebyggande åtgärder.

Även om du skulle falla offer för en attack är det viktigt att inte betala lösensumman, isolera den infekterade enheten och söka professionell hjälp.

För att minska risken för att bli offer för ransomware är det avgörande att implementera de rekommenderade strategierna för att skydda din viktiga data och dina enheter. Genom att vara vaksam och proaktiv kan du skydda din digitala miljö från dessa ständigt utvecklande hot.

Du kan även utforska simuleringsverktyg för cyberattacker för att stärka din säkerhet.