Om du har varit en del av datorvärlden ett tag, kanske till och med inom cybersäkerhet, har du säkert stött på termen checksumma lite här och där, även i mer avslappnade samtal. Det beror främst på att checksummor fortfarande är ett pålitligt sätt att bedöma om en datamängd eller en enskild fil stämmer överens med vissa parametrar eller har genomgått någon form av förändring.

Om du någon gång har laddat ner öppen källkod från olika webbplatser har du kanske lagt märke till att vissa av dem stoltserar med detta checksummavärde på sidan, oftast tillsammans med en uppmaning att kontrollera att checksumman för din nedladdade fil matchar den på webbplatsen. Om detta råd och den kryptiska strängen av till synes slumpmässiga alfanumeriska tecken förvirrade dig, kommer vi att förtydliga detta för dig om en stund.

Vad är en checksumma?

I tekniska termer är en checksumma ett litet datablok som härrör från ett annat datablok, med ett enkelt men viktigt syfte: att utföra kontroller och upptäcka om några fel har uppstått i datan under lagring eller överföring. Med andra ord är det en liten indikator som låter oss veta om den ursprungliga informationen har ändrats på något sätt.

Det är viktigt att nämna att denna checksumma inte bara uppstår av sig själv, utan faktiskt skapas genom en operation som kallas checksummafunktion. Du kan också stöta på det i form av en checksummaalgoritm. Utformningen av en algoritm kan variera, men som en generell regel bör en effektiv checksummaalgoritm ge ett väsentligt annorlunda värde (checksumma) även vid de minsta ändringarna i indatan, oavsett typ av dokument eller data.

Vad används en checksumma till?

Oftast används dessa små datablok (checksummor) för att genomföra kontroller av dataintegritet på olika filer, som vi kort nämnde tidigare i artikeln. Till exempel, om en utvecklare skapar ett program kan de också generera en checksumma och visa den på sin webbplats. Då kan du även kontrollera dokumentets checksumma när du laddar ner det till din dator och se om det matchar det ursprungliga värdet.

Om checksumman för den aktuella filen (eller datainmatningen) inte är densamma som det sparade värdet för den tidigare beräknade checksumman, är det ett tydligt tecken på att inmatningen har manipulerats på något sätt. Om checksumman för den aktuella datainmatningen matchar den som beräknats tidigare (till exempel när datamängden först skapades), är det mycket troligt att datan inte har ändrats eller skadats, vare sig av misstag eller avsikt.

Olika typer av checksummor

Precis som med krypteringsalgoritmer finns det olika typer av checksummaalgoritmer, och var och en av dem kan vara mer lämplig för ett specifikt ändamål än sina motsvarigheter. Vi kommer nu att lista de vanligaste typerna av checksummaalgoritmer och förklara lite mer om var och en av dem, så att du förstår konceptet bättre.

Om du inte är tekniskt bevandrad eller inte intresserad av tekniska detaljer, föreslår vi att du hoppar över de följande avsnitten som beskriver de vanligaste typerna av checksummaalgoritmer och går direkt till våra instruktioner om hur du kan använda checksummor för att validera filer.

Paritetsord eller paritetsbyte

Vi börjar med den enklaste checksummaalgoritmen, även känd som longitudinell paritetskontroll. Denna algoritm fungerar genom att dela upp data i ord med ett fast antal bitar (n) och sedan beräkna ”exklusivt eller” (XOR) för alla ord som den precis bearbetat. Resultatet av denna beräkning läggs till meddelandet som ett extra ord.

För att kontrollera ett meddelandes integritet beräknar den mottagande parten ”exklusivt eller” (XOR) för alla ord, inklusive checksumman, och kontrollerar om resultatet är ett ord bestående av (n) nollor. Om så är fallet är allt i sin ordning, men om inte, vet man att ett fel har uppstått någonstans under överföringen.

Även om det är den enklaste checksummaalgoritmen är den inte särskilt effektiv. Paritetsord/byte-algoritmen kommer med framgång att upptäcka en felaktig checksumma om ett överföringsfel inträffar på ett sätt som påverkar antingen en enda bit av indatan eller ett udda antal bitar.

Men om bitarna är placerade på samma position i två olika ord och felet påverkar dem, kommer algoritmen inte att upptäcka felet, vilket leder till att du tror att allt är i sin ordning, medan det faktiskt inte är det. Samma scenario kan inträffa om du byter plats på två eller flera ord; algoritmen kommer inte att upptäcka felet, vilket kan vara ganska allvarligt.

Det finns ett tredje scenario där du kan välja berörda bitar slumpmässigt. I det här fallet är sannolikheten att ett tvåbitsfel kommer att upptäckas 1/n (n = det fasta antalet bitar som nämndes ovan).

Summakomplement

Som du kan förvänta dig, gjordes ett försök att förbättra algoritmen som beskrivits ovan, eftersom den inte är helt tillförlitlig. Därav kom summakomplementalgoritmen till. Till skillnad från paritetskontrollalgoritmen adderar summakomplementet alla ”ord” som binära, osignerade tal, kasserar eventuella spillbitar och lägger till tvåskomplementet som checksumman.

För att validera ett meddelande måste den mottagande parten addera alla ord på samma sätt som longitudinell paritetskontrollalgoritm, inklusive checksumman. Om den resulterande strängen inte är ett ord fullt av nollor, är det en stark indikation på att ett överföringsfel har inträffat någonstans. Men även denna algoritm kan bara upptäcka enbitsfel. Dock använder SAE J1708 promodulär summa.

Positionsberoende

Den positionsberoende checksummaalgoritmen syftade till att åtgärda bristerna i båda funktionerna som beskrivits ovan, eftersom de inte på ett tillförlitligt sätt kan upptäcka många vanliga fel som kan uppstå på mer än en bit. Några exempel på dessa vanliga fel är att infoga eller ta bort ord med alla bitar inställda på noll, samt att ändra ordningen på dataord.

Som ett resultat skapades en checksummaalgoritm för att kringgå dessa begränsningar och korrekt informera om dessa typer av fel. Algoritmens funktionssätt avslöjas av själva namnet: positionsberoende. Denna algoritm kontrollerar alltså inte bara värdet på varje ord i inmatningen, utan även dess position i sekvensen. Eftersom fler parametrar beaktas ökar beräkningskostnaden för den positionsberoende checksummafunktionen.

Några exempel på positionsberoende checksummaalgoritmer är Adler-32, cykliska redundanskontroller (CRC) och Fletchers checksumma.

Otydlig checksumma

Denna typ av checksummaalgoritm utvecklades som ett effektivt sätt att upptäcka e-postspam. Denna funktion fungerar genom att skapa samarbetsdatabaser som kommer från flera internetleverantörer. Dessa databaser består av e-postmeddelanden som antingen är misstänkta eller rapporterade som skräppost.

Men eftersom innehållet i varje skräppostmeddelande kan vara väldigt annorlunda än nästa, skulle klassiska checksummaalgoritmer och kontroller vara ineffektiva och inte värda att använda. I sin tur kan användningen av en otydlig checksummaalgoritm reducera texten i ett e-postmeddelande till ett minimum, och sedan beräkna en checksumma som vanligt.

Anledningen till att den här tekniken fungerar är att den ökar chansen att e-postmeddelanden som skiljer sig lite åt genererar exakt samma checksumma. För närvarande finns det några centraliserade tjänster (till exempel DCC) som tar emot inlämningar från samarbetande internetleverantörer, i form av checksummor för alla e-postmeddelanden som upptäcks av deras spamdetekteringsprogram.

Det finns en viss tröskel som antalet inlämnade otydliga checksummor inte får överstiga. Om den gör det markerar databasen inlämningen som potentiell skräppost.

Hur använder man filchecksumma?

Om du menar allvar med din dators säkerhet och förstår riskerna med att slumpmässigt ladda ner filer från skumma webbplatser, bör du använda checksummor för att verifiera integriteten hos dina filer innan du laddar ner eller kopierar dem till platser där de kan orsaka skada.

Det är en dyster påminnelse att praktiskt taget alla källor kan äventyras, och en smart förklädd attack kan lura dig att tro att du faktiskt har laddat ner filen från en pålitlig, officiell källa. Därför är det avgörande för din dators säkerhet att se till att du verkligen har laddat ner rätt fil.

1. Windows

Tyvärr har Windows inte ett GUI-baserat checksummaverktyg, så du måste antingen använda dess CMD-verktyg eller ladda ner ett tredjepartsverktyg med ett användarvänligt gränssnitt. Vi rekommenderar det senare, särskilt om du inte har någon tidigare erfarenhet av dataintegritetsverifieringar, checksummor och användning av dataintegritetsverktyg.

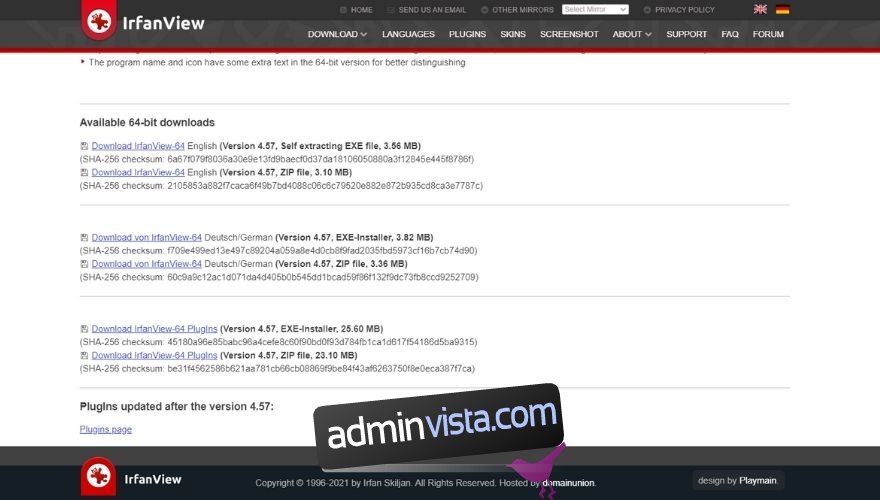

För den här artikeln kommer vi att använda IrfanView, en populär gratis bildvisare som du kanske har hört talas om eller redan har installerad på din dator. Oavsett vilket går du till IrfanViews nedladdningssida och lägger märke till att under varje version som du kan ladda ner från den officiella webbplatsen finns det en extra rad som kan se konstig ut om du aldrig har sett något liknande tidigare.

Denna rad bör se ut ungefär så här:

(SHA-256 checksumma: 6a67f079f8036a30e9e13fd9baecf0d37da18106050880a3f12845e445f8786f)

Notera detta och låt det ligga så för tillfället. Vi kommer att återkomma till det under vår korta instruktionsguide om några ögonblick. För nu, ladda bara ner valfri version av IrfanView, men kom ihåg att notera den udda raden under nedladdningslänken.

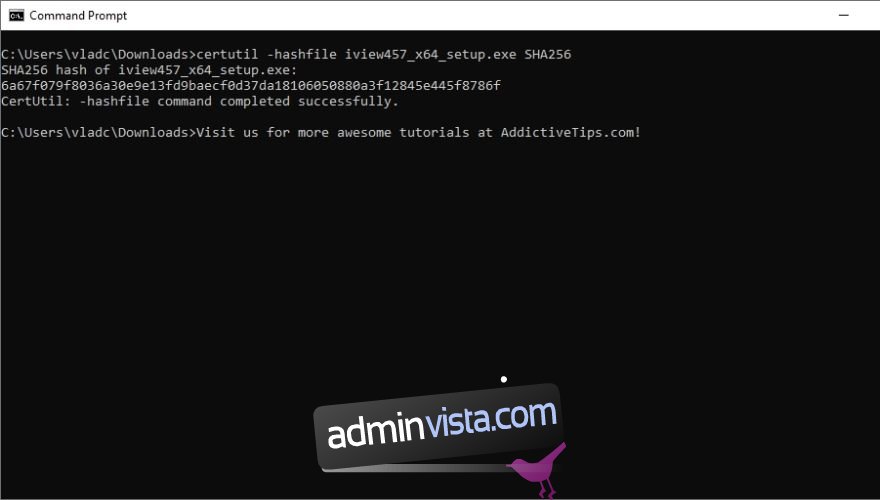

1. Använda certutil

Ladda ner IrfanView

Tryck på tangentkombinationen Win + R på tangentbordet

Skriv CMD och tryck på Enter-knappen på tangentbordet

I CMD, använd CD för att navigera till mappen du laddade ner IrfanView till

Skriv följande kommando, men ersätt FIL med filen du vill utföra integritetskontroll på (inklusive dess tillägg) och HASH med den algoritm som specificeras av utvecklaren (i vårt fall är det SHA256)

certutil -hashfile FIL HASH

Tryck på Enter-tangenten på tangentbordet

Kontrollera om de två checksummorna är identiska

Om det är ett fel är det mycket osannolikt att de två checksummorna (den officiella och den du har beräknat med certutil) kommer att vara nästan identiska. Som vi nämnde tidigare bör varje ändring av indatafilen generera en helt annan checksumma som borde vara omedelbart uppenbar. Konstiga saker har dock hänt, och du är definitivt säkrare än ledsen, så du bör kontrollera för att se om din checksumma är EXAKT samma som den på webbplatsen.

Om de två checksummorna är identiska, grattis! Du har en fil med 100 % integritet, vilket innebär att du har laddat ner en kopia av exakt samma fil som webbplatsen för närvarande erbjuder, och den bör vara säker att spara på din dator eller installera om det är aktuellt. Vidare till nästa.

Observera att certutil fungerar med flera andra hash-algoritmer än SHA256, inklusive MD2, MD4, MD5, SHA1, SHA384 och SHA512. Du kan därför ändra hash-typen till den som den officiella filägaren/skaparen använder, om den skiljer sig från SHA256.

2. Använda MD5 Checksum Tool

MD5 Checksum Tool är en gratis programvarulösning som utvecklats för att hjälpa dig beräkna filhashar utan att ha någon tidigare erfarenhet av liknande program eller vara en erfaren datoranvändare. Du installerar bara programmet, matar det med en fil och låter det göra allt det hårda arbetet.

Dessutom har programmet några extra funktioner, inklusive batchfilbehandling, så att du kan kontrollera integriteten för flera filer samtidigt, stöd för flera hash-algoritmer och en komponent som låter dig jämföra en fil med en checksumma utan att ens behöva leta efter dem.

Naturligtvis kan du ersätta MD5 Checksum Tool med alla andra tredjepartsverktyg som du tycker passar för jobbet, men vi har fastnat för detta och gillar det ganska mycket. Så om du vill hålla dig till vårt rekommenderade verktyg bör du hitta en fungerande version av detta program från en pålitlig källa och följa följande steg:

Ladda ner MD5 Checksum Tool till din dator

Kör installationsprogrammet du precis laddade ner

Följ instruktionerna och uppmaningarna på skärmen för att installera appen på din dator

Starta MD5 Checksum Tool

Klicka på knappen … bredvid filrutan

Navigera till mappen där du laddade ner IrfanView till din dator

Dubbelklicka på installationsprogrammet för IrfanView för att ladda det i MD5 Checksum Tool

Klicka på knappen Hash

Lägg märke till att alla fält har fyllts med teckensträngar

Kontrollera lämplig hash från listan mot den som visas på IrfanViews webbplats

Om du bara inte vill lägga tid på att kontrollera att varje tecken i din hash matchar checksumman som visas på webbplatsen, erbjuder MD5 Checksum Tool ett enklare sätt att utföra denna tråkiga operation. Du bör dock veta att denna teknik endast fungerar för MD5-hashar, så den fungerar inte i vårt fall. Följ bara dessa steg för att framgångsrikt jämföra en fil med en känd checksumma:

Starta MD5 Checksum Tool

Navigera till verktyget Jämför

I det andra (nedre) fältet trycker du på knappen …

Navigera till platsen där du sparade filen du vill kontrollera

Dubbelklicka på filen för att ladda den i MD5 Checksum Tool

Kopiera den kända MD5-hashen i fältet nedan

Tryck på knappen Jämför

Om filen du laddade har en annan MD5-hash än den du klistrade in i fältet nedan, kommer MD5 Checksum Tool att meddela dig detta. Det är också ett bra tecken på att du använder en annan version av filen, kanske en som har manipulerats och inte på ett bra sätt.

Det är värt att nämna att MD5 Checksum Tool låter dig jämföra två filer med varandra på samma sätt. Men istället för att använda den andra delen av fliken Jämför, bör du använda den första delen, den som har två fält där du kan ladda filer.

När båda filerna är låsta och laddade bör du trycka på Jämför-knappen (den övre). Om dina filer är identiska kommer MD5 Checksum Tool att meddela dig och även informera dig om deras checksumma är annorlunda.

Som du kan se erbjuder MD5 Checksum Tool, precis som många andra liknande tredjepartschecksummaverktyg med ett GUI (Graphical User Interface), ett användarvänligt och strömlinjeformat sätt att verifiera integriteten hos filer på din dator. Men det är också begränsat på vissa sätt. Du kan till exempel inte jämföra en fil med en SHA-256 checksumma, så du kan behöva improvisera.

3. Använda FCIV

Även om du enkelt kan använda certutil CMD-verktyget som vi beskrev ovan, kan du vara intresserad av att veta att Microsoft också släppte ett annat CMD-verktyg som heter FCIV, vilket är en förkortning för File Checksum Integrity Verifier. Namnet på det här verktyget (den långa versionen) talar sitt tydliga språk, så du vet exakt vad det kommer att göra innan du ens använder det.

Även om det är ett CMD-verktyg som utvecklats och släppts av Microsoft är FCIV inte tillgängligt som standard på någon version av Windows, så du måste i princip installera och ladda ner det själv innan du börjar. Det är värt att nämna att verktyget förmodligen är föråldrat och utformat för att fungera på äldre versioner av Windows operativsystem, som Windows 2000, XP och Windows Server 2003. Dessutom släpptes den senaste versionen av FCIV i december 2004, vilket är ganska länge sedan.

Men om du har bestämt dig för att göra allt som krävs för att hitta, ladda ner och installera FCIV på din dator, varsågod och gör det och kom tillbaka hit när du har konfigurerat det och är redo att använda det. Vi skulle ge dig en officiell Microsoft-länk, men den verkar inte fungera längre, så du får klara dig lite på egen hand med det här. Redo? Så här kan du använda FCIV för att kontrollera integriteten för dina filer på nolltid:

Tryck på tangentkombinationen Win + R på tangentbordet

Skriv CMD och tryck på Enter

I CMD, skriv följande kommando, men ersätt FILENAME med den aktuella filen du vill kontrollera (inklusive tillägget):

Tryck på Enter-tangenten på tangentbordet

Om du har gjort allt rätt bör du se två hash för filen du har skannat: en MD5 och en SHA-1. Det är just det som är problemet med att använda FCIV, och varför nästan ingen använder det längre, eftersom det är nästan föråldrat och bara stöder MD5 och SHA-1 som algoritmer. Kort sagt, du skulle vara mycket bättre betjänt av att använda MD5 Checksum Tool som vi nämnde ovan eller certutil-verktyget som vi har beskrivit tidigare.

Mac

Om du någonsin har använt en Mac är du förmodligen medveten om dess terminal och vet exakt vad den kan och hur du kan använda den till din fördel. Ja, inte om du har använt Mac för dess enkelhet och användarvänlighet, men för att vara kort och tydlig har Mac en konsol som liknar CMD och kallar den helt enkelt Terminal.

1. Använda Terminal

Terminalen kan hjälpa dig på många olika sätt eftersom den är fullpackad med olika verktyg som du kan använda, och även om den inte inkluderar verktyget som standard, finns det säkert någon som har kommit på ett sätt att sidladda det eller gett Mac-användare ett bättre alternativ. Oavsett vilket har Terminal ett inbyggt verktyg som du kan använda för att generera en checksumma, som du kan jämföra med den redan existerande.

Med det sagt kommer vi nu att beskriva några steg som du kan följa om du vill verifiera checksumman för en fil på din Mac. Observera att vi för den här demonstrationen använde IrfanViews körbara installationsprogram eftersom det också erbjuder en checksumma direkt under nedladdningslänken, vilket gör det enkelt att notera. Andra utvecklare (Ubuntu är ett bra exempel) erbjuder checksumman i ett separat textdokument som du kan öppna och kontrollera värdet efter att ha laddat ner det. Oroa dig inte, det är samma teknik, det innebär bara några extra steg.

Så, det första du bör göra är att ladda ner IrfanView installationsprogrammet till din dator (eller en annan fil som du redan har checksumman för).

På din Mac klickar du på förstoringsglasikonen (uppe till höger)

Skriv terminal i det avsedda sökfältet

Välj alternativet Terminal från resultatlistan (bör vara det första resultatet)

Använd kommandot cd (ändra katalog) i Terminal för att navigera till mappen där du laddade ner filen (cd-nedladdningar om du sparade den i nedladdningsmappen)

När du är i mappen där du sparade filen, skriv följande kommando i terminalen, men ersätt HASH med hash-typen (i vårt fall är det 256) och FILENAME med namnet på filen, inklusive dess tillägg (vårt är iview457_x64_setup.exe)

shasum -a HASH FILENAME

Ditt kommando bör se ut ungefär som shasum – en 256 iview457_x64_setup.exe

Kontrollera nästa rad i ditt terminalfönster för checksumman (den ska visas där)

Jämför checksumman från terminalfönstret med den kända (som den från IrfanViews webbplats om du använde vårt exempel)

Macs terminal stöder flera hash-algoritmer, vilket gör att du kan arbeta med mer än ett alternativ. Vi kommer nu att lista de algoritmer du kan använda för att beräkna checksummor samt de kommandon du måste skriva i terminalen för att de ska fungera. Som vanligt, se till att ersätta FILENAME med den aktuella filen för dokumentet du beräknar checksumman för (inklusive dess tillägg).

MD5:

SHA1

SHA256

SHA384

SHA512

Som vi noggrant har förklarat tidigare, om checksummans värde som du beräknade med terminalen skiljer sig från det på den officiella webbplatsen eller det du har laddat ner i ett separat textdokument (Ubuntu gör det till exempel), så har filen du laddade ner manipulerats eller skadats någon gång under överföringen.

Ibland kan nedladdningar resultera i skadade filer, särskilt om nedladdningsprocessen har avbrutits. Även om vissa värdar stöder pausning och återupptagning av nedladdningar, kan det ibland leda till en skadad fil, vilket oundvikligen leder till en annan checksumma. För säkerhets skull kan du försöka ladda ner filen igen och se om dess checksumma fortfarande är annorlunda.

Det kan också hända att enheten som publicerade filen har uppdaterat den (till exempel publicerat en ny version av ett program) och glömt att lägga upp den nya checksumman, vilket leder till att du tror att innehållet har manipulerats eller skadats, vilket det inte har.

2. Använda appar från tredje part

Om du inte gillar terminalen och/eller inte känner dig bekväm med att ge kommandon med en rad till din dyra Mac, kan du känna dig mer bekväm med att använda Mac App Store för att hitta ett tredjepartsverktyg som också erbjuder dig ett GUI och som i allmänhet inte är lika förvirrande som terminalen. En sådan app som vi hittade heter helt enkelt Checksum Utility och kan för närvarande köpas för endast $1,99.

När du har betalat för appen, ladda ner och installera den på din enhet via Mac App Store och starta den. Du kommer att märka att den har ett ganska förenklat gränssnitt, och en stor del av informationen du kan hitta i dessa avsnitt kan vara ganska förvirrande. Men det viktiga är att appen inte är utformad för att göra några ändringar på din enhet, utan för att informera dig om integriteten hos filer på ditt lagringsmedium.

Enligt den officiella produktsidan på Mac App Store kan du använda Checksum Utility för att se om din säkerhetskopia fungerar genom att jämföra originaldokument med deras säkerhetskopior, jämföra filer med deras äldre checksummor för att se om din hårddisk är skadad, och jämföra viktiga filer med deras dubbletter för att kontrollera om ditt RAM-minne inte har skadats.

Till skillnad från Macs terminal stöder Checksum Utility många fler checksummaalgoritmer, vilket ger dig gott om spelrum när det gäller flexibiliteten av hashtypen. Följande algoritmer stöds: CRC 32, MD5, SHA 1, MD2, MD4, SHA 2: SHA 224, SHA 256, SHA 384 och SHA 512. Dessutom kan du använda appen för att spara den beräknade checksumman som en .checksumma-fil för vidare användning eller referens.

Du kan göra mycket mer med Checksum Utility än med vanliga Terminal-kommandon, som att jämföra en .checksumma-fil, en fil i ditt minne och ett checksummavärde som du matar in manuellt, i vilken kombination som helst. Om du redan har en checksumma men inte vet vilken algoritm den skapades med, kan Checksum Utility hjälpa dig att enkelt identifiera den.

Nackdelen är att Checksum Utility inte kan beräkna och jämföra checksummor för alla filer i en mapp, så du kommer bara att kunna beräkna och jämföra enstaka checksummor. Men om du hellre vill ha möjlighet att beräkna och jämföra checksummor i bulk, kan du hitta en app som heter Checksum Folders i Mac App Store.

Sammantaget är Checksum Utility inte bara enklare att använda och (möjligen) mindre förvirrande än Mac Terminal, utan den erbjuder dig också många extra funktioner, som jämförelse av checksumma (efter fil, med .checksumma-fil och manuellt inmatad i valfri kombination), ett algoritmidetektionsverktyg och möjligheten att spara en beräknad checksumma som en .checksumma-fil på din enhet.

Linux

Om du är en erfaren Linux-användare vet du förmodligen redan allt om checksummor, hur de fungerar och hur du själv beräknar en checksumma. Men om du precis har börjat och nyligen upptäckt att Linux handlar om terminalkommandon, kan du behöva följande avsnitt för att lära dig hur du kan beräkna och jämföra checksummor på din Linux-dator utan att bli frustrerad.

Som du kan förvänta dig, förlitar sig Linux ganska mycket på sitt Command Line Interface (CLI) för att hjälpa dig utföra vissa uppgifter, och även om det finns massor av GUI-baserade appar du kan välja mellan (antingen inbyggda verktyg eller sådana som du kan ladda ner separat), kommer du att upptäcka att CLI helt enkelt är bättre och att GUI är ganska begränsat. Därför kommer vi att visa dig hur du beräknar en checksumma med hjälp av både terminalen och ett tredjepartsverktyg.

Det är värt att nämna att dessa instruktioner och tredjepartsverktyg har utformats för att fungera på operativsystemet Ubuntu. Även om de kan fungera på olika Linux-operativsystem, finns det en god chans att de inte gör det, eftersom olika operativsystem har olika uppsättningar instruktioner.

1. Terminal

Om du är fast besluten att omfamna Linux i sin renaste form, måste du bemästra terminalen, eftersom det är ett av de mest kraftfulla verktygen du någonsin kan stöta på i detta operativsystem. Vissa säger till och med att användningen av Linux-terminalen känns som när man spelade datorspel förr i tiden och använde en konsol där man kunde mata in fuskoder som gjorde en oövervinnelig och gav en ogudaktiga krafter. Och de har inte fel.

Om man ser förbi det faktum att terminalen låter dig göra nästan allt på din dator och inte har lika många säkerhetsmekanismer som till exempel Windows, som inte låter dig radera viktiga OS-filer eller formatera partitioner där Windows är installerat, är det ganska enkelt att arbeta med denna konsol. Som en generell regel, försök aldrig köra ett Terminal-kommando om du inte till 100 % förstår och vet vad det kommer att göra.

Det första du måste lära dig är att Linux har olika kommandon för varje checksummaalgoritm, men när du väl har lärt dig dem är de ganska lätta att komma ihåg och till och med intuitiva. Vi har listat varje kommando nedan, samt den algoritm som stöds, så att du kan kolla in dem innan vi börjar ordentligt.

MD5 – md5sum – används för att beräkna MD5-checksummor

SHA-1 – sha1sum – används för att beräkna SHA-1 checksummor

SHA-256 – sha256sum – används för att beräkna SHA-256 checksummor

SHA-224 – sha224sum – används för att beräkna SHA-224 checksummor

SHA-384 – sha384sum – används för att beräkna SHA-384 checksummor

SHA-512 – sha512sum – används för att beräkna SHA-512 checksummor

Om du redan har bekantat dig med de olika typerna av hash som din Linux-terminal kan bearbeta, är det dags att lära sig hur man beräknar en checksumma för en fil du har laddat ner. För enkelhetens skull kan du ladda ner IrfanView eftersom det låter dig kontrollera den officiella checksumman direkt på den officiella nedladdningssidan, under varje hyperlänk. Men ladda ner vilken fil du vill för den här handledningen, så länge du också har tillgång till originalfilens checksumma (inte den du kommer att beräkna, självklart).

Med det i åtanke, här är vad du måste göra för att beräkna en fils checksumma i Linux (Ubuntu) med hjälp av terminalen:

Tryck på Win-tangenten på tangentbordet

Skriv terminal

Välj terminalen från resultatlistan

Använd CD-kommandot för att navigera till mappen där du laddade ner filen (cd-nedladdningar brukar fungera)

Skriv följande kommando för att beräkna checksumman för din fil, men se till att ersätta FILENAME med det aktuella filnamnet (inklusive dess tillägg)

sha256sum FILENAME

Kommandot bör se ut ungefär som sha256sum iview457_x64_setup.exe

Observera att om din fil använder en annan hash-algoritm kan du helt enkelt använda något av de andra kommandona som vi har angett ovan<img loading=”lazy” decoding=”async” src=”https://adminvista.com/wp-content/uploads/2022/01/1642695067_32_Hur-man-genererar-en-filkontrollsumma.jpg” width=”880″ height=”50