Nätverksåtkomstkontroll: En Väsentlig Säkerhetsåtgärd

Nätverksåtkomstkontroll (NAC) är en programvarulösning som utvärderar säkerhetsstatusen för anslutna enheter.

Tänk dig en exklusiv fest där du ansvarar för entrén. Du har en lista över VIP-gäster, och din uppgift är att endast släppa in dem.

Du kan utföra detta manuellt med ett klippbord och en gästlista, men det är ineffektivt.

Därför är det nödvändigt med automatiserad programvara för att förenkla processen.

NAC-programvara fungerar som en blixtsnabb assistent som kontrollerar enheter med hög hastighet och ser till att endast godkända enheter får tillgång. Slut med långsamma manuella kontroller som får dig att känna dig som en sengångare.

Här följer en sammanfattning av några av de bästa NAC-mjukvarorna som vi kommer att diskutera närmare:

| Programvara | Anmärkningsvärda Funktioner |

| Ivanti NAC | Avancerad översikt, realtidsövervakning |

| PacketFence | Stöd för BYOD, upptäckt av nätverksavvikelser |

| FortiNAC | Noll förtroende-access, automatiska hotreaktioner |

| macmon NAC | Realtidsöversikt, avancerad autentisering |

| Forescout | Noll förtroende-nätverksåtkomst, nätverkssegmentering |

| HPE Aruba Networking | Rollbaserade policyer, AI-driven insikt |

| Portnox | Realtidsöversikt, molnbaserad arkitektur |

| OPSWAT | Analys av enhetssäkerhetsposition, djupgående efterlevnadskontroll |

Vad är NAC-programvara?

NAC står för Nätverks Access Kontroll.

NAC-mjukvara är en cybersäkerhetslösning som är utformad för att hantera och säkra åtkomst till ett datornätverk.

Dess huvudsakliga syfte är att säkerställa att endast behöriga användare och enheter får ansluta till nätverket, samtidigt som potentiellt skadliga enheter blockeras.

NAC-programvara automatiserar genomförandet av policyer för nätverksåtkomst, vilket minskar behovet av manuell hantering.

Detta är särskilt värdefullt i stora eller komplexa nätverk med många anslutna enheter.

Hur fungerar NAC-mjukvara?

NAC-mjukvara upprätthåller säkerhetspolicyer på nätverksnivå. Så här fungerar det i grunden:

Autentisering:

Användare och enheter som försöker ansluta till nätverket måste tillhandahålla giltiga inloggningsuppgifter för verifiering.

Slutpunktsbedömning:

Enheter genomsöks för att bedöma deras säkerhetsstatus och se till att de uppfyller organisationens säkerhetsstandarder och är fria från skadlig programvara.

Policygenomförande:

NAC-programvaran tillämpar fördefinierade åtkomstpolicyer baserat på faktorer som enhetstyp, användarroll, säkerhetsstatus och plats.

Övervakning och Kontroll:

Kontinuerlig övervakning av enheter och nätverksaktivitet hjälper till att upptäcka och hantera potentiella avvikelser från etablerade säkerhetspolicyer.

Viktiga funktioner i NAC-mjukvara

Här är några viktiga funktioner att beakta när du väljer NAC-mjukvara för din organisation:

Enhetsautentisering:

Starka autentiseringsmetoder för att verifiera identiteten på enheter och användare.

Policygenomförande:

Möjligheten att tillämpa säkerhetspolicyer baserat på enhetens säkerhetsstatus och användaruppgifter.

Övervakning och Rapportering:

Realtidsövervakning av nätverksaktivitet och detaljerad rapportering för säkerhetsanalys.

Integration:

Integration med andra säkerhetslösningar som brandväggar och intrångsdetekteringssystem (IDS).

Gästnätverk:

Stöd för gäståtkomst samtidigt som säkerhetsstandarderna upprätthålls.

Skalbarhet:

Förmågan att anpassa sig till en organisations föränderliga behov, oavsett storlek.

Så varför använda NAC-programvara?

Därför att det blir din snabba, felfria nätverkssäkerhetshjälte dygnet runt. Dessutom kommer den inte kräva löneförhöjning eller klaga på kaffet i fikarummet. Det är säkerhet utan krångel.😂

Låt oss nu utforska några av de främsta NAC-mjukvaruverktygen.

Ivanti NAC

Ivanti NAC är en avancerad lösning som erbjuder ökad översikt och skydd för både lokala och fjärranslutna enheter.

Den identifierar, profilerar och övervakar automatiskt alla enheter i nätverket, även de som inte är godkända. Den gör det samtidigt som den bedömer deras säkerhetsstatus. Denna övervakning i realtid är avgörande för ett säkert nätverk.

Den utför detaljerade säkerhetsutvärderingar både före och efter enhetsanslutningar, oavsett om 802.1x- eller icke-802.1x-protokoll används.

Med granulär åtkomstkontroll och segmenteringsfunktioner minskas risken för att hot sprids i nätverket.

Funktioner

- Stöder centraliserad och detaljerad hantering av åtkomstpolicyer.

- Adaptiv autentisering och rollbaserad åtkomstkontroll (RBAC) möjliggör anpassning av nätverksåtkomst utifrån specifika behov.

- Dynamisk nätverkssegmentering och utvärdering av slutpunktssäkerhet.

- Stöd för tredjepartslösningar för Enterprise Mobility Management (EMM) och Pulse Mobile Device Management.

- Användare kan sömlöst växla mellan fjärr- och lokala nätverk via Connect Secure Integration.

- Integreras med Ivanti Neurons for Workspace och EMM-lösningar från tredjepart för att förenkla BYOD-processen.

Ivanti NAC använder också User and Entity Behavior Analytics (UEBA) för att upptäcka avvikande beteenden, som attacker med Domain Generation Algorithm (DGA) och MAC-adressförfalskning.

PacketFence

PacketFence är en NAC-lösning med öppen källkod som säkrar trådbundna och trådlösa nätverk. Den hjälper organisationer att upprätthålla säkerhetspolicyer och styra åtkomsten till sina nätverksresurser.

Den använder också en captive portal för att autentisera användare och enheter innan de får tillgång till nätverket.

PacketFence är känt för sina funktioner för BYOD (Bring Your Own Device). Det gör det möjligt för företag att integrera personligt ägda enheter på ett säkert sätt i sin nätverksinfrastruktur, samtidigt som de upprätthåller säkerhetspolicys.

Funktioner:

- Integrerad nätverksavvikelseupptäckt som identifierar och isolerar problematiska enheter. Detta hjälper till att proaktivt hantera potentiella säkerhetshot.

- Med portalprofilfunktionen kan administratörer anpassa den infångade portalens beteende för att matcha företagets varumärke och specifika behov.

- Automatisk registrering förenklar introduktionsprocessen för användare och enheter genom att registrera kompatibla enheter automatiskt på nätverket, vilket minskar administrativt arbete.

- Integration med brandväggar möjliggör kontroll av trafikflöden och tillämpning av åtkomstpolicyer vid nätverkets gränser.

PacketFence stöder också avancerade autentiseringsmekanismer som Public Key Infrastructure (PKI) och EAP-TLS (Extensible Authentication Protocol with Transport Layer Security) för förbättrad nätverkssäkerhet.

FortiNAC

FortiNAC är en avancerad NAC-lösning från Fortinet. Den skannar aktivt alla enheter som anslutits till nätverket, inklusive traditionella IT-enheter, IoT-enheter, driftteknik och industriella styrsystem (ICS).

FortiNAC fungerar enligt principen om noll förtroende-access, vilket innebär att den inte litar på någon enhet eller användare i nätverket. Istället verifierar den kontinuerligt enheternas identitet innan den ger eller bibehåller deras åtkomst till nätverksresurser.

Den reagerar automatiskt på säkerhetsincidenter. Den kan vidta åtgärder vid upptäckt av komprometterade enheter eller onormala aktiviteter, vilket hjälper företag att hantera hot mer effektivt.

Funktioner:

- Identifierar enheter utan att det krävs någon agentinstallation.

- Använder 21 olika metoder för att fastställa identiteten på en enhet. Denna omfattande enhetsprofilering hjälper till med korrekt klassificering av enheter i nätverket.

- Möjlighet att införa mikrosegmentering för att begränsa horisontella rörelser och begränsa åtkomst.

- Stöder konfigurering med nätverksenheter från över 150 olika tillverkare.

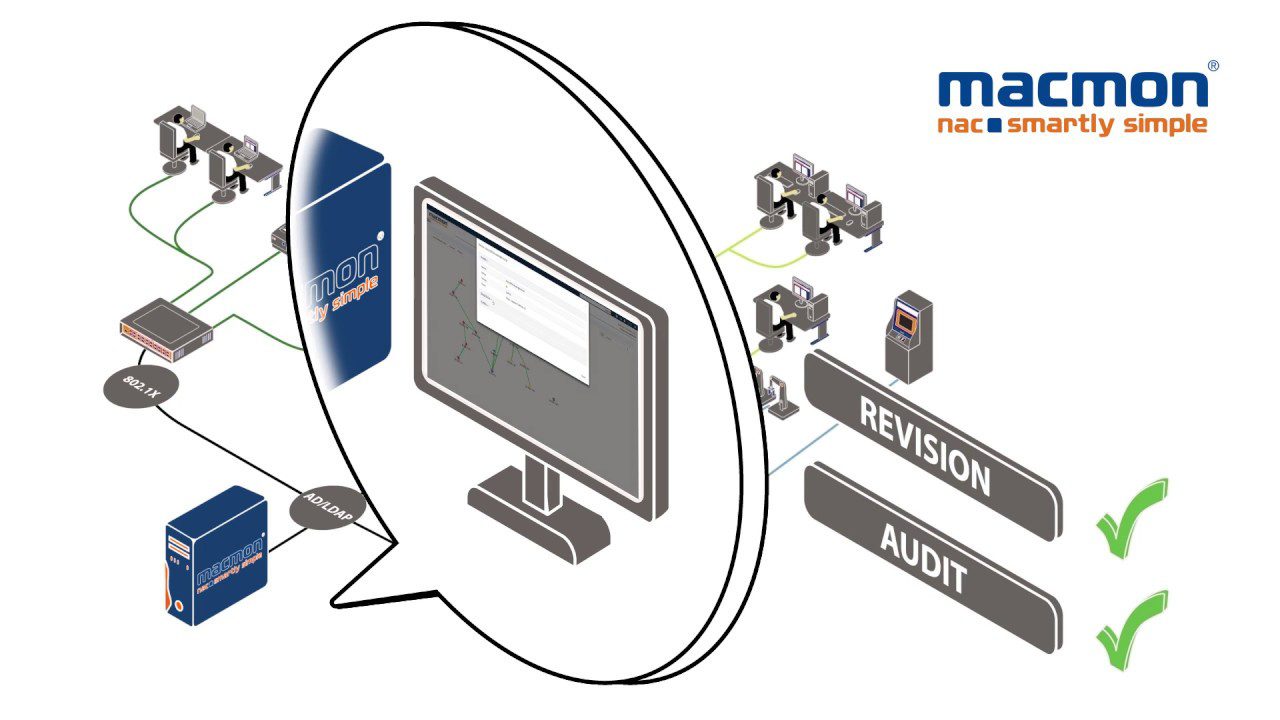

macmon NAC

macmon NAC är en utmärkt NAC-lösning som kombinerar avancerade säkerhetsåtgärder med användarvänlighet.

Dess förmåga att erbjuda översikt i realtid, kontroll av slutpunkter och integration med olika säkerhetslösningar gör den värdefull för organisationer som vill förbättra sin nätverkssäkerhet.

macmon NAC sticker ut inom nätverkssäkerhet genom att använda moderna autentiseringsmetoder. Det möjliggör enkel nätverkssegmentering och snabb isolering av hot.

Vid säkerhetsincidenter kan systemet reagera automatiskt, vilket minskar arbetsbelastningen på driftteamet.

Funktioner:

- Ger omedelbar nätverksöversikt med hjälp av grafiska rapporter och topologiska kartor.

- Ger inblick i OT-enheter och deras kommunikationsrelationer, vilket hjälper till att upptäcka avvikelser från förväntat tillstånd.

- Anpassningsbar och kan integreras i heterogena nätverk, oavsett infrastrukturtillverkare.

- Uppmuntrar nära samarbete med en mängd olika IT/OT-säkerhetslösningar.

- Kontrollerar slutpunktsåtkomst och säkerställer att endast behöriga enheter kan ansluta till nätverket.

macmon NAC är mer än bara ett verktyg – det fungerar som en centraliserad säkerhetsmyndighet för nätverket. Det ger kontinuerlig insikt i anslutna enheter och skyddar nätverket genom att förhindra obehörig åtkomst och intrång från icke godkända enheter.

Forescout

Forescout är en annan utmärkt lösning som är utformad för att hantera de ökande utmaningarna inom nätverkssäkerhet och åtkomstkontroll i dagens komplexa IT-miljöer.

Den går bortom traditionella autentiseringsmetoder med funktioner som förbättrar säkerheten i nätverk av alla storlekar.

Forescout har visat innovationsledarskap genom att ta itu med de viktigaste säkerhetsfrågorna som organisationer står inför. Detta inkluderar att erbjuda olika NAC-lösningar som är anpassade till det växande säkerhetsparadigmet Zero Trust Network Access (ZTNA).

Det bidrar också till att upptäcka och hantera föråldrade säkerhetsagenter inom ditt befintliga ekosystem av säkerhetsverktyg.

Funktioner:

- Överensstämmer med principerna för Zero Trust Network Access.

- Stöder nätverkssegmentering genom att tillämpa åtkomstkontroller baserat på enhetsegenskaper. Detta minskar attackytan i nätverket.

- Centraliserad hanteringskonsol för att konfigurera policyer, övervaka enheter och generera rapporter.

- Integrationsförmåga med befintliga säkerhetsekosystem, som SIEM-system (Security Information and Event Management) och skyddslösningar för slutpunkter.

- Reagerar automatiskt på säkerhetshot och policyöverträdelser.

Organisationer kan definiera detaljerade åtkomstpolicyer baserat på enhetstyp och säkerhetsstatus. Dessutom stöder den olika anpassningsbara autentiseringsmetoder, inklusive 802.1X för hanterade enheter och bedömning efter anslutning för ohanterade enheter.

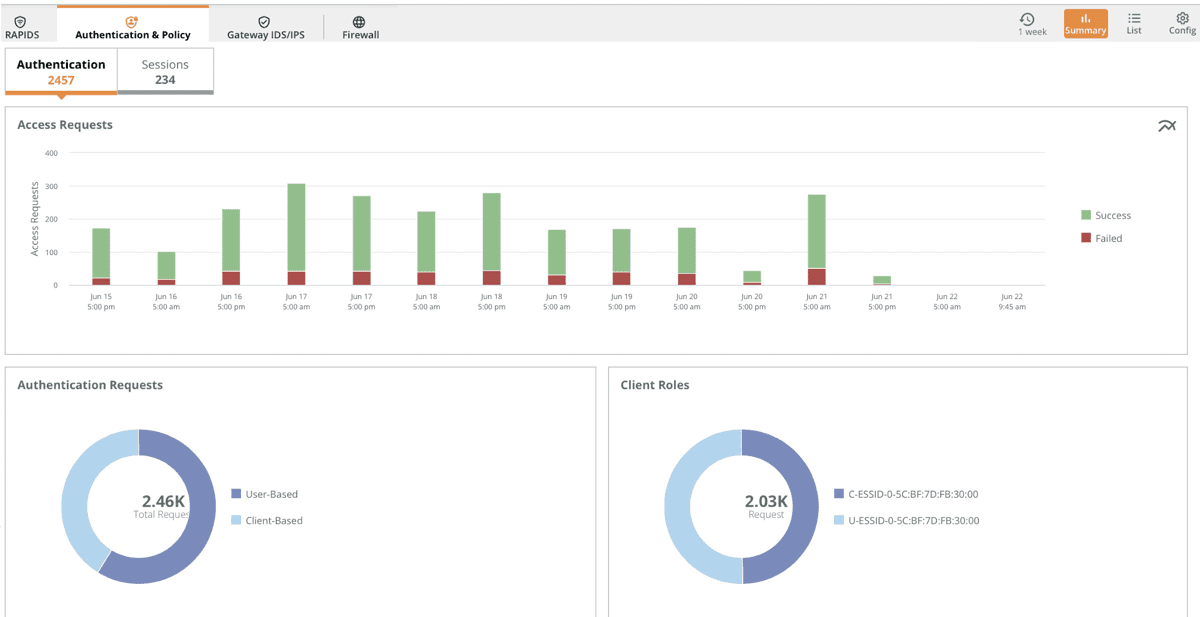

HPE Aruba Networking

HPE Aruba Networking-lösningen erbjuder ett avancerat NAC-system som är utformat för att förbättra säkerheten och effektivisera nätverkshanteringen. Detta verktyg är särskilt viktigt för att implementera principer för noll förtroende-säkerhet, initiativ för hybridarbetsplatser och hantering av IoT-enheter.

Aruba ClearPass Policy Manager är en nyckelkomponent i lösningen som hjälper till att implementera rollbaserade policyer. Dessa policyer är avgörande för att uppfylla kraven för noll förtroende-säkerhet. Alla enheter är noggrant verifierade med robusta autentiserings- och auktoriseringsmekanismer.

Funktioner:

- Nätverkspolicyer definieras och implementeras med hjälp av en centraliserad plattform.

- Dynamisk segmentering ger ett extra säkerhetslager.

- Aruba minskar döda punkter med hjälp av AI-driven klientinsikt och ClearPass Device Insight.

- Åtkomstprivilegier tillämpas baserat på användaridentitet, oavsett om de ansluter via trådbundna eller WAN-nätverk.

Aruba ClearPass säkerhetsprodukter gör det möjligt för organisationer att profilera enheter, hantera gäståtkomst, säkra BYOD-onboarding och övervaka enhetens status.

HPE Aruba integreras med andra molnidentitetsbutiker som Google Workspace och Azure Active Directory. Detta gör det möjligt för användare att använda befintliga molnidentiteter, vilket minskar behovet av ytterligare behörighetshantering.

Portnox

Portnox cloud är en modern NAC-lösning som tillhandahåller avancerade Zero Trust Security-funktioner för företagsnätverk. Den erbjuder en avancerad samling autentiserings- och åtkomstkontrollslösningar för förbättrad hantering.

Portnox vidtar automatiska åtgärder när en slutpunkts säkerhet faller utanför företagets definierade risknivå. Du kan också upprätta unika policyer för åtkomstkontroll för gäster som behöver tillfällig eller begränsad åtkomst till nätverket. Det minskar risken för obehörig dataexponering.

Funktioner:

- Byggd på Zero Trust Security-modellen.

- Ger översikt i realtid över alla slutpunkter som försöker ansluta till nätverket och infrastrukturen.

- Det är helt molnbaserat, vilket eliminerar behovet av lokal hårdvara, löpande underhåll och komplex hantering.

- Definiera och tillämpa policyer för åtkomstkontroll baserat på olika faktorer, som användarroller, geografiska platser, enhetstyper med mera.

- Kontinuerlig övervakning av säkerhetsstatusen för anslutna enheter, både hanterade och BYOD.

Dessutom stöder den lösenordslös autentisering med digitala certifikat. Detta minskar i allmänhet risken för nätfiskeförsök. Portnox kan fungera som din certifikatutfärdare och kan integreras med certifikattjänster från tredje part.

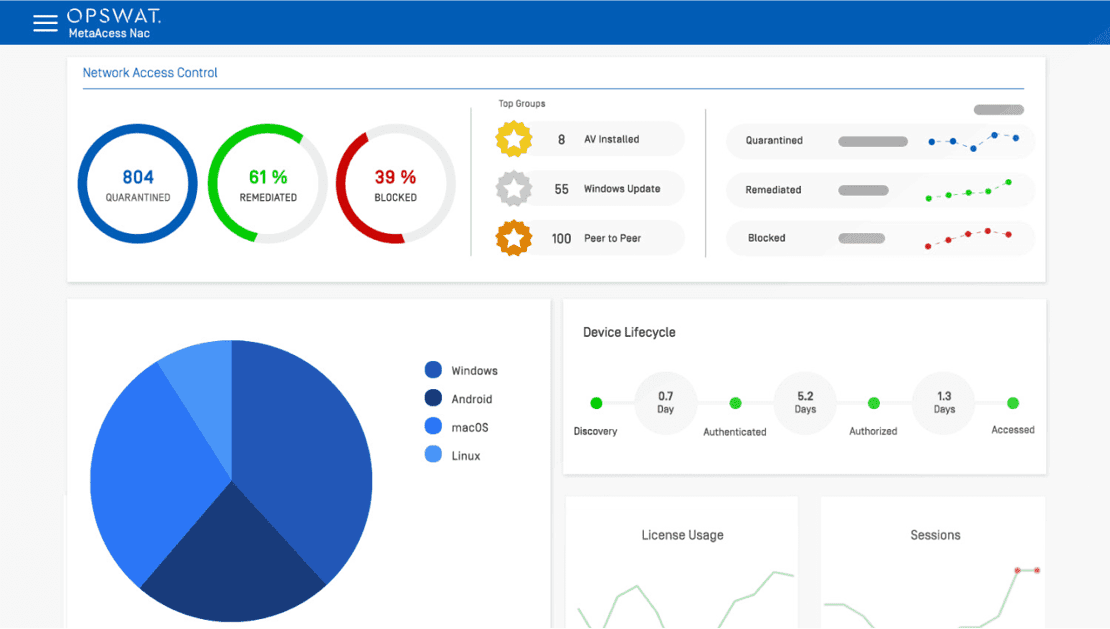

OPSWAT

MetaAccess är en NAC-lösning som erbjuds av OPSWAT.

OPSWAT är ett cybersäkerhetsföretag som specialiserat sig på att tillhandahålla lösningar för att skydda ett företags kritiska infrastruktur/data från skadlig programvara och andra säkerhetshot.

MetaAccess analyserar säkerhetsstatusen för enheter som försöker ansluta till en organisations nätverk. Den kontrollerar olika aspekter av enhetens säkerhet, inklusive operativsystem, antivirusprogram, brandväggsstatus med mera.

Den erbjuder möjligheten att integreras med andra säkerhetslösningar och nätverksinfrastruktur. Det gör att den kan samarbeta med brandväggar och andra säkerhetsverktyg för att tillämpa policyer för nätverksåtkomst.

Funktioner:

- MetaAccess kan distribueras med eller utan agenter på slutenheter.

- Detaljerade enhetsfingeravtryck används för att aktivt identifiera och profilera enheter som försöker få åtkomst till nätverket.

- Den går utöver grundläggande identifiering genom att samla in detaljerad information om enhetens maskinvara och säkerhetsprotokoll.

- Tillhandahåller rapporterings- och loggningsfunktioner för realtids-/historisk rapportering om enhetsbedömningar och beslut om åtkomstkontroll.

MetaAccess NAC genomför djupgående efterlevnadskontroller av enheter. Detta innebär att verifiera att enheter uppfyller specifika säkerhetskrav, som att ha uppdaterad antivirusprogramvara, brandväggskonfigurationer och operativsystemkorrigeringar.

Sammanfattning

Som nämnts tidigare är NAC-programvara en viktig del av modern nätverkssäkerhet. Det är bäst att tänka på dina specifika krav och integrationsbehov när du väljer en lämplig NAC-lösning.

Förhoppningsvis var den här artikeln till hjälp för att lära dig om de bästa NAC-mjukvaruverktygen. Du kanske också är intresserad av att lära dig om de bästa verktygen för datahantering för medelstora till stora företag.