Fördelarna med molninfrastruktur

Molninfrastruktur erbjuder många fördelar, såsom flexibilitet, skalbarhet, hög effektivitet och kostnadseffektivitet. Genom att abonnera på en tjänst som Google Cloud Platform (GCP) slipper du oroa dig för de betydande kapital- och underhållskostnaderna som är förknippade med ett eget datacenter och den tillhörande infrastrukturen. Dock räcker inte traditionella säkerhetsmetoder för att ge ett tillräckligt skydd för virtuella miljöer.

Ett lokalt datacenter skyddas av perimetersäkerhet, medan molnmiljöer med sina olika tekniker och placeringar kräver en annan strategi. Molnmiljöernas decentraliserade och dynamiska natur kan leda till en ökad exponeringsyta för attacker.

Särskilt felkonfigurationer i molnplattformar och deras komponenter kan exponera tillgångar och samtidigt öka dolda säkerhetsrisker. Ibland kan utvecklare öppna datalager under utvecklingen av en mjukvara, men sedan glömma att stänga dem när applikationen lanseras.

Därför är det nödvändigt att inte bara följa säkerhetsstandarder, utan även att säkerställa korrekta konfigurationer, samt tillhandahålla kontinuerlig övervakning, synlighet och efterlevnad.

Som tur är finns det verktyg som kan förbättra säkerheten genom att upptäcka och förhindra felkonfigurationer, ge insyn i säkerhetsläget för GCP samt identifiera och åtgärda sårbarheter.

Uppdatering: Läs detta inlägg om AWS-säkerhetsskanning.

Google Cloud Security Command Center (SCC)

Google Cloud SCC är ett integrerat system för riskanalys och instrumentpaneler som ger GCP-användare en överblick över deras säkerhetsstatus. Det hjälper också till med korrigerande åtgärder för att skydda molnresurser från en central plats.

Cloud SCC ger insikt i vilka tillgångar som finns i Googles molnmiljö, samt riskfyllda felkonfigurationer, vilket gör det möjligt för team att minska sin exponering för hot. Detta omfattande verktyg hjälper dessutom GCP-kunder att upprätthålla högsta säkerhetsstandard.

Det grundläggande kommandocentret innehåller flera säkerhetsverktyg från Google. Det är också en flexibel plattform som kan integreras med tredjepartsverktyg för att förbättra säkerheten och utöka täckningen av komponenter, risker och metoder.

Funktioner:

- Övervaka och korrigera felkonfigurationer i brandväggar och IAM-regler, m.m.

- Upptäck, reagera på och förhindra hot samt problem med efterlevnad.

- Identifiera sårbarheter och risker som t.ex. blandat innehåll, flashinjektioner, m.m.

- Identifiera offentligt exponerade resurser, såsom virtuella maskiner, SQL-instanser och datauppsättningar.

- Inventera och upptäck tillgångar, identifiera sårbarheter, känslig data och avvikelser.

- Integrera med tredjepartsverktyg för att förbättra upptäckten och åtgärden av komprometterade enheter, nätverksattacker, DDoS, policy- och efterlevnadsöverträdelser, samt hot mot instanser.

Säkerhetsledningscentralen är en flexibel lösning som kan anpassas till behoven hos varje organisation. Verktyget kan integreras med Googles egna verktyg, såsom Cloud Data Loss Prevention och Web Security Scanner, samt med tredjepartslösningar som McAfee, Qualys och CloudGuard.

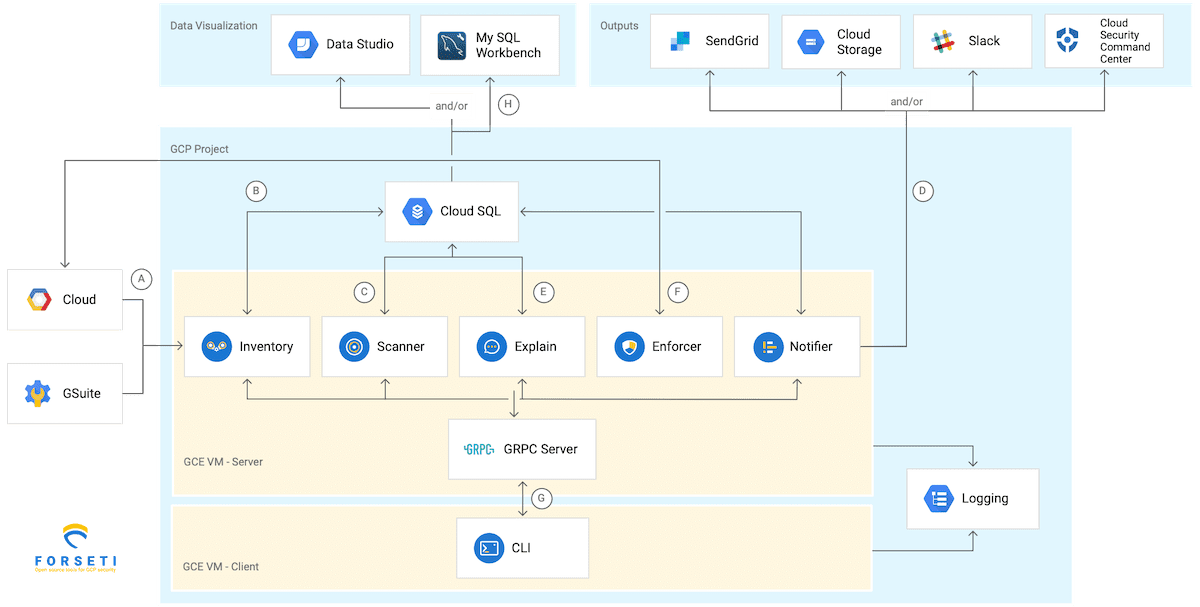

Forseti

Forseti är en plattform med öppen källkod som ger insyn i din GCP-miljö, hjälper till att åtgärda sårbarheter och övervaka policyer samt efterlevnad. Den består av flera kärnmoduler som du enkelt kan aktivera, konfigurera och köra individuellt.

Det finns även flera tilläggsmoduler som kan utöka Forsetis möjligheter och anpassning.

Funktioner:

- Övervaka GCP-resurser för att säkerställa att säkerhetsfunktioner, som åtkomstkontroller, är aktiverade och skyddade mot obehöriga ändringar.

- Inventera resurser och ha koll på din GCP-miljö.

- Förstå och tillämpa säkerhets- och brandväggspolicyer samt regler.

- Utvärdera inställningar för att säkerställa att de inte exponerar GCP-resurser.

- Få insikt i dina policyer för Cloud Identity and Access Management (Cloud IAM).

- Använd en visualiseringsfunktion för att förstå din GCP-säkerhetsstruktur och identifiera policyöverträdelser.

CloudGuard

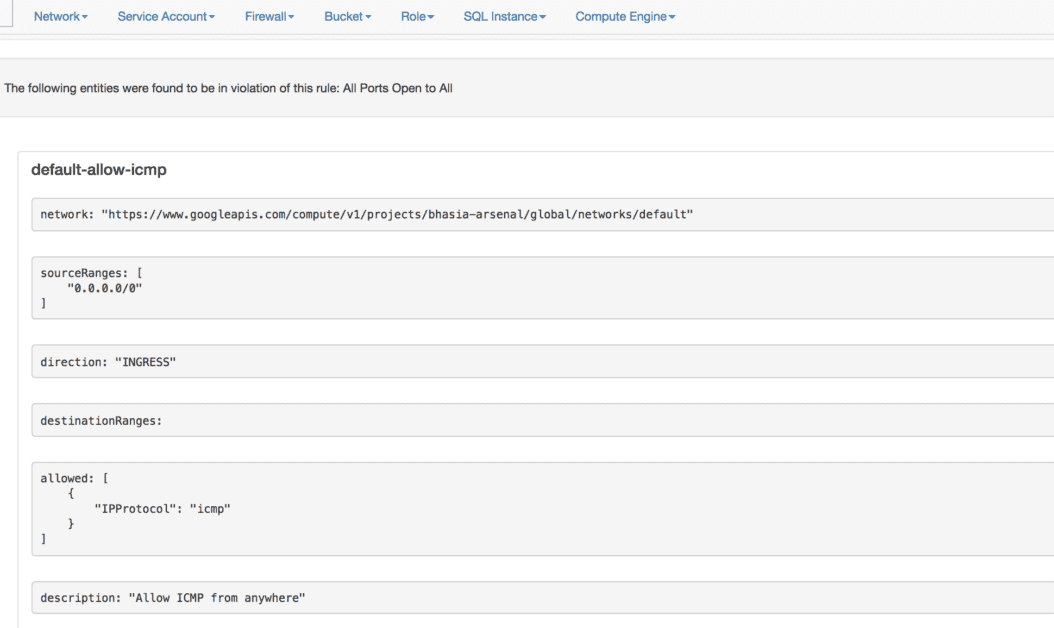

CloudGuard är en molnbaserad, agentfri säkerhetslösning som utvärderar och visualiserar säkerhetsstatusen för GPC-plattformen. Den hjälper team att skydda molntillgångar och miljöer. Lösningen analyserar resurser såsom beräkningsmotorer, databaser, virtuella maskiner, brandväggar m.m.

Funktioner:

- Tillhandahåll kontinuerlig övervakning av säkerhetspolicyer och händelser, upptäcka ändringar och kontrollera efterlevnad.

- Identifiera och åtgärda felkonfigurationer, sårbarheter och säkerhetsrisker.

- Stärk säkerheten och säkerställ efterlevnad samt bästa praxis.

- Tillhandahåll visualiseringar av säkerhetsstatusen för GCP-nätverkstillgångar.

- Integrera sömlöst med GCP, Amazon Web Services och Microsoft Azure.

- Upprätthåll styrningspolicyer som passar organisationens säkerhetsbehov.

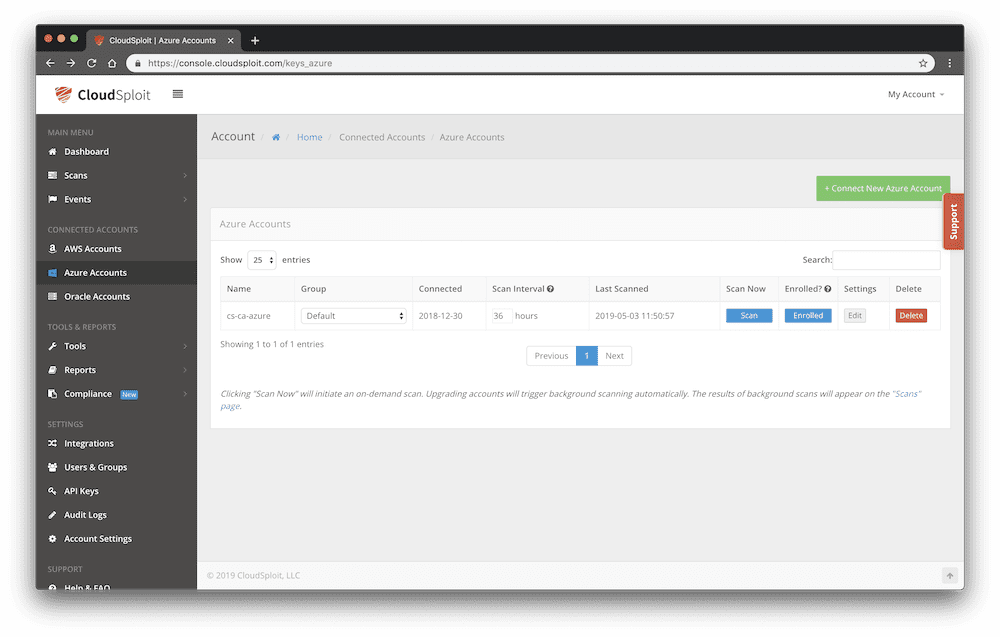

Cloudsploit

Cloudsploit är en kraftfull lösning som automatiskt upptäcker problem med säkerhetskonfigurationer i Google Cloud Platform samt andra molntjänster som Azure, AWS, Github och Oracle.

Denna säkerhetslösning ansluter till GCP-projekten för att övervaka olika komponenter. Den upptäcker felkonfigurationer, skadlig aktivitet, exponerade tillgångar och andra sårbarheter.

Funktioner:

- Enkel att använda övervakningslösning med varningsfunktioner.

- Snabba och tillförlitliga skanningar samt rapporter.

- Ger insikt i säkerhetsstatus och efterlevnad.

- Kontrollerar system och analyserar privilegier, roller, nätverk, certifikat, användningstrender, autentisering och olika konfigurationer.

- Ger översikt på kontonivå för att identifiera trender och risknivåer över tid.

- API-baserad design gör det enkelt att integrera verktyget med andra system.

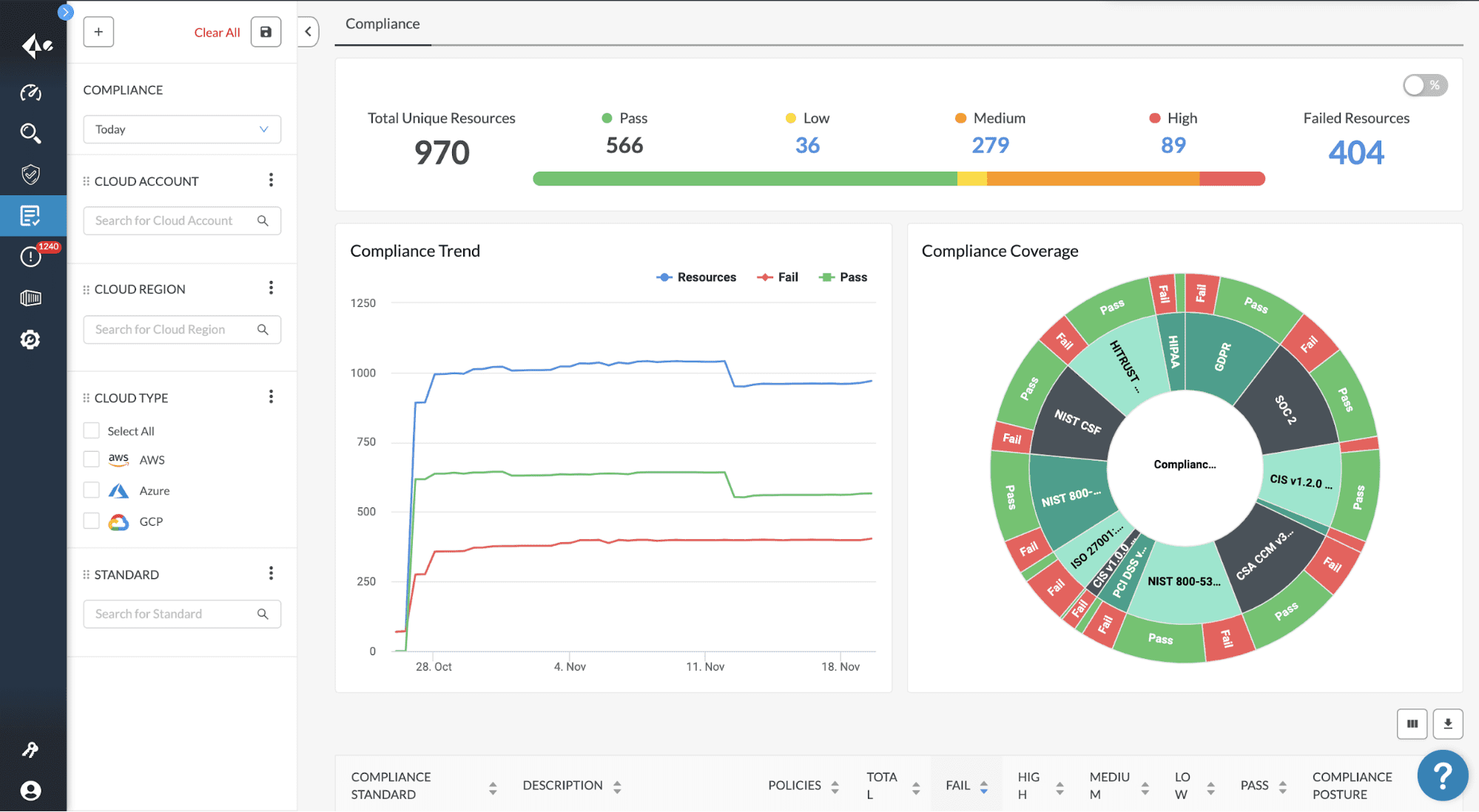

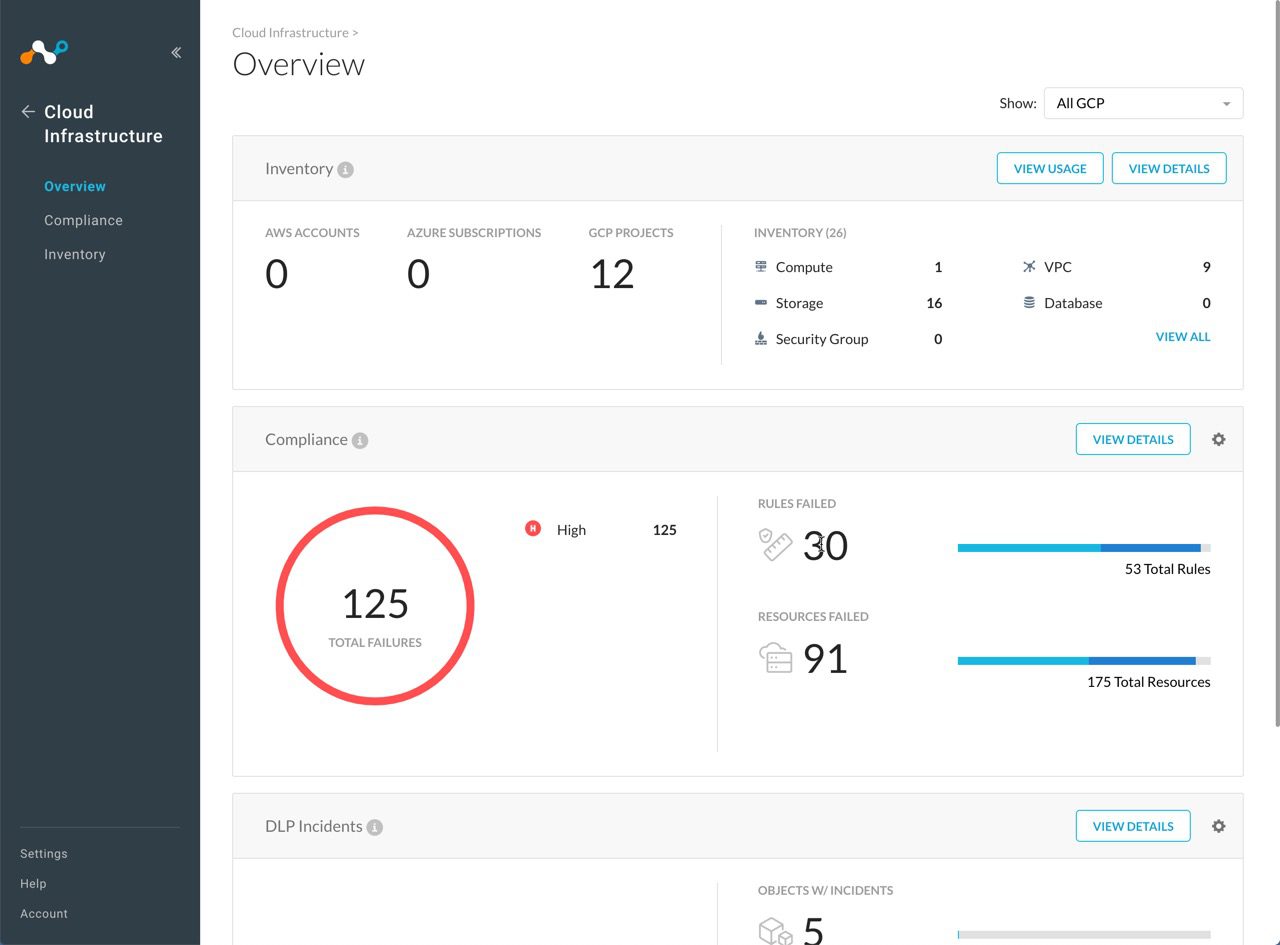

Prisma Cloud

Prisma Cloud är en integrerad molnbaserad lösning för att säkerställa att säkerheten och efterlevnaden av GCP-miljön, applikationer och resurser implementeras och underhålls korrekt.

Detta verktyg har API:er som sömlöst integreras med GCP-tjänsten för kontinuerlig insikt, skydd och rapportering samt efterlevnad.

Funktioner:

- Skalbar API-baserad säkerhetslösning för insikter, kontinuerlig övervakning, hotdetektering och åtgärd.

- Identifiera och åtgärda felkonfigurationer, sårbarheter, nätverkshot, dataläckage och osäker användaraktivitet.

- Skyddar arbetsbelastningar, behållare och applikationer som körs på Google Cloud Platform.

- Tillämpa säkerhetspolicyer baserat på applikationer, användare eller enheter.

- Genomför styrningspolicyer och säkerställ efterlevnad av standarder som NIST, CIS, GDPR, HIPAA och PCI.

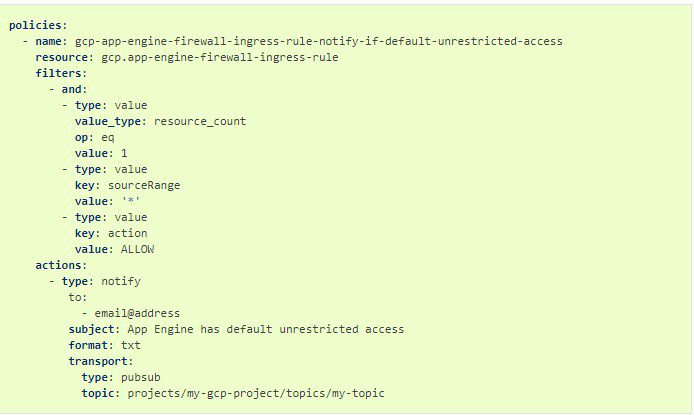

Cloud Custodian

Cloud Custodian är en flexibel och lättviktig regelmotor med öppen källkod för molnsäkerhet och styrning. Den hjälper dig att hantera dina GCP-konton och resurser på ett säkert sätt samt optimera kostnaderna genom att hantera resursanvändning.

Funktioner:

- Upprätthåll säkerhetspolicyer i realtid och efterlevnad av åtkomsthantering, brandväggsregler, kryptering, taggar, automatiserad resurshantering.

- Ger enhetliga mätvärden och rapporter.

- Integreras sömlöst med Google Cloud Platform.

- Tillhandahåll automatiskt GCP AuditLog och andra serverlösa funktioner.

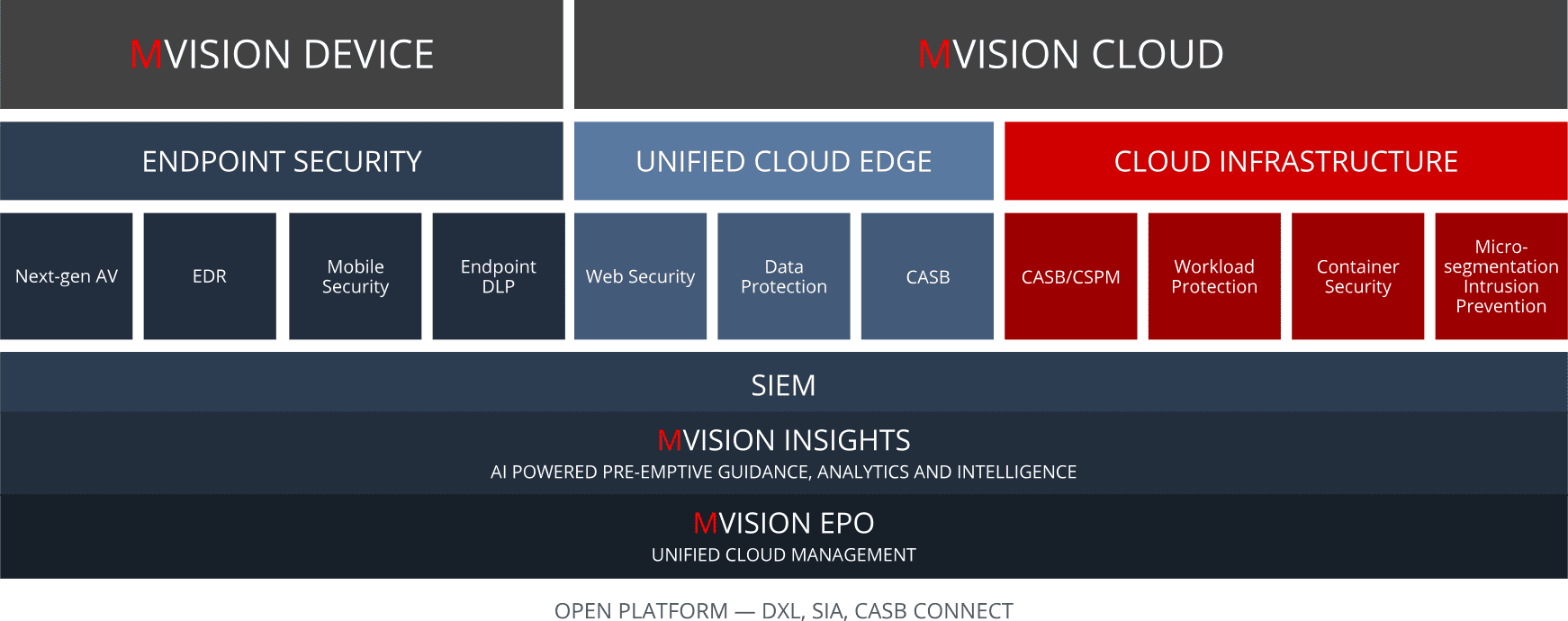

McAfee MVISION

McAfee MVISION är en säkerhetslösning som integreras med Google Cloud SCC för att ge teamen insyn i säkerheten för GCP-resurserna. Den upptäcker och åtgärdar även sårbarheter och hot.

Den molnbaserade lösningen ger konfigurationsrevisioner för att identifiera och hantera dolda risker. Den har också molnpolicymotorer som förbättrar GCP-frågor och identifierar säkerhetsfelkonfigurationer.

Funktioner:

- Ger insikter för att hantera säkerhets- och efterlevnadsproblem.

- Förbättrar granskningen av konfigurationer för att identifiera dolda sårbarheter.

- Ger synlighet för att undersöka säkerhetsincidenter och hot i molnet.

- Meddelanden vid säkerhetshot eller policyöverträdelser.

- Visualisera sårbarheter och hot på Google Cloud SCC-instrumentpaneler.

Netskope

Netskope hjälper till att snabbt identifiera och åtgärda säkerhetsproblem, hot och felkonfigurationer som hotar digitala tillgångar.

Förutom att komplettera GSCC för skydd av beräkningsinstanser, databaser med mera, ger Netskope en djupare inblick i felkonfigurationer, avancerade hot och risker.

Funktioner:

- Få realtidsinsikt i hot, sårbarheter, felkonfigurationer och efterlevnad på Google molnplattform.

- Identifiera och åtgärda sårbarheter, felkonfigurationer och säkerhetsrisker.

- Övervaka säkerhetskonfigurationen kontinuerligt mot bästa praxis.

- Efterlevnadsrapportering som inventerar GCP-resurser för att identifiera och rapportera felkonfigurationer och avvikelser.

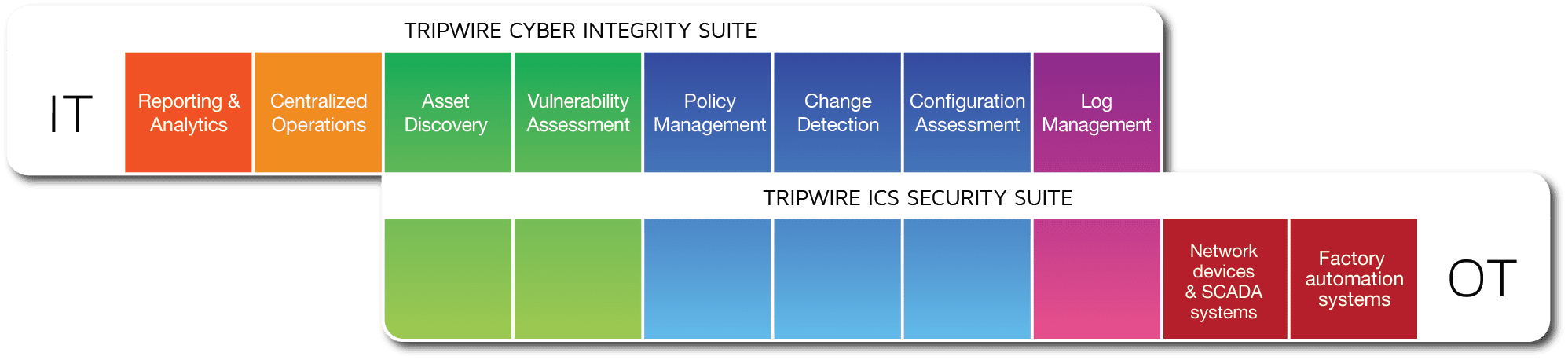

Tripwire

Tripwire Cloud Cybersecurity är en omfattande lösning för att implementera effektiva säkerhetskonfigurationer och kontroller som förhindrar att digitala tillgångar exponeras. Den kombinerar konfigurationshantering, en molnhanteringsbedömare (CMA) och övervakning av filintegritet för att identifiera offentligt exponerade resurser och data på GCP.

Nyckelfunktioner:

- Upptäck och åtgärda offentligt exponerade GCP-lagringshinkar för att säkerställa korrekt konfiguration och datasäkerhet.

- Samlar in, analyserar och poängsätter data om GCP-konfigurationer för att identifiera och åtgärda felkonfigurationer.

- Övervaka konfigurationsändringar som äventyrar GCP-molnet eller exponerar tillgångar.

- Tripwires molnhanteringsutvärderare övervakar Google Cloud Platform och varnar säkerhetsteam.

Scout Suite

Scout Suite är ett säkerhetsgranskningsverktyg med öppen källkod för GCP och andra offentliga moln. Säkerhetsteam kan använda verktyget för att bedöma säkerhetsstatusen för GCP-miljöer och upptäcka felkonfigurationer samt sårbarheter.

Scout Suite interagerar med API:erna som Google tillhandahåller för att samla in och analysera säkerhetsdata och markerar alla identifierade sårbarheter.

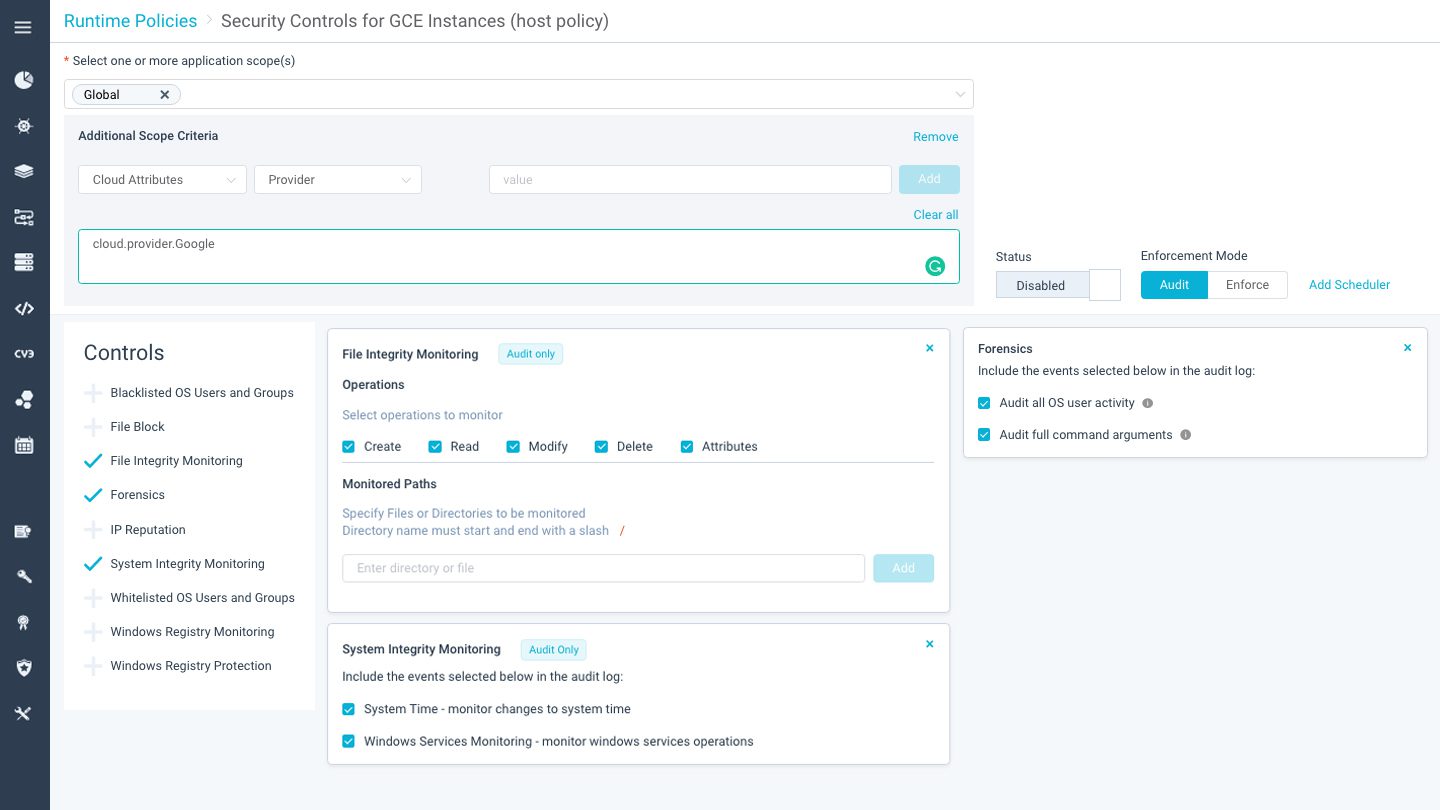

Aqua Security

Aqua Security är en plattform som ger organisationer insyn i GCP, AWS, Oracle Cloud och Azure. Den hjälper till att förenkla och genomdriva policyer och efterlevnad.

Aqua integreras med Googles Cloud Security Command Center, andra tredjepartslösningar och analys- samt övervakningsverktyg, vilket gör det möjligt att hantera säkerheten från en central plats.

Funktioner:

- Skanna, identifiera och åtgärda felkonfigurationer, skadlig programvara och sårbarheter.

- Framtvinga bildintegritet under applikationens livscykel.

- Definiera och upprätthåll privilegier och efterlevnadsstandarder.

- Tillhandahåll förbättrade åtgärder för hotdetektering för GCP-containrar.

- Skapa och tillämpa policyer för bildsäkerhet för att förhindra att komprometterade bilder körs i Google Kubernetes Engine.

- Bygg ett revisionsspår för kriminalteknik och efterlevnad.

- Tillhandahåll kontinuerlig genomsökning av inställningar för att identifiera sårbarheter och avvikelser.

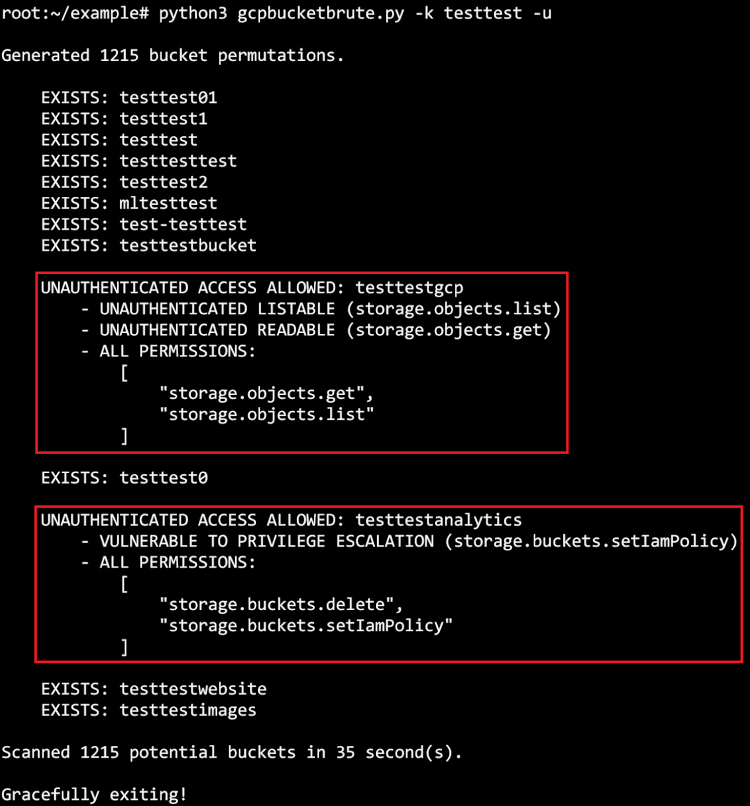

GCPBucketBrute

GCPBucketBrute är en anpassningsbar säkerhetslösning med öppen källkod för att upptäcka öppna eller felkonfigurerade Google Storage-hinkar. Det är ett skript som listar Googles lagringshinkar för att upptäcka osäkra konfigurationer.

Funktioner:

- Upptäck öppna GCP-hinkar och riskfyllda behörighetsupptrappningar.

- Kontrollera privilegiet i varje upptäckt hink och avgör om de är sårbara för privilegieskalering.

- Lämplig för penetrationstester och andra säkerhetsrelaterade aktiviteter.

Cloud Security Suite

Security FTW Cloud Security Suite är ett annat verktyg med öppen källkod för att granska säkerhetsläget för GCP-infrastruktur. Denna allt-i-ett-lösning hjälper till att granska konfigurationer och säkerheten för GCP-konton och kan upptäcka olika sårbarheter.

Slutsats

Google Cloud Platform erbjuder en flexibel och skalbar IT-infrastruktur. Men som alla molnmiljöer kan den ha sårbarheter om den inte konfigureras korrekt. Angripare kan utnyttja detta för att kompromettera system, stjäla data, infektera med skadlig programvara eller utföra andra cyberattacker.

Som tur är kan företag säkra sina GCP-miljöer genom att följa goda säkerhetsrutiner och använda pålitliga verktyg för att skydda, kontinuerligt övervaka och ge insyn i konfigurationerna.