Att ställa in en kontolåsningsgräns kan förhindra hackare från att utföra brute-force-attacker för att gissa användarkontons lösenord. Men nu vänder sig hackare i allt större utsträckning till attacker med lösenordssprayning för att komma runt inställningar för inloggningsförsök.

Jämfört med en traditionell brute force-attack är en lösenordssprejsattack relativt enkel att utföra och har en låg upptäcktshastighet.

Så vad är egentligen en lösenordssprejsattack, hur fungerar den, hur kan du förhindra den och vad ska du göra för att åtgärda en lösenordssprejsattack? Låt oss ta reda på.

Innehållsförteckning

Vad är en lösenordssprejsattack?

En lösenordssprejsattack är en typ av cyberattack där hotaktörer sprejar vanliga lösenord över flera konton i en organisation, och förväntar sig att vissa lösenord kommer att hjälpa dem att få tillgång till användarkonton.

Hackare använder ett enda, vanligt förekommande lösenord mot flera konton i ett företag. Om de inte får tillgång till något konto vid första försöket, kommer de att flytta till ett annat lösenord för att utföra lösenordssprayning efter några dagar.

De upprepar processen tills de får tillgång till ett företagskonto. Eftersom de inte använder flera lösenord mot ett enda konto under en kort tid, blockerar inte inställningarna för inloggningsförsök att låsa kontona på grund av överdrivet många misslyckade försök.

Väl inne i ett företagsnätverk kan de utföra olika aktiviteter för att uppfylla sina skadliga mål.

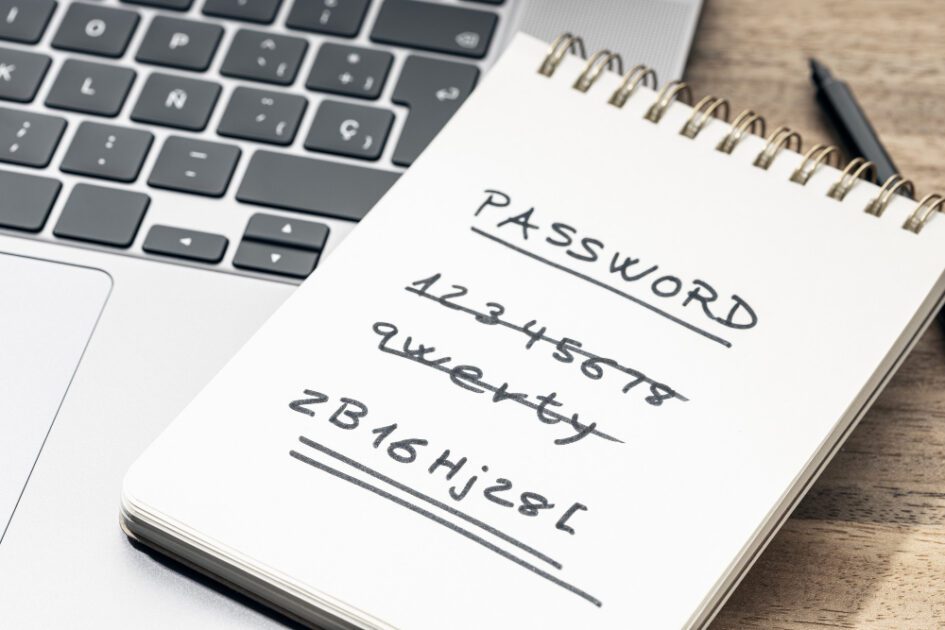

Användare har flera konton nuförtiden. Att skapa ett starkt lösenord för varje konto är en besvärlig uppgift, än mindre att komma ihåg dessa lösenord.

Så många användare skapar enkla lösenord för att göra processen enklare. Men enkla lösenord är populära och välkända. Vem som helst kan googla efter de vanligaste lösenorden och få listan över de mest använda lösenorden. Detta scenario har underblåst tillväxten av lösenordssprejsattacker.

Leverantör av digitala arbetsplatser och företagsnätverk Citrix bekräftade att hotaktörer fick tillgång till företagets interna nätverk med lösenordssprutning under den 13 oktober 2018 och den 8 mars 2019.

Microsoft också validerat lösenord sprayattacker mot mer än 250 Office 365-kunder.

Hur fungerar en lösenordssprejsattack?

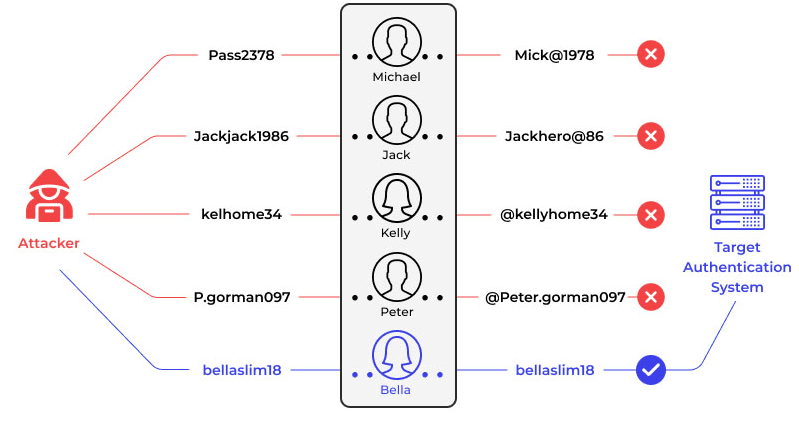

Bildkälla: Wallarm

Bildkälla: Wallarm

Här är de tre stegen för framgångsrika attacker med lösenordssprayning.

#1. Samla listan över användarnamn

Det första steget för att utföra en lösenordssprejsattack är att få tag på en lista med användarnamn i en organisation.

Vanligtvis använder företag en standardiserad konvention för användarnamn, vilket gör användarnas e-postadresser till deras standardanvändarnamn för associerade konton. Det tar liten ansträngning att gissa användarnas e-postadresser, eftersom det vanligaste e-postformatet är [email protected].

Hotaktörer kan också lära sig om användarnas e-postadresser genom att besöka företagets webbplats, anställdas LinkedIn-profiler eller andra relevanta onlineprofiler.

Alternativt kan de köpa en lättillgänglig lista med användarnamn från den mörka webben.

#2. Spray lösenord

När de har en lista med användarnamn kommer de att leta efter ”listan över vanligaste lösenord.” Sökningar på Google och Bing kan snabbt ge hackare en lista över vanliga lösenord för ett givet år. För att öka chansen att lyckas kan hackare justera listan över vanliga lösenord efter användarnas geografiska plats.

De kan till exempel ta hänsyn till populära idrottslag/spelare, kulturaktiviteter, musik och så vidare. Om en organisation är baserad från Chicago kan hackare kombinera Chicago Bears med vanliga lösenord för att spraya lösenord.

Efter att ha sprejat ett enda lösenord mot flera konton kommer de att vänta i minst 30 till 50 minuter innan de påbörjar nästa sprayattack för att undvika kontolås.

Hackare kan använda olika automatiserade verktyg för att automatisera sprutprocessen.

#3. Få tillgång till konton

Om sprayattacken lyckas kommer angriparen att få tillgång till användarkonton. Baserat på privilegierna för dessa inträngda konton kan angriparna utföra olika skadliga aktiviteter, som att installera skadlig programvara, stjäla känslig data, göra bedrägliga inköp och så vidare.

Anta också att angriparen kan ta sig in i företagets nätverk. I så fall kan de gräva djupare i ditt nätverk via sidorörelse för att söka efter värdefulla tillgångar och öka sina privilegier.

Lösenordssprayning vs. Credential Stuffing vs. Brute Force Attack

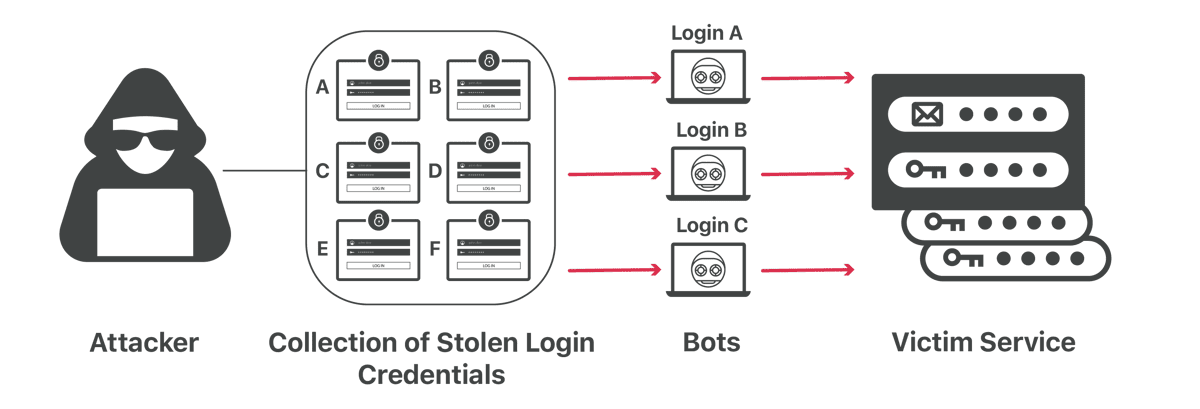

Bildkälla: Cloudflare

Bildkälla: Cloudflare

I attacker med lösenordsinloggning använder hotaktörer stulna autentiseringsuppgifter från en organisation för att komma åt användarkonton på olika plattformar.

Hotaktörer utnyttjar det faktum att många människor använder samma användarnamn och lösenord för att komma åt sina konton på flera webbplatser. I takt med att fler inloggningsuppgifter avslöjas på grund av de växande incidenterna med dataintrång, har hackare nu fler möjligheter att utföra attacker med inloggningsuppfyllning.

Å andra sidan använder en brute-force-attack trial and error för att knäcka lösenord och inloggningsuppgifter. Cyberkriminella försöker gissa rätt lösenord genom att testa ett brett utbud av kombinationer. De använder brute-force attackverktyg för att påskynda processen.

Inställningar för låsning av inloggningsförsök kan förhindra brute-force-attacker, eftersom kontona i fråga kommer att blockeras när systemet upptäcker för många misslyckade inloggningsförsök på kort tid.

I attacker med lösenordssprayning försöker hackare ett enda vanligt använda lösenord mot flera konton i en organisation. Eftersom hotaktörer inte provar olika lösenord på ett enda konto på kort tid, kan lösenordssprayande attacker smutsa ner inställningarna för inloggningsförsök.

Hur lösenordssprayning kan påverka ditt företag

Så här kan en framgångsrik lösenordssprejsattack påverka ditt företag:

- Genom att få obehörig åtkomst till dina konton i din organisation kan hotaktörer avslöja känslig information, ekonomiska register, kunddata och affärshemligheter.

- Hotaktörer kan använda intrångade konton för att göra bedrägliga transaktioner, obehöriga köp eller till och med ta bort pengar från dina företagskonton.

- När hackare får obehörig åtkomst till användarkonton i ditt företag kan de kryptera viktig data och be om lösen i utbyte mot dekrypteringsnyckeln.

- En lösenordssprejsattack kan orsaka ett dataintrång, vilket kan resultera i ekonomisk och anseendeförlust för ditt företag. Dataintrångsincidenter kommer sannolikt att orsaka urholkning av kundernas förtroende. Som ett resultat kan de ta sina företag till dina konkurrenter.

- Du kommer att behöva resurser för att svara på ett dataintrång, få juridisk rådgivning och anställa externa cybersäkerhetsexperter. Så, lösenordssprayning kommer att orsaka en betydande resursförbrukning.

I ett nötskal, en framgångsrik attack med lösenordssprayning kommer att ha en genomgripande effekt på olika aspekter av ditt företag. Detta kan inkludera ekonomiska, operativa, juridiska och anseende konsekvenser.

Hur man upptäcker lösenordssprejsattacker

Här är viktiga tecken på en lösenordssprejsattack:

- Du märker en hög volym av inloggningsaktivitet på kort tid.

- Det finns en stor mängd avvisade lösenord mot flera konton på kort tid.

- Du observerar inloggningsförsök från icke-aktiva eller icke-existerande användare.

- Det finns inloggningsförsök från IP-adresser som är geografiskt oförenliga med användarnas kända plats.

- Försök görs att komma åt flera konton under udda tider eller utanför din kontorstid. Och ett lösenord används för att logga in på dessa konton åt gången.

Du bör granska autentiseringsloggar för system- och programinloggningsfel för giltiga konton för att upptäcka attacker med lösenordssprayning.

Om du misstänker att hackare försöker använda sig av en lösenordssprejsattack, finns här åtgärdspunkter att följa:

- Instruera dina anställda att ändra alla lösenord omedelbart och aktivera MFA om någon av dem inte har gjort det hittills.

- Distribuera ett Endpoint Detection and Response-verktyg (EDR) för att spåra all skadlig aktivitet i ditt företags endpoints för att förhindra sidorörelse av hackare i händelse av en lösenordssprejsattack.

- Kontrollera om det finns tecken på datastöld eller datakryptering och gör en plan för att återställa data från säkerhetskopian efter att ha sett till att alla konton är säkra. Implementera en datasäkerhetslösning för att skydda dina data.

- Förbättra känsligheten hos dina säkerhetsprodukter för att identifiera misslyckade inloggningsförsök i flera system.

- Granska händelseloggar för att förstå vad som hände, när det hände och hur det hände för att förbättra din incidentresponsplan.

Hackare försöker utnyttja sårbarheter i programvara för att höja sina privilegier. Så se till att dina anställda installerar alla programuppdateringar och patchar.

Hur man förhindrar attacker med lösenordssprutning

Följande är några strategier för att förhindra hackare från att få åtkomst till användarkonton genom attacker med lösenordssprayning.

#1. Följ en stark lösenordspolicy

Lösenordssprejsattacker riktar sig mot svaga lösenord som är lätta att gissa. Genom att implementera en policy för starkt lösenord kommer dina anställda att tvingas skapa starka, komplexa lösenord som hackare inte kan gissa eller hitta online. Som ett resultat kommer användarkonton i din organisation att skyddas från attacker med lösenordssprayning.

Här är de viktigaste punkterna som din lösenordspolicy bör innehålla:

- Lösenord bör vara minst 12 tecken långa, inklusive stora bokstäver, gemener och specialtecken.

- Det bör finnas en lista över nekade lösenord, vilket innebär att användare inte ska inkludera sina födelsedatum, födelseorter, jobbtitlar eller namn på nära och kära i sina lösenord.

- Alla lösenord bör upphöra att gälla efter en viss tid.

- Alla användare måste skapa olika lösenord för olika konton.

- Det bör finnas en kontolåsningsgräns för att blockera användarkonton om flera misslyckade inloggningsförsök inträffar.

Att implementera ett bra lösenordsverktyg kan hjälpa användare att skapa starka lösenord och undvika att använda de vanligaste lösenorden.

Högst rankade lösenordshanterare kan hjälpa dig att avgöra om dina lösenord är utsatta i något dataintrång.

#2. Framtvinga multifaktorautentisering (MFA)

Multi-factor authentication (MFA) lägger till ett extra lager av säkerhet till konton. När MFA är aktiverat kräver MFA att användarna skickar in en eller flera verifieringsfaktorer utöver användarnamn och lösenord innan de ger dem åtkomst till onlinekonton.

Genom att implementera multifaktorautentisering i ditt företag kan du skydda onlinekonton från brute-force-attacker, ordboksattacker, lösenordssprayattacker och andra typer av lösenordsattacker. Detta beror på att hotaktörer inte kommer att ha tillgång till ytterligare verifieringsfaktorer som skickas via SMS, e-post eller lösenordsautentiseringsappar.

Dessutom kan multifaktorautentisering förhindra dina onlinekonton från keylogger-attacker.

#3. Implementera lösenordslös autentisering

Lösenordslös autentisering använder biometri, magiska länkar, säkerhetstokens och mer för att autentisera användare. Eftersom lösenord inte används för att komma åt konton, kommer hackare inte att kunna utföra lösenordssprayattacker.

Så, lösenordslös autentisering är ett idiotsäkert sätt att förhindra de flesta lösenordsattacker. Du kan utforska dessa lösenordslösa autentiseringslösningar för att säkra konton i ditt företag.

#4. Testa beredskap genom att utföra simulerade attacker

Du måste kontrollera dina anställdas beredskap att bekämpa lösenordssprayattacker genom att utföra en simulerad lösenordssprayattack. Detta hjälper dig att bättre förstå din lösenordssäkerhet och vidta nödvändiga åtgärder för att förbättra lösenordssäkerheten i ditt företag.

#5. Ha ett verktyg för identifiering av inloggning på plats

Du bör ställa in ett granskningsverktyg i realtid för att upptäcka misstänkta inloggningsförsök. Rätt verktyg kan hjälpa dig att identifiera misstänkta inloggningsförsök till flera konton från en enda värd under en kort tid, inloggningsförsök på flera inaktiva konton, många inloggningsförsök utanför din kontorstid, och så vidare.

När du upptäcker någon misstänkt inloggningsaktivitet kan du vidta korrigerande åtgärder för att blockera obehöriga försök att komma åt dina konton. Dessa åtgärder kan inkludera att blockera inträngda konton, ändra eldbollsinställningar, aktivera multifaktorautentisering, etc.

#6. Utbilda dina anställda

Dina anställda spelar en avgörande roll för att skydda användarnas konton från attacker med lösenordssprayning. Alla tekniska säkerhetskontroller, oavsett hur bra de är, kommer inte att fungera om dina anställda inte skapar starka lösenord och aktiverar multifaktorautentisering på sina konton.

Så kör medvetenhetsprogram för cybersäkerhet regelbundet för att utbilda dina anställda om olika lösenordsattacker och hur man förhindrar dem. Se till att de vet hur man skapar ett tillräckligt komplext lösenord.

Slutsats

En lösenordssprejsattack kan orsaka allvarlig skada på ditt företag, inklusive kontokompromettering, dataintrång och framtida cybersäkerhetsattacker. Så du bör öka din lösenordssäkerhet i ditt företag.

Genom att upprätthålla en strikt lösenordspolicy, implementera MFA, anta lösenordslös autentisering, ha ett verktyg för inloggningsdetektering på plats och utbildning av dina anställda kan du förhindra attacker med lösenordssprayning.

Du bör också försöka vara kreativ när du väljer ditt företags användarnamnskonvention. Sluta använda den vanliga—[email protected].

För att förbättra kontonas säkerhet i ditt företag kan du utforska dessa magiska länkplattformar för lösenordslös autentisering.