Locka cyberangripare med honungskrukor och honungsnät

Har du någonsin funderat på att vända på rollerna och lura hackare på deras eget spel? Eller kanske du känner dig trött på att ständigt försvara dig mot oönskade intrång. Om så är fallet, kan det vara dags att utforska möjligheterna med honungskrukor och honungsnät.

En honungskruka är ett specialdesignat datorsystem som fungerar som en lockfågel, avsett att attrahera angripare och registrera deras aktiviteter. Tänk på det som ett system för informationsinhämtning.

Idag finns det över 1,6 miljoner webbplatser, och hackare söker ständigt efter dåligt skyddade system. En honungskruka är ett avsiktligt sårbart system, fullt instrumenterat, som lockar till sig försök till penetration. Genom att studera angriparens metoder får du insikt i hur de opererar och kan bättre skydda din organisation mot liknande attacker.

Denna artikel kommer att djupdyka i honungskrukor och honungsnät och ge dig en grundläggande förståelse för deras roll inom cybersäkerhet. Vid artikelns slut kommer du att ha en gedigen kunskap om området och dess betydelse.

Syftet med honungskrukor är att lura angripare och samtidigt lära sig mer om deras beteende för att stärka ditt försvar. Låt oss börja med att utforska vad en honungskruka egentligen är.

Vad är en honungskruka?

En honungskruka är en säkerhetsmekanism som används för att sätta upp fällor för potentiella angripare. Man komprometterar avsiktligt ett datorsystem för att hackare ska kunna utnyttja sårbarheter. Samtidigt studerar du angriparens mönster och kan använda denna kunskap för att förbättra säkerheten för dina digitala produkter.

Honungskrukor kan tillämpas på olika datorresurser, inklusive programvara, nätverk, filservrar och routrar. Ditt säkerhetsteam kan använda dem för att analysera cybersäkerhetsöverträdelser och samla in information om hur cyberbrottslighet utförs.

Till skillnad från traditionella säkerhetsåtgärder, som kan generera falska positiva resultat, minskar honungskrukor risken för detta. De utformas på olika sätt, men gemensamt är att de ska verka legitima och sårbara, vilket lockar cyberkriminella.

Varför behövs honungskrukor?

Inom cybersäkerhet har honungskrukor två huvudsakliga användningsområden: forskning och produktion. Vanligtvis balanserar de utrotning av hot med insamling av information om cyberbrott, samtidigt som de fungerar som lockbeten som avleder attacker från verkliga system.

Honungskrukor är effektiva och kostnadsbesparande. Du behöver inte längre ägna tid och resurser åt att aktivt leta efter hackare, utan kan istället vänta på att de attackerar avsiktligt sårbara system. På så sätt kan du studera deras metoder samtidigt som de tror att de har penetrerat ditt system och försöker stjäla information.

Genom att använda honungskrukor kan du utvärdera de senaste attacktrenderna, spåra potentiella hotkällor och utforma säkerhetspolicyer som minskar framtida risker.

Design av honungskrukor

Honungskrukor kan kategoriseras efter deras syfte och interaktionsnivå. Utifrån syftet kan de delas in i två kategorier: forsknings- och produktionshonungskrukor.

- Produktionshonungskruka: Utplaceras i produktionsmiljön tillsammans med servrar och fungerar som en front-end-fälla.

- Forskningshonungskruka: Används av forskare för att analysera hackerattacker och identifiera metoder för att förebygga dessa. Genom att studera datan som stjäls kan man lära sig mer om angriparens tekniker.

Låt oss nu utforska de olika typerna av honungskrukor.

Typer av honungskrukor

Det finns flera olika typer av honungskrukor, var och en anpassad för att identifiera specifika typer av hot. Här följer en beskrivning av några vanliga modeller:

#1. E-postfällor

Även kända som spamfällor. De använder falska e-postadresser som placeras på en dold plats där endast automatiska adresssamlare kan hitta dem. Eftersom dessa adresser inte används för annat än just detta, kan du vara säker på att alla meddelanden som kommer dit är spam.

Meddelanden som liknar de som fångats i spamfällan kan automatiskt blockeras från systemet och avsändarens IP-adress läggas till i en spärrlista.

#2. Lockdatabas

Denna metod innebär att du skapar en databas för att övervaka sårbarheter i programvara och attacker som utnyttjar osäkra arkitekturer, SQL-injektioner, och andra typer av tjänsteutnyttjande och privilegiemissbruk.

#3. Spindelhonungskruka

Denna typ av honungskruka fångar sökrobotar genom att skapa webbplatser och sidor som endast är tillgängliga för dem. Genom att upptäcka sökrobotar kan du blockera dem och annonsnätverkens sökmotorer.

#4. Malware honungskruka

Denna modell imiterar program och API:er för att locka till sig skadliga attacker. Du kan analysera skadlig programvara för att utveckla programvara som skyddar mot den, eller åtgärda sårbarheter i API-slutpunkter.

Honungskrukor kan även kategoriseras efter interaktionsnivåer:

- Honungskrukor med låg interaktion: Dessa ger angriparen begränsad insikt och nätverkskontroll. De simulerar ofta populära tjänster som angripare efterfrågar. Eftersom de endast simulerar grundläggande funktioner är risken lägre, men erfarna hackare kan lätt identifiera och undvika dem.

- Honungskrukor med medelhög interaktion: Tillåter mer interaktion med hackare än de med låg interaktion. De är utformade för att förvänta sig vissa aktiviteter och ger specifika svar utöver vad en grundläggande simulering skulle göra.

- Honungskrukor med hög interaktion: Ger angriparen tillgång till ett brett utbud av tjänster och aktiviteter. Eftersom hackaren lägger tid på att försöka kringgå säkerheten samlar nätverket mycket information om dem. Dessa system är dyrare och mer komplexa att implementera, men ger en djupare insikt om hackarens metoder.

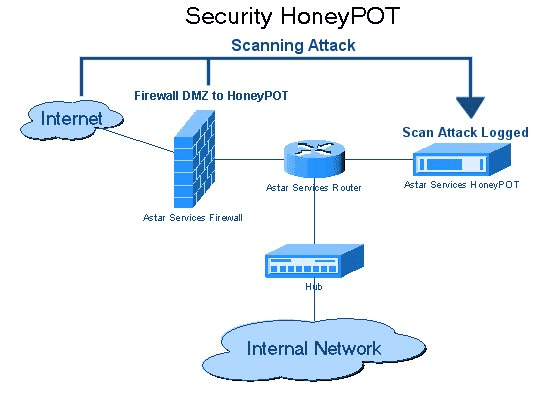

Hur fungerar honungskrukor?

Källa: wikipedia.org

Till skillnad från andra säkerhetsåtgärder är honungskrukor inte en direkt försvarslinje, utan ett sätt att uppnå avancerad säkerhet för digitala produkter. En honungskruka efterliknar ett äkta datorsystem och är fyllt med data och applikationer som cyberkriminella anser vara attraktiva mål.

Du kan exempelvis fylla din honungskruka med falska men känsliga konsumentdata, som kreditkortsnummer, personlig information eller bankkontouppgifter. I andra fall kan det vara en databas med falska företagshemligheter eller annan värdefull information. Tanken är att locka angripare som är ute efter att samla in information, oavsett om det är komprometterad information eller foton.

När hackaren lyckas ta sig in i din honungskruka för att komma åt lockbetet, observerar ditt IT-team hur de går tillväga, vilka tekniker de använder, och var systemet har brister. Denna information används sedan för att stärka det övergripande försvaret och nätverkssäkerheten.

För att locka en hackare till systemet måste du skapa sårbarheter som de kan utnyttja, exempelvis genom att öppna sårbara portar. Hackare är dock smarta och kan identifiera honungskrukor, därför måste din fälla vara attraktiv och trovärdig.

Begränsningar med honungskrukor

Honungskrukor är begränsade till att upptäcka säkerhetsintrång i systemet och identifierar inte angriparen. Det finns även risker: om angriparen lyckas utnyttja en sårbarhet kan de fortsätta att hacka hela produktionsnätverket. Därför är det viktigt att isolera honungskrukan på ett säkert sätt för att undvika att produktionssystemen äventyras.

För att stärka säkerheten kan du kombinera honungskrukor med andra tekniker. Ett exempel är att använda strategin med kanariefåglar, där man sprider olika versioner av känslig information till flera källor, vilket hjälper till att spåra läckor.

Fördelar med honungskrukor

- Hjälper till att förbättra organisationens säkerhet genom att hitta sårbarheter i systemet.

- Identifierar noll-dagsattacker och registrerar de metoder som används.

- Avleder angripare från riktiga produktionsnätverk.

- Kostnadseffektivt med mindre underhåll.

- Lätt att implementera och arbeta med.

Låt oss nu titta på nackdelarna med honungskrukor.

Nackdelar med honungskrukor

- Den manuella insatsen som krävs för att analysera trafiken och den insamlade datan är omfattande. Honungskrukor är ett sätt att samla information, inte att hantera den.

- Begränsat till att identifiera direkta attacker mot honungskrukan.

- Risk för att exponera andra delar av nätverket om honungskrukan komprometteras.

- Tidskrävande att analysera hackarnas beteende.

Vi ska nu utforska farorna med honungskrukor.

Farorna med honungskrukor

Även om honungskrukor hjälper till att spåra hotmiljön, är de begränsade till att övervaka aktiviteter inom honungskrukan. De övervakar inte alla andra aspekter av ditt system. Det kan finnas ett hot som inte riktar sig mot honungskrukan. Därför måste du även övervaka andra delar av systemet.

I framgångsrika operationer lurar honungskrukor hackare att de har tagit sig in i det centrala systemet. Men om de identifierar honungskrukan kan de undvika den och lämna fällorna orörda.

Honungskrukor vs Cyberbedrägeri

I cybersäkerhetsbranschen används termerna ”honungskruka” och ”cyberbedrägeri” ofta synonymt, men det finns en viktig skillnad. Som vi har sett är honungskrukor utformade för att locka angripare av säkerhetsskäl.

Cyberbedrägeri, å andra sidan, är en teknik som använder falska system, information och tjänster för att antingen vilseleda eller fånga angriparen. Båda metoderna är användbara inom säkerhetsområdet, men man kan se bedrägeri som en aktiv försvarsmetod.

I takt med att allt fler företag arbetar med digitala produkter lägger säkerhetspersonal mycket tid på att skydda sina system. Du kanske har ett robust, säkert och pålitligt nätverk. Men kan du vara säker på att det inte finns några sårbarheter? Kan en utomstående ta sig in och vad skulle hända i så fall? Oroa dig inte, lösningen kan vara honungsnät.

Vad är honungsnät?

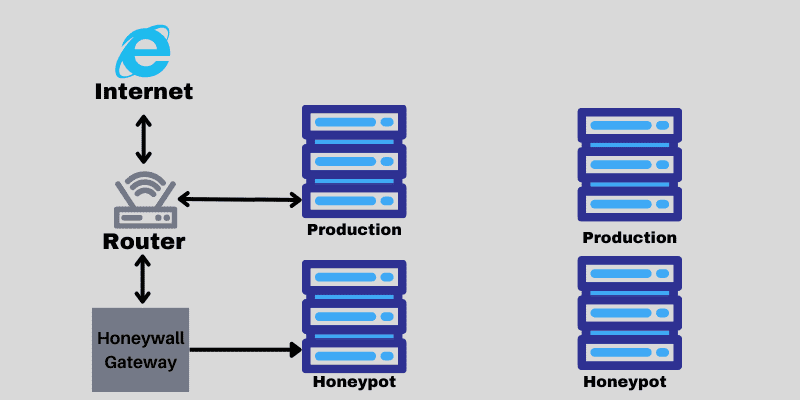

Honungsnät är locknätverk som innehåller flera honungskrukor i ett noggrant övervakat nätverk. De liknar riktiga nätverk, med flera system som finns på en eller flera servrar, som var och en representerar en unik miljö. Till exempel kan du ha en honungskruka som kör Windows, en som kör MacOS och en som kör Linux.

Varför behövs honungsnät?

Honungsnät erbjuder samma grundläggande fördelar som honungskrukor, men med utökade funktioner. Du kan använda honungsnät för att:

- Avleda inkräktare och samla in detaljerad information om deras beteende och metoder.

- Avsluta infekterade anslutningar.

- Skapa en databas med inloggningssessioner som kan användas för att spåra angriparnas avsikter.

Hur fungerar honungsnät?

Att bygga en realistisk hackerfälla är inte en enkel uppgift. Honungsnät förlitar sig på en rad komponenter som fungerar sömlöst tillsammans. Här är några av dem:

- Honungskrukor: Specialdesignade datorsystem som fångar hackare. I ett nätverk samlas flera honungskrukor.

- Applikationer och tjänster: Du måste övertyga hackaren om att de har tagit sig in i en legitim och värdefull miljö.

- Ingen auktoriserad användare eller aktivitet: Ett äkta honungsnät fångar endast hackare.

- Honeywalls: Syftar till att studera en attack. Systemet registrerar trafiken som rör sig genom honungsnätet.

Du lockar hackaren till en av dina honungskrukor och studerar sedan deras metoder.

Honungskrukor vs Honungsnät

Här är en sammanfattning av skillnaderna mellan honungskrukor och honungsnät:

| Honungskruka | Honungsnät | |

| Utplacering | En enda enhet | Flera enheter och virtuella system |

| Avverkningskapacitet | Låg | Hög |

| Hårdvarukapacitet | Låg till måttlig | Hög och behöver flera enheter |

| Tekniker | Begränsat | Flera tekniker som kryptering och hotanalys |

| Noggrannhet | Låg | Hög |

Slutord

Som vi har sett är honungskrukor enskilda datorsystem som efterliknar riktiga system, medan honungsnät är samlingar av honungskrukor. Båda är värdefulla verktyg för att upptäcka attacker, samla in data och studera cyberangripares beteende.

Du har nu lärt dig mer om honungskrukor och deras roller inom näringslivet och vet om fördelarna och riskerna. Om du funderar på vilket verktyg som är bäst, så är den värdefulla information som samlas in det viktigaste.

Om du söker en kostnadseffektiv lösning för att identifiera skadlig aktivitet i ditt nätverk, bör du överväga att använda honungskrukor och honungsnät. Om du vill lära dig hur hackare arbetar och få information om det aktuella hotlandskapet, kan du följa Honeynet-projektet.

Du kan även titta på en introduktion till grunderna för cybersäkerhet för nybörjare.