Verktyg för hantering av säkerhetsbrister

Verktyg för hantering av sårbarheter är avgörande för att skydda dina system från säkerhetshot och säkerställa att din information förblir säker. I dagens snabbt föränderliga digitala landskap ökar efterfrågan på effektiva lösningar för hantering av sårbarheter. För att bibehålla konkurrenskraften behöver organisationer kontinuerligt anpassa sig till de senaste marknadstrenderna.

Många företag använder sig av en rad olika mjukvaror och applikationer för att öka produktiviteten och förbättra kundupplevelsen. Dessa verktyg kan dock innehålla sårbarheter som potentiellt kan utsätta organisationen för cyberattacker. Därför är det viktigt att implementera ett gediget program för sårbarhetshantering som en integrerad del av en övergripande IT-riskhanteringsstrategi.

Hantering av sårbarheter innebär en systematisk process för att identifiera, utvärdera, hantera och rapportera säkerhetsbrister i system, programvara och andra IT-lösningar. Vikten av sårbarhetshantering har ökat betydligt med tiden och är idag en grundläggande del av alla organisationers säkerhetsarbete.

Varför är mjukvara för hantering av sårbarheter nödvändig?

Mjukvara för sårbarhetshantering fungerar som en skyddsmur mot kända svagheter i nätverket, vilket gör det betydligt svårare för angripare att penetrera systemet. Denna mjukvara utför noggranna genomsökningar av nätverket för att identifiera potentiella problem som programvaruinkompatibiliteter, missade uppdateringar och allmänna buggar. Dessutom används prioritering för att åtgärda de allvarligaste sårbarheterna först.

Mjukvaran ser också till att alla relevanta regelkrav följs, vilket skyddar din organisation från potentiella böter och andra påföljder som kan åläggas vid bristande efterlevnad. Detta sparar både pengar och organisationens rykte.

Hur fungerar mjukvara för hantering av sårbarheter?

Mjukvara för sårbarhetshantering automatiserar processen för att identifiera och hantera svagheter i en organisations nätverk och applikationer. Den använder olika tekniker och verktyg för att söka efter och rapportera om dessa brister.

När sårbarheter har upptäckts utvärderas risken som de medför i olika sammanhang, vilket hjälper till att bestämma bästa möjliga åtgärd. Verktygen underlättar för företag att prioritera och minimera potentiella säkerhetsrisker mot organisationens säkerhetsinfrastruktur. Det är viktigt att skilja mellan denna mjukvara och antivirusprogram eller brandväggar. Medan dessa senare är reaktiva och hanterar hot när de dyker upp, så är mjukvara för sårbarhetshantering proaktiv.

Steg i livscykeln för sårbarhetshantering

Processen för sårbarhetshantering består vanligtvis av följande steg:

#1. Upptäcka sårbarheter

Det första steget är att göra en sårbarhetsbedömning genom att skanna nätverket för felkonfigurationer eller programmeringsfel som skulle kunna utnyttjas. Denna initiala skanning identifierar potentiella svagheter och är grunden för vidare utvärdering.

#2. Prioritera tillgångar

Alla sårbarheter är inte likvärdiga, och sättet de bör hanteras på varierar. Det är viktigt att prioritera de mest kritiska sårbarheterna som kan ha förbisetts tidigare. Genom att tilldela ett riskbetyg kan organisationer effektivt avgöra vilka sårbarheter som behöver åtgärdas först.

#3. Hantera sårbarheter

Efter att sårbarheterna har upptäckts och prioriterats är det dags att agera. Detta steg omfattar vanligtvis implementering av en patchhanteringsprocess, följt av reparation och testning av varje sårbarhet. Lösningarna kan vara både kortsiktiga och långsiktiga.

#4. Rapportera sårbarheter

Det är viktigt att samla och dokumentera den data som genererats under de föregående stegen. Sårbarhetsbedömningsrapporter bör skräddarsys för olika målgrupper. Ledningen behöver en översiktlig bild, medan säkerhetsteamen behöver mer detaljerade rapporter för att underlätta en smidig åtgärdsprocess.

#5. Förbättra åtgärder

När alla åtgärder har vidtagits för att eliminera sårbarheterna, är det viktigt att utvärdera vilka metoder som har fungerat bra och vilka som inte har gjort det. Genom att utvärdera resultaten kan organisationer identifiera långsiktiga förbättringar och fatta mer informerade budgetbeslut.

Nyckelfunktioner i mjukvara för sårbarhetshantering

Valet av mjukvara för sårbarhetshantering bör baseras på organisationens specifika säkerhetsbehov och de funktioner som erbjuds. Här är några av de viktigaste funktionerna att överväga:

Omfattning och täckning

En av de mest grundläggande egenskaperna är mjukvarans förmåga att täcka alla relevanta områden. Omfattningen och täckningen påverkar direkt effektiviteten hos skanningen. Säkerställ att programvaran erbjuder:

- Autentiserad skanning

- Avancerad skanning med flöden och plugins

- Möjlighet att inkludera eller exkludera specifika sidor

Noggrannhet

Programvaran bör ge flexibilitet att utföra regelbundna genomsökningar och inkludera POC (Proof of Concept) tillsammans med andra nödvändiga tjänster. Detta ökar produktiviteten genom att ge mer noggranna motiveringar och utesluta falska positiva resultat innan utvecklare involveras i reparationer.

Rapporter om åtgärder

Rapporteringsfunktionen är avgörande för att få en 360-graders vy över tillgångarnas säkerhet. Det ger detaljerad information om upptäckta sårbarheter. En bra rapport innehåller vanligtvis följande detaljer:

- Antal utförda genomsökningar

- Antal identifierade sårbarheter

- Föreslagna åtgärder

- Övergripande systemsammanfattning

- Säkerhetsproblem per tillgång

- Säkerhetsproblem efter sårbarhet

- Rekommendationer för åtgärder

Totalt riskpoäng

Genom att skanna organisationens tillgångar kan man hitta var sårbarheter finns. Innan åtgärder vidtas är det viktigt att balansera riskprioriteringar och tillgängliga resurser. Programvara med denna funktion framhäver riskpoäng i tre kategorier: låg, medel och kritisk. Riskpoäng tilldelas baserat på volymen och svårighetsgraden av sårbarheter som identifierats i nätverket och applikationerna.

Policybedömning

Att stärka nätverkssäkerheten är lika viktigt som att upptäcka och åtgärda sårbarheter. En integrerad policy i programvaran hjälper till att jämföra säkerhetsinfrastrukturen med industristandarder som OWASP Top 10, SANS 25 och WASC. Det ska även vara möjligt att lägga till anpassade kontroller för att minska risker som är specifika för den egna miljön.

Avancerad autentiseringsfunktion

Oautentiserad skanning upptäcker bara utgångna certifikat, svaga lösenord och oparch programvara. Genom att använda en mjukvara för sårbarhetshantering med autentiseringsfunktion kan du skanna lösenordsskyddade applikationer utan att registrera inloggningsmakron.

Skydda ditt företag med de bästa mjukvarorna för sårbarhetshantering. Håll information säker med dessa beprövade lösningar.

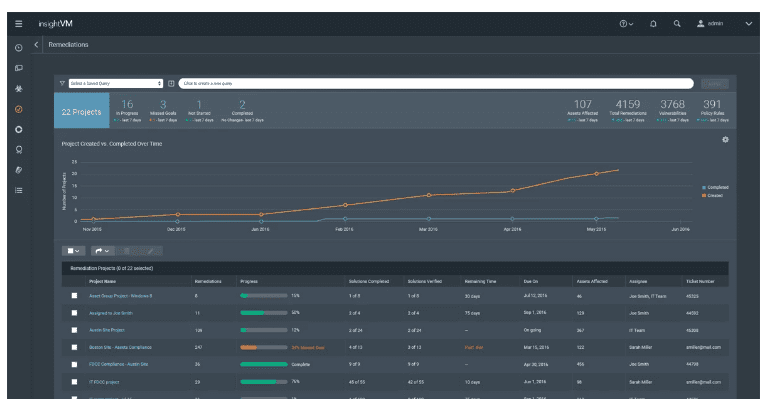

Rapid7 InsightVM

Rapid7 InsightVM är känt för sin förmåga att automatiskt identifiera och utvärdera sårbarheter i en organisation.

En av styrkorna med Rapid7 InsightVM är dess omfattande rapportering. Programvaran har live-instrumentpaneler som ger all data om sårbarheter. Med denna information hjälper mjukvaran till att minimera risker som kan påverka systemen. Lösningen är helautomatiserad, vilket innebär att den samlar in viktig information, föreslår åtgärder för upptäckta brister och installerar patchar när en systemadministratör godkänner dem.

Funktioner:

- Rapporteringen är mycket detaljerad och enkel att förstå.

- Möjliggör autentiseringsbaserade genomsökningar.

- Identifierade hot åtföljs av detaljerad information om deras natur och begränsningsplaner.

Prissättningen för InsightVM baseras på antalet tillgångar. Minsta paketet börjar från 250 tillgångar för $2,19/månad eller $26,25/år per tillgång, och går upp till över 1250 tillgångar för $1,62/månad eller $19,43/år per tillgång.

Qualys VMDR 2.0

Qualys VMDR 2.0 ger användare möjlighet att övervaka alla sina IT-tillgångar från en enda instrumentpanel. Programvaran samlar aktivt in och analyserar data från dessa tillgångar för att identifiera potentiella sårbarheter.

Detta hjälper användarna att identifiera hot i ett tidigt skede och minskar risken för betydande skador.

Funktioner:

- Användargränssnittet är intuitivt.

- Omfattande rapporter hjälper till att snabbt identifiera sårbarheter.

- Möjliggör genomsökning baserat på IP-adresser istället för URL:er.

Qualys VMDR 2.0 meddelar användare i realtid så fort ett hot identifieras, vilket ger tillräckligt med tid för att vidta åtgärder.

ManageEngine

ManageEngine Vulnerability Manager Plus är ett utmärkt verktyg för sårbarhetshantering som hjälper till att identifiera och åtgärda svagheter. Det är ett komplett säkerhetspaket med sårbarhetsskannrar, patchhanterare och flera andra verktyg. Medan de flesta sårbarhetsverktyg erbjuder månatliga genomsökningar, kör ManageEngine genomsökningar var 90:e minut. Det har även en konfigurationshanterare som ordnar dåligt hanterade enhetsinställningar och förhindrar obehöriga ändringar.

Funktioner:

- Genomför genomsökningar var 90:e minut.

- Startar automatiskt åtgärder.

- Inkluderar en konfigurationshanterare för att ordna dåliga inställningar.

ManageEngine har tre paket: Free Edition för små och medelstora företag upp till 25 datorer, Professional och Enterprise. Professional är för datorer i LAN-nätverk medan Enterprise är för datorer i WAN-nätverk.

Frontline Vulnerability Manager

Frontline Vulnerability Manager från Digital Defense är en omfattande programvara för hantering av sårbarheter. Genom sin skanningsteknik utför applikationen djupgående säkerhetsbedömningar, prioriterar och spårar resultat, vilket gör åtgärder snabba och enkla.

Funktioner:

Du kan genomföra efterlevnadsrevisionstester och generera automatiska etiketter för varje tillgång. När en sårbarhet har bedömts åtgärdas den och en rapport genereras. Det går att skapa anpassningsbara rapporter om tillgångsspecifika sårbarheter och patchhantering, baserat på olika filteralternativ.

Flexera

Flexera är en SaaS-baserad mjukvara för sårbarhetshantering för organisationer med komplexa hybridsystem. Programvaran erbjuder en heltäckande och transparent överblick över alla IT-tillgångar. Med denna data kan du planera din digitala resa i molnet och modernisera befintliga affärsprocesser.

Funktioner:

- Passar både medelstora och stora organisationer.

- Ger korrekta datainsikter.

Verktyget uppgraderas kontinuerligt och stödjer flera molnarkitekturer. Det tillåter användare att optimera nya och periodiska intäkter genom flexibel licensiering, leverans och livscykelhantering för kundernas användningsrättigheter.

Nessus

Nessus använder en riskbaserad strategi för sårbarhetshantering för att upptäcka och åtgärda brister i systemets nätverk, webbplats och webbapplikationer. Verktyget ger en komplett bild av organisationens systeminfrastruktur genom att systematiskt scanna efter även de mest otydliga svagheter.

Denna programvara använder hotinformation för att förutse vilka sårbarheter som utgör en allvarlig risk för systemets säkerhet. Den ger även analyser och praktiska insikter till säkerhetsteam och utvecklare för att minska risker.

Funktioner:

- Många anpassningsmöjligheter för att passa alla användares behov.

- Erbjuder kvalitativ information och insikter om sårbarheter.

- Hög grad av noggrannhet och täckning.

Tenable Nessus har två tillgängliga planer, Nessus Expert och Nessus Professional. Nessus Expert är lämplig för utvecklare, små och medelstora företag, penetreringstestare och konsulter. Priset börjar från $8 838 för ett år. Nessus Professional är utvecklad för säkerhetsansvariga, och kostar från $4 000 per år. Verktyget erbjuder även 24/7 support och utbildning mot en extra kostnad.

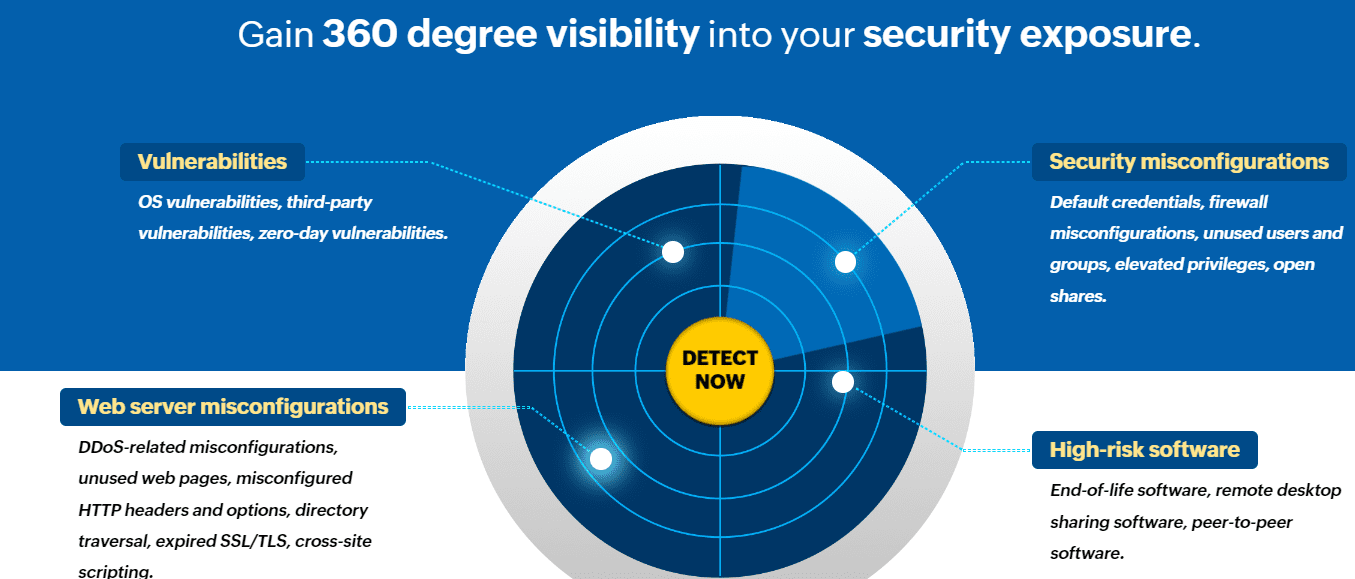

BreachLock

BreachLock är en molnbaserad SaaS-plattform för sårbarhetsgenomsökning och bedömning. Verktyget hjälper till att hitta sårbarheter som kan utnyttjas med hjälp av manuell AWS-penetrationstestning. Det är skyddat med tvåfaktorsautentisering och kräver ingen ytterligare hårdvara eller mjukvara.

Funktioner:

- Ger en 360-graders översikt över systemets sårbarheter.

- Programvaran erbjuder snabba testlösningar.

- Använder manuell AWS-penetrationstestning för att identifiera brister.

BreachLocks programvara för hantering av sårbarheter kör AI-drivna månatliga skanningar och meddelar användarna via e-post när en sårbarhet upptäcks.

Slutliga tankar

Ett osäkert nätverk kan ha en allvarlig negativ inverkan, särskilt när det gäller dataintrång. Även om antivirusprogram är en möjlig lösning, är de reaktiva och kan bara hjälpa till en viss grad.

Företag behöver lösningar som ligger ett steg före och som kan hjälpa till att förebygga säkerhetshot innan de inträffar. Det är just detta som verktyg för sårbarhetshantering kan hjälpa till med.

Dessa mjukvaruverktyg gör det möjligt för säkerhetsteam att tydligt förstå de hot de står inför och att vidta lämpliga åtgärder för att åtgärda dem. Alla de verktyg som nämns ovan hjälper till att uppnå samma sak. Vi hoppas att listan har varit till hjälp och att den kommer att vara praktisk för att välja vilket verktyg som ska användas för att skydda din interna infrastruktur.

Du kan också utforska några bästa program för IT-tillgångshantering för små och medelstora företag.