Varje onlineverksamhet eller e-handelsplattform äger ett flertal resurser som lätt kan missbrukas om de inte skyddas ordentligt eller förblir oupptäckta.

Om du driver en e-handelssajt, är du förmodligen omedveten om att du kan ha öppna portar, privata git-arkiv eller exponerade underdomäner – bara några exempel – som angripare kan utnyttja för att komma åt känslig information som lagras i dina system.

För att minska risken för en attack och dess potentiella skadeverkan, behöver du en lösning för övervakning och inventering av tillgångar. Att använda övervakning av tillgångar är som att anlita en hacker för att penetrera dina nätverk och identifiera sårbarheter. Det simulerar angriparens handlingar för att kartlägga och bedöma ett måls angreppsyta och dess svagheter.

Förutom övervakning är inventering av dina tillgångar ett grundläggande steg för att få insikt i vad som finns i din globala hybrid-IT-miljö och vad som behöver säkras. En inventering hjälper dig att upptäcka dolda eller okända tillgångar som är kopplade till din IT-miljö.

Ett idealiskt inventeringsverktyg bör hjälpa dig att normalisera och kategorisera tillgångar baserat på produktfamiljer, vilket eliminerar skillnader i leverantörs- och produktnamn. Denna inventering bör ge dig detaljerad information om varje tillgång, inklusive installerad programvara, aktiva tjänster och annan viktig data.

Låt oss utforska de mest relevanta SaaS-baserade lösningarna för övervakning och inventering av tillgångar.

Detectify Tillgångsövervakning

Detectify erbjuder en robust webbscanner som automatiserar säkerhetsmoduler i stor skala, kontrollerar ingångspunkter för sårbarheter och täcker en bred angreppsyta. De tester som utförs av Detectify avslöjar XSS-, SSRF-, RCE-sårbarheter, exponering av känsliga filer, API-nycklar eller lösenord som finns i sidors svar, dataexponering via interna övervakningsverktyg samt sårbarheter relaterade till sökvägstraversering.

Detectify underhåller ett privat nätverk av etiska hackare som bidrar med sårbarhetsforskning. Detta ger dig varningar utifrån en riktig angripares perspektiv. Detectifys säkerhetsteam granskar upptäckter från white-hat-hackare och automatiserar dessa i skannern.

Andra funktioner i Detectify Asset Monitoring inkluderar spårning av ändringar i din mjukvarustack och detektering av potentiella övertaganden av underdomäner. Genom att använda fingeravtrycksteknik rapporterar Asset Monitoring vilken programvara som upptäcks, vilket hjälper dig att hålla koll på eventuella falska installationer eller förändringar i din tekniska stack.

Det är möjligt att du har underdomäner som inte längre används, som oavsiktligt pekar på tredjepartstjänster. Dessa underdomäner kan registreras av illvilliga hackare hos dessa tredjeparter, vilket i slutändan kan leda till att de kapas. Detectify kan förhindra kapning av underdomäner, antingen genom att använda en lista över underdomäner som du tillhandahåller, eller genom automatisk upptäckt.

Detectify erbjuder olika månatliga prenumerationsplaner som är anpassade till olika onlineföretags och e-handels behov. Du kan prova tjänsten med en 2-veckors gratis testperiod som ger dig 14 dagar på dig att åtgärda så många vanliga sårbarheter som verktyget kan hitta.

Läs den detaljerade guiden om hur du kan förbättra webbapplikationssäkerheten med Detectify.

Qualys Tillgångsinventering

Qualys erbjuder sin Global IT Asset Inventory-app, som hjälper företag att få full insyn i sin IT-miljö och eliminera manuell inventering. Med hjälp av ett sensornätverk och AI kan Qualys lösning identifiera lokala enheter och applikationer, samt behållare, endpoints, mobila enheter, moln- och IoT-tillgångar.

Du får en 100% realtidssynlighet av din hybrid-IT-miljö, presenterad i form av instrumentpaneler med tydlig och organiserad data.

Med Qualys Asset Inventory kan du snabbt få svar på frågor som:

Hur många datorer saknar den senaste versionen av Windows 10?

Vilka klientenheter kör obehörig programvara?

Lösningen ger detaljerad information om varje tillgång, inklusive aktiva tjänster, hårdvaruspecifikationer och nätverkstrafik. Den hämtar också metadata som programvarulicenser och information om hårdvaru- och mjukvarulivscykler.

Qualys AI hanterar kategorisering och normalisering av inventeringsdata och omvandlar det till en centraliserad informationskälla för dina säkerhets-, IT- och efterlevnadsteam. En serie dynamiska och anpassningsbara instrumentpaneler låter dig visualisera ditt IT-inventarium på det sätt som passar dig bäst.

Qualys lösning är 100% molnbaserad, med enkla installations- och hanteringsrutiner, och dess inventeringskapacitet kan skalas från ett fåtal till en miljon tillgångar.

Du kan komma igång GRATIS med begränsade funktioner. Qualys erbjuder också flera andra gratistjänster, inklusive API Security Assessment, SSL Labs, BrowserCheck och 60-dagars Remote Endpoint Protection.

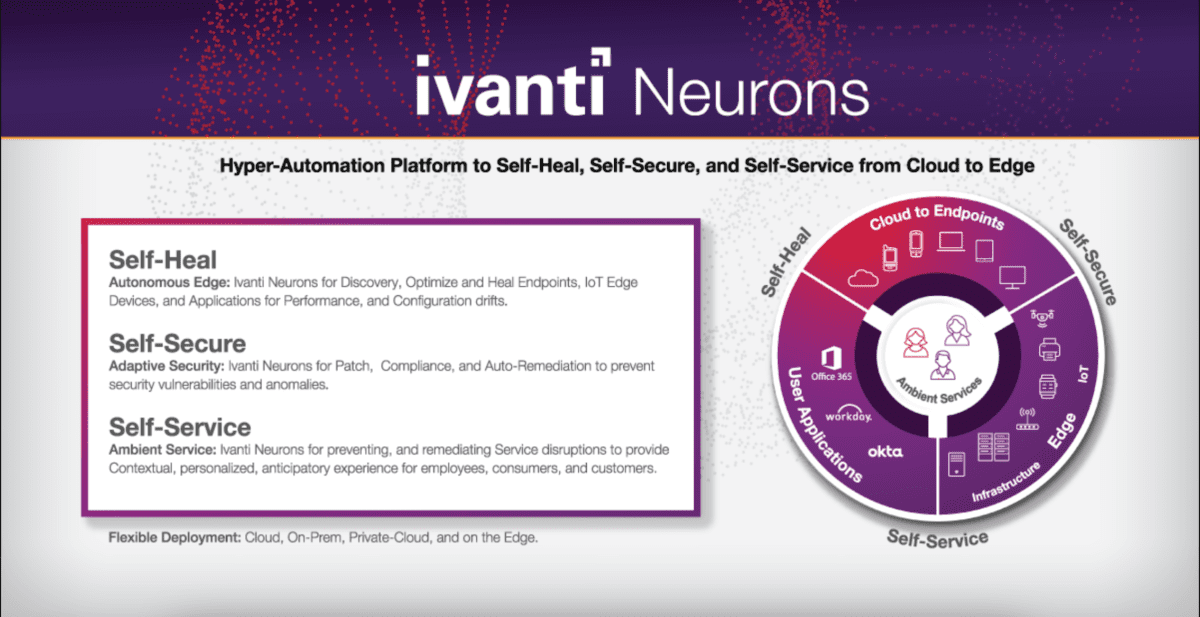

Ivanti Neurons

Ivanti Neurons är en hyperautomatiseringsplattform som är utformad för att tillhandahålla självbetjäning till slutanvändare på ett kontinuerligt, proaktivt och förutsägbart sätt. Plattformens syfte är att hantera alla typer av enheter, från molnet till kanten, och ge dem möjlighet till självläkning och självskydd.

Efter 2020 har det blivit norm att företag har anställda som arbetar när som helst och var som helst, och som förväntar sig snabba och konsumentliknande upplevelser. Denna situation skapar en snabb ökning av edge-tjänster och endpoints, vilket ökar riskerna för cybersäkerhetshot. Med Ivanti Neurons for Edge Intelligence kan ditt IT-team snabbt upptäcka dessa hot, söka efter edge-enheter med hjälp av naturlig språkbehandling (NLP) och få realtidsinformation i hela företaget.

När Ivanti Neurons for Healing aktiveras, distribueras en flotta av automatiserade robotar i hela ditt nätverk för att diagnostisera alla tillgångar, åtgärda prestanda-, säkerhets- och konfigurationsproblem, samt säkerställa efterlevnad för dina endpoints. Alla rutinuppgifter automatiseras, vilket skapar en självläkande miljö som minskar kostnader och förbättrar produktiviteten.

Med Ivanti-plattformen kan den tid som krävs för att samla in och normalisera information om tillgångar minskas från veckor till minuter. Din tillgångshanteringsdatabas fylls med handlingsbar information från hård- och mjukvaruinventering och data om programvaruanvändning.

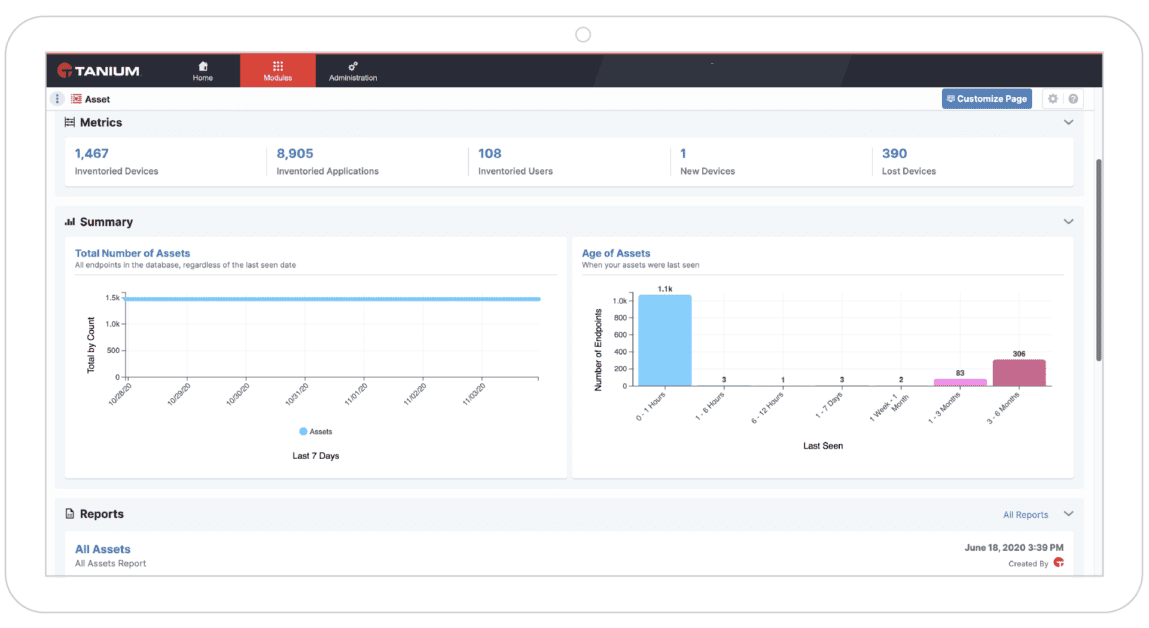

Tanium Asset

Strategiska beslut kräver uppdaterad och realistisk information. När det gäller IT-drift är en fullständig förståelse för dina tillgångar och vad som körs på dem avgörande för att fatta rätt beslut och förvandla din IT-investering till en tillgång för företaget, snarare än en belastning.

Tanium Asset ger dig realtidsdata om dina tillgångar, oavsett var de befinner sig eller om de är online eller offline.

Tanium Asset fungerar utan att kräva extra infrastruktur och utan att installera agenter på endpoints. En enhetlig plattformsmetod ger endpointkontroll och insyn, samt tillhandahåller realtidsinformation om dina tillgångar. Detta frigör ditt IT-team från komplicerade eller manuellt sammanställda rapporter. Med hjälp av anpassningsbara instrumentpaneler kan du fokusera på tillgångar efter avdelning, användargrupp, plats och andra parametrar.

Korrekt information kan hjälpa dig att öka effektiviteten genom att återanvända underutnyttjade tillgångar. Tanium Asset matar din Configuration Management Database (CMDB) med realtidsdata, och ser till att du alltid har den senaste informationen om varje tillgångs utnyttjandegrad och senast kända status.

Taniums lösningssvit hanterar dina moln-, slutanvändar- och datacenter-system från en enhetlig plattform i stor skala. Denna plattform är byggd för att leverera alla dess tjänster – patchning, inventering, efterlevnad och incidentrespons – från en enda agent. Samtidigt ger Tanium-klienten full insyn i endpoints, tillsammans med möjligheten att vidta åtgärder.

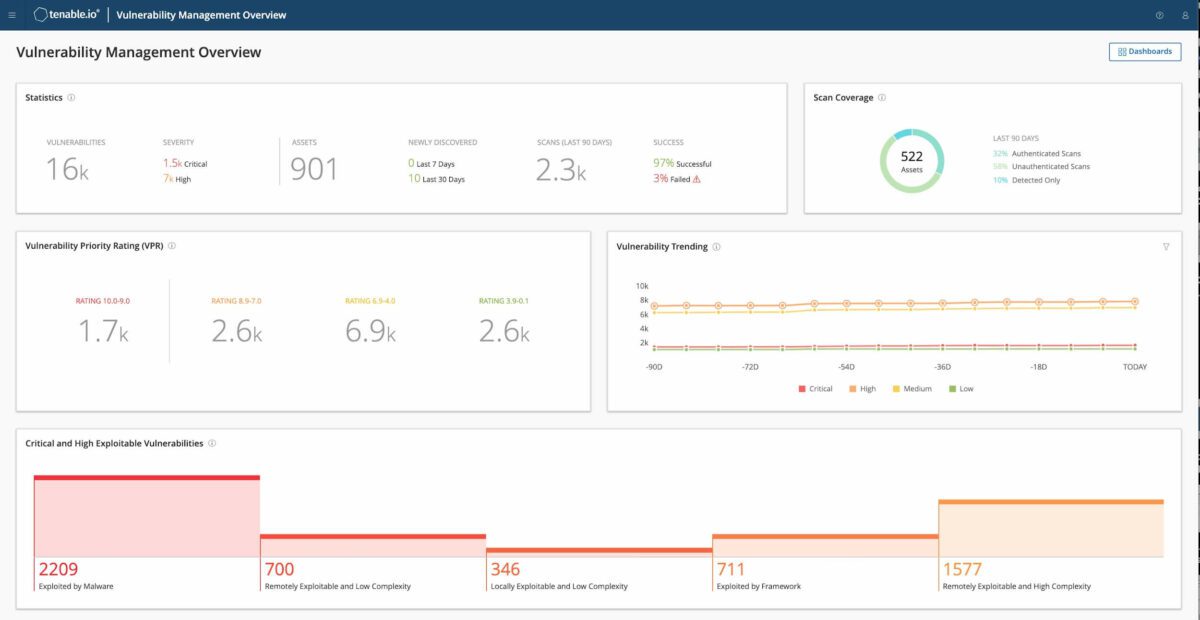

Tenable

När du har full insyn i din angreppsyta kan du fråga dig själv: Var ska jag börja? Tenable.io hjälper dig med detta, så att du snabbt kan undersöka, identifiera och prioritera sårbarheter, så att du vet var du ska fokusera dina insatser.

Tenable bygger på Nessus-teknik, ett välkänt verktyg för fjärrsäkerhetsskanning. Det ger aktiv skanning, molnanslutningar, passiv övervakning, agenter och CMDB-integrationer för att ge kontinuerlig insyn i kända och tidigare okända tillgångar.

Tenable kombinerar sin täckning för över 60 000 sårbarheter med datavetenskapliga tekniker och hotinformation, och skapar begripliga riskpoäng som gör det möjligt för dig att bestämma vilka sårbarheter som ska åtgärdas först.

Du behöver inte längre nätverksskannrar eller agenter för att upptäcka dina tillgångar i molnet. Med molnbaserade verktyg och Frictionless Assessment-teknik erbjuder Tenable.io kontinuerlig insyn i din AWS eller andra molninfrastrukturer i nära realtid.

Priset beror på antalet tillgångar du behöver övervaka och skydda. Du kan få lösningen installerad på några sekunder och börja få användbara resultat inom några minuter.

En lösning för otrevliga överraskningar

Överraskningar är bra på födelsedagskalas och julafton. Men när det gäller IT-kapitalförvaltning är det bäst att undvika överraskningar. Om du har sårbara applikationer och enheter i ditt moln, datacenter eller i kanten, ju tidigare du upptäcker dem, desto större chans har du att åtgärda dem och undvika att bli utsatt för cyberattacker.