Bedöm säkerhetsbristerna i ditt datacenter innan skurkarna gör det!

En av de många nyheterna vi hör i den nuvarande digitala eran är en cyberattack. Det stör verksamheten, skadar ryktet och slutanvändarna får panik.

Hur säkerställer du att din nätverksinfrastruktur är kapabel att mildra cyberattacker?

De dagar är förbi när du litar på årliga eller kvartalsvisa penetrationstestresultat. I den nuvarande eran behöver du en automatiserad intrångsattacksimulering (BAS), kontinuerlig tillgångsskanning och, naturligtvis, skydd.

Tack vare följande verktyg, som låter dig simulera den verkliga attacken mot ditt datacenter så att du kan granska resultaten och vidta åtgärder. Det bästa är några av verktygen som låter dig automatisera åtgärden.

Är du redo att förbereda dig på det värre?

Innehållsförteckning

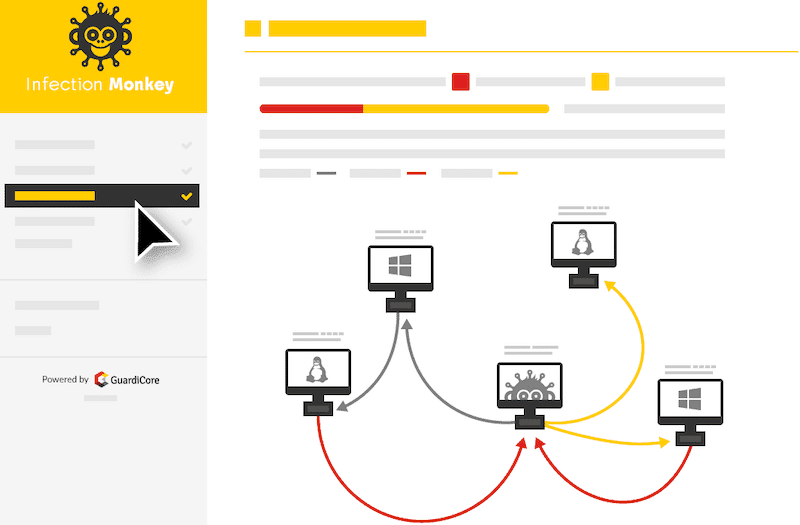

Infektionsapa

Kör du din applikation i molnet? Använda sig av Infektionsapa för att testa din infrastruktur som körs på Google Cloud, AWS, Azure eller lokaler.

Infection Monkey är ett verktyg med öppen källkod som kan installeras på Windows, Debian och Docker.

Du kan köra en automatisk attacksimulering för stöld av autentiseringsuppgifter, felkonfiguration, komprometterade tillgångar, etc. Några av de värda att nämna funktionerna.

- Icke-påträngande attacksimulering, så det påverkar inte din nätverksdrift.

- Omfattande revisionsrapport med en praktisk rekommendation för att härda webbservrarna eller annan infrastruktur

- Låg CPU och minnesfotavtryck

- Visualisera nätverks- och angriparkarta

Om du är en CISO eller från säkerhetsteamet, då kommer du att älska rapporten. Det är GRATIS, så prova det idag.

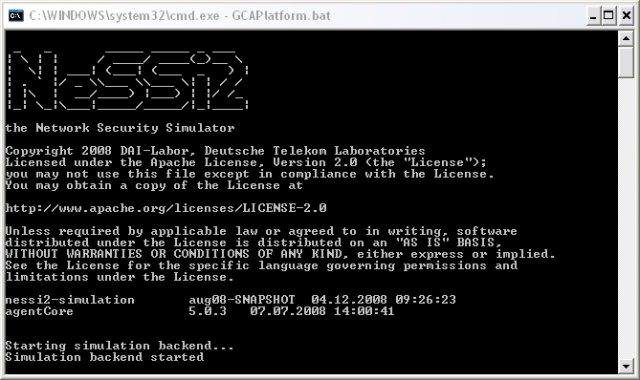

NeSSi2

NeSSi2 är en öppen källkod, som drivs av JIAC-ramverket. NeSSi står för Network Security Simulator, så du kan gissa vad den gör. Den fokuserar främst på att testa intrångsdetekteringsalgoritmer, nätverksanalys, profilbaserade automatiserade attacker, etc.

Det kräver Java SE 7 och MySQL för att ställa in och körs.

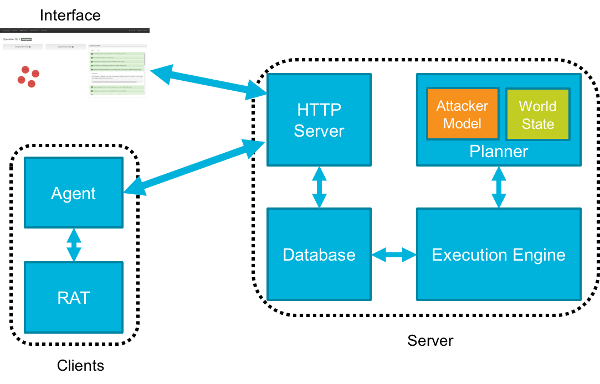

KALDERA

Ett motståndsemuleringsverktyg. KALDERA stöder endast Windows Domain-nätverket.

Den använder ATT&CK-modellen för att testa och replikera beteendet.

Alternativt kan du också prova Metta av Uber.

Foreseeti

securiCAD av foreseeti låter dig angripa din infrastruktur virtuellt för att bedöma och hantera riskexponeringen. Det fungerar i tre enkla koncept.

- Skapa en modell – lägg till allt (server, router, brandvägg, tjänster, etc.) du vill testa

- Simulera en attack – för att ta reda på om och när ditt system går sönder

- Riskrapport – baserat på simuleringsdata kommer den handlingsbara rapporten att genereras som du kan implementera för att minska den totala risken

securiCAD är en företagsklar lösning och fick en community-utgåva med begränsade funktioner. Värt att testa för att se hur det fungerar.

AttackIQ

AttackIQ är en av de populära skalbara plattformarna för säkerhetsvalidering för att stärka säkerheten för ditt datacenter. Det är ett offensivt defensivt system för att hjälpa säkerhetsoperationsingenjörer att träna, reda lagets kapacitet.

Plattformen är integrerad med ett viktigt ramverk – MITRE ATT&CK. Några av de andra funktionerna är.

- Drivs av AttackIQs forskargrupp och säkerhetsledare inom branschen

- Anpassa attackscenariot för att efterlikna de verkliga hoten

- Automatisera attackerna och få en kontinuerlig säkerhetsstatusrapport

- Lättviktsmedel

- Fungerar på ett primärt operativsystem och integrerar väl med befintlig infrastruktur

De erbjuder två veckors GRATIS provperiod för att prova deras plattform. Gör ett försök för att se hur bra din infrastruktur är.

LIE

Vet var din organisation står i säkerhetsriskexponering. Lie plattformen fick ett kraftfullt och lättanvänt arbetsflöde för att skapa och lansera en verklig cyberhotskampanj. Med hjälp av data kan du analysera dina säkerhetsslutpunkter i realtid.

Scythe erbjuds som en SaaS-modell eller på plats. Oavsett om du är ett rött, blått eller lila lag – det passar alla.

Om du är intresserad av att lära dig röda lagaktivitet, kolla in det här onlinekurs.

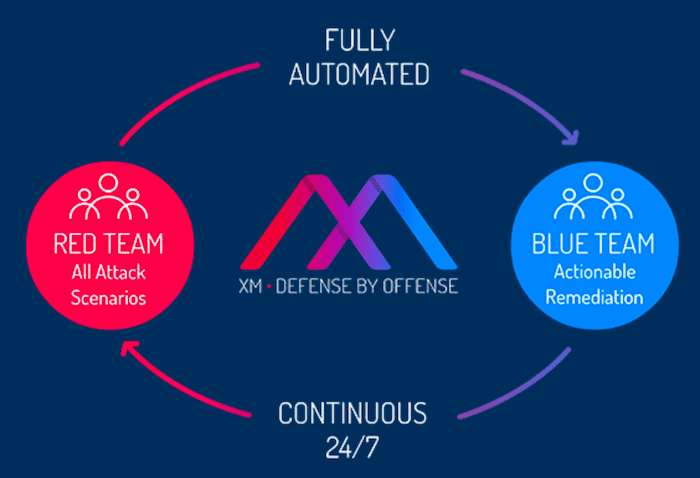

XM Cyber

XM Cyber erbjuder automatiserad avancerad simuleringslösning för persistent hot (APT). Håll dig före angriparen.

Du kan välja målet att köra och ställa in pågående attacker och få en prioriterad åtgärdsrapport – några höjdpunkter om verktyget.

- Anpassa attackscenariot baserat på behov

- Visualisera attackvägen

- Uppdaterade attackmetoder

- Bästa metoder och policyrekommendationer

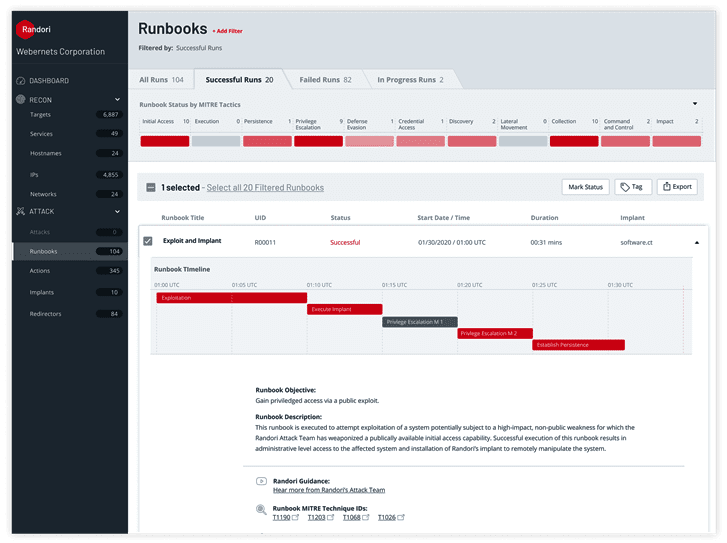

Randori

Randori är en pålitlig, automatiserad plattform för cyberattacker för att testa säkerhetssystemens effektivitet när det gäller att förhindra attacker. Den har kapacitet att generera och lansera verkliga utnyttjande och attacker på samma sätt som en angripare skulle göra men på ett säkert sätt.

Plattformen har fördelar som;

- Utvärdera hela säkerhetslösningar och identifiera svagheter.

- Ge insikt i hur en attack skulle se organisationens tillgångar.

- Tillåter team att simulera riktiga attacker, på ett säkert sätt, mot organisationens IT-system.

- Ger analys av attackmål i realtid

- Det låter dig testa försvar, identifiera svagheter och sluta anta att du är säker.

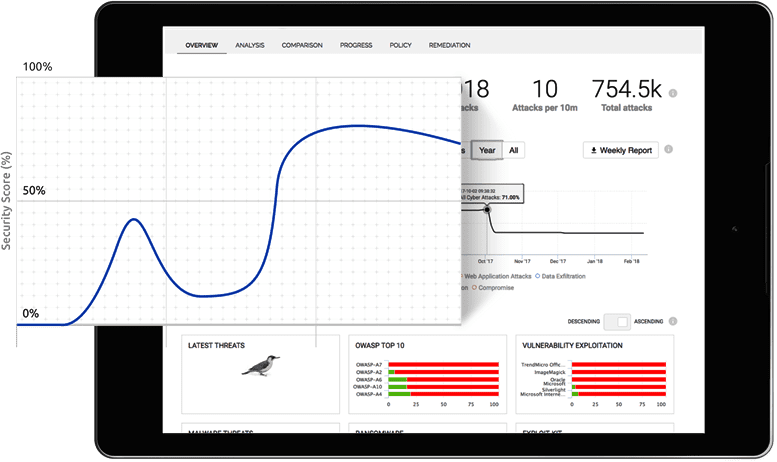

Picus

Picus är en säkerhets- och riskhanteringslösning som gör att du kontinuerligt kan bedöma, mäta och mildra sårbarheter, vilket gör det möjligt för din organisation att ligga före cyberbrottslingarna. Med en instrumentpanel som är lätt att konfigurera och använda Picus säkerhetsintrång och attacksimuleringsplattform ger riktiga attacker för att testa ditt försvar och avgöra om de erbjuder tillräckligt skydd.

Det har fördelar som;

- Omfattande hotdatabas och motsvarande skyddsåtgärder

- Realtidsidentifiering av svaga såväl som starka säkerhetslager, – vilket gör att team snabbt kan identifiera och åtgärda säkerhetsluckor.

- Finjustera och maximera de komplexa säkerhetsteknikerna

- Möjliggör snabb identifiering av sårbarheter samt föreslå optimala begränsningsåtgärder för att minska riskerna.

- Ger insyn i realtid av en organisations beredskap för säkerhetsattacker och förmåga att åtgärda svagheter.

Slutsats

Att hantera en organisations IT-säkerhetsrisk är utmanande, och jag hoppas att ovanstående verktyg hjälper dig att implementera en kontroll i världsklass för att minska riskexponeringen. De flesta av de listade verktygen erbjuder en gratis provperiod, så det bästa du kan göra är att prova för att se hur de fungerar och välja den du gillar.