Cyberattacker: En Inblick i Världen av Hot

En cyberattack är en avsiktlig och skadlig handling som syftar till att olovligen komma åt ett datorsystem eller nätverk genom att utnyttja befintliga svagheter. Målet kan vara att stjäla känslig information eller störa den normala verksamheten.

Under senare tid har ransomware etablerat sig som ett av de främsta verktygen för cyberbrottslingar. Spridningen av ransomware sker ofta via nätfiske-e-post, oönskade nedladdningar, piratkopierad programvara och fjärrskrivbordsprotokoll.

När en dator infekteras med ransomware, krypteras viktiga filer på enheten. Hackare kräver sedan en lösensumma för att dekryptera informationen och återställa åtkomsten.

Cyberattacker kan ha allvarliga konsekvenser, såsom att äventyra nationell säkerhet, förlama verksamheter inom viktiga ekonomiska sektorer och orsaka omfattande ekonomisk skada. Ett exempel på detta är cyberattacken med WannaCry ransomware.

Den 12 maj 2017 spred sig ransomware-programmet WannaCry, med ursprung troligen från Nordkorea, över världen. På mindre än två dagar infekterades över 200 000 datorsystem i mer än 150 länder. WannaCry riktade in sig på datorsystem som använde operativsystemet Windows och utnyttjade en sårbarhet i operativsystemets servermeddelandeblocksprotokoll.

En av de mest drabbade organisationerna var Storbritanniens National Health Service (NHS). Över 70 000 enheter, inklusive datorer, operationsutrustning, diagnostisk utrustning och magnetkameror, infekterades. Läkare förlorade tillgången till system och patientjournaler, vilket hindrade deras förmåga att ge adekvat vård. Attacken beräknas ha kostat NHS nästan 100 miljoner dollar.

Denna typ av attack visar tydligt den potentiella skadan. Situationen kan förvärras, särskilt med framväxten av nya och farligare ransomware, såsom BlackCat, som lämnar efter sig en spår av offer.

BlackCat Ransomware – En Närmare Titt

BlackCat ransomware, även känt som ALPHV bland dess utvecklare, är en skadlig programvara som, vid infektion, exfiltrerar och krypterar data i det drabbade systemet. Exfiltrering innebär kopiering och överföring av data som lagras i systemet. Efter att BlackCat exfiltrerat och krypterat viktiga data, krävs en lösensumma i kryptovaluta. Offren måste betala den begärda summan för att återfå tillgång till sina data.

BlackCat skiljer sig från andra ransomware. Det var det första framgångsrika ransomware som skrevs i programmeringsspråket Rust, medan andra ransomware oftast skrivs i C, C++, C#, Java eller Python. BlackCat var också den första ransomware-familjen som lanserade en webbplats på det öppna internet där stulen information från attacker publicerades.

En annan viktig skillnad är att BlackCat fungerar enligt modellen Ransomware-as-a-Service (RaaS). RaaS är en affärsmodell där skapare av ransomware hyr ut eller säljer sin skadliga programvara som en tjänst till andra individer eller grupper.

I denna modell tillhandahåller ransomware-utvecklarna alla verktyg och infrastruktur som krävs för att andra ska kunna distribuera och utföra ransomware-attacker. I gengäld får de en del av vinsterna från lösensummebetalningarna.

Detta förklarar varför BlackCat oftast riktar in sig på organisationer och företag, då de tenderar att vara mer benägna att betala en lösensumma jämfört med enskilda individer. Dessutom betalar företag ofta högre lösensummor. De som utför cyberattacker med mänsklig inblandning benämns Cyber Threat Actors (CTA).

För att tvinga offren att betala använder BlackCat den så kallade ”trippelutpressningstekniken”. Detta innebär att kopiera och överföra offrets data, kryptera informationen i deras system, och därefter kräva en lösensumma för att dekryptera datan. Om offret inte betalar, läcks datan offentligt och/eller en överbelastningsattack (DOS) lanseras mot systemet.

Dessutom kontaktas de som berörs av dataläckan, vanligtvis kunder, anställda och andra intressenter. Syftet är att öka pressen på de attackerade organisationerna att betala lösensumman för att undvika förlust av anseende och potentiella rättstvister.

Hur BlackCat Ransomware Fungerar

Enligt en varning från FBI, använder BlackCat ransomware tidigare komprometterade användaruppgifter för att få tillgång till system.

När BlackCat väl kommit in i ett system, använder det sin access för att kompromettera användar- och administratörskonton som finns lagrade i den aktiva katalogen. Detta gör det möjligt att använda Windows Task Scheduler för att konfigurera skadliga grupprincipobjekt (GPO), som sedan används för att distribuera ransomware och kryptera filer.

Under en BlackCat-attack används PowerShell-skript i kombination med Cobalt Strike för att inaktivera säkerhetsfunktioner i offrets nätverk. BlackCat stjäl sedan offrets data, även från molnleverantörer. Därefter distribuerar cyberbrottslingen BlackCat ransomware för att kryptera data i systemet.

Offren får ett meddelande om att deras system har blivit attackerat och att viktiga filer har krypterats, samt instruktioner om hur man betalar lösensumman.

Varför är BlackCat farligare än andra ransomware?

BlackCat utmärker sig från andra ransomware av flera anledningar:

Skriven i Rust

Rust är ett snabbt, säkert programmeringsspråk med förbättrad prestanda och effektiv minneshantering. Genom att använda Rust kan BlackCat dra nytta av dessa fördelar, vilket gör det till ett komplext och effektivt ransomware med snabb kryptering. Dessutom är Rust svårt att omvänt konstruera. Eftersom Rust är plattformsoberoende, kan BlackCat enkelt anpassas för att attackera olika operativsystem som Windows och Linux, vilket ökar antalet potentiella offer.

RaaS Affärsmodell

BlackCats användning av Ransomware-as-a-Service (RaaS) gör det möjligt för många cyberbrottslingar att distribuera komplex ransomware utan att behöva skapa den själva. BlackCat gör det tunga arbetet, vilket förenklar attackerna för dem som vill utnyttja sårbara system.

Stora Utbetalningar till Affiliates

Skaparna av BlackCat tjänar pengar genom att ta en del av lösensumman som betalas ut till de som distribuerar ransomware. Till skillnad från andra RaaS-modeller, där skaparna tar upp till 30 % av lösensumman, får distributörerna av BlackCat behålla 80-90 %. Det gör BlackCat mer attraktivt för brottslingar och ökar antalet affiliates som är villiga att använda det.

Offentlig Läckagesida

Till skillnad från andra ransomware, som läcker stulen information på dark web, publicerar BlackCat stulen data på en webbplats som är tillgänglig på det öppna internet. Genom att göra informationen offentlig, ökar man konsekvenserna av en cyberattack och sätter mer press på offren att betala.

Programmeringsspråket Rust har gjort BlackCat mycket effektivt i sina attacker. Genom att använda en RaaS-modell och erbjuda höga utbetalningar, lockar BlackCat fler cyberbrottslingar som är benägna att använda det i attacker.

BlackCat Ransomware Infektionskedja

BlackCat får initial tillgång till ett system antingen genom att använda stulna autentiseringsuppgifter eller genom att utnyttja sårbarheter i Microsoft Exchange Server. Väl inne i systemet, inaktiveras säkerhetsfunktionerna och information om offrets nätverk samlas in, samtidigt som behörigheterna utökas.

BlackCat ransomware sprider sig sedan i sidled i nätverket och får tillgång till så många system som möjligt. Detta är fördelaktigt vid lösensummeförhandlingar – ju fler system som attackeras, desto mer sannolikt är det att offret betalar.

Cyberbrottslingarna exfiltrerar data som används vid utpressning. När viktig data väl har exfiltrerats, levereras BlackCat-programvaran.

BlackCat, som är skrivet i Rust, levereras och aktiveras. BlackCat stoppar först tjänster som säkerhetskopiering, antivirusprogram, Windows Internettjänster och virtuella maskiner. Därefter krypterar BlackCat filer i systemet och ändrar skrivbordets bakgrundsbild till ett meddelande om lösensumman.

Skydda sig mot BlackCat Ransomware

Även om BlackCat har visat sig vara farligare än andra ransomware, finns det åtgärder organisationer kan vidta för att skydda sig:

Kryptera viktig data

En del av BlackCats utpressningsstrategi är att hota med att läcka offrets data. Genom att kryptera viktig data tillför organisationen ett extra skyddslager, vilket försvårar utpressningsteknikerna. Även om datan läcks ut, kommer den inte att vara läsbar.

Regelbundna Systemuppdateringar

Enligt forskning från Microsoft har det visat sig att BlackCat i vissa fall utnyttjat oskyddade Exchange-servrar för att få tillgång till en organisations system. Programvaruföretag släpper regelbundet uppdateringar för att åtgärda sårbarheter och säkerhetsproblem. Det är därför viktigt att installera uppdateringar så snart de finns tillgängliga.

Säkerhetskopiera Data på Säker Plats

Organisationer bör prioritera regelbunden säkerhetskopiering av data och lagra säkerhetskopiorna på en separat och säker plats, helst offline. Detta för att säkerställa att även om viktig data krypteras, kan den återställas från säkerhetskopior.

Implementera Multifaktorautentisering

Utöver starka lösenord bör multifaktorautentisering implementeras, vilket kräver flera autentiseringsuppgifter innan åtkomst till ett system beviljas. Detta kan göras genom att konfigurera ett system att generera ett engångslösenord som skickas till en mobiltelefon eller e-post, vilket krävs för att komma åt systemet.

Övervaka Nätverks- och Filaktivitet

Organisationer bör kontinuerligt övervaka sin nätverksaktivitet för att upptäcka och reagera på misstänkt aktivitet så snabbt som möjligt. Nätverksaktiviteten bör loggas och granskas av säkerhetsexperter för att identifiera potentiella hot. Dessutom bör system vara på plats för att spåra hur filer i ett system nås, vem som har tillgång till dem och hur de används.

Genom att kryptera viktig data, hålla system uppdaterade, regelbundet säkerhetskopiera data, implementera multifaktorautentisering och övervaka nätverksaktivitet kan organisationer ligga steget före och förhindra attacker från BlackCat.

Lärresurser: Ransomware

För att lära dig mer om cyberattacker och hur du skyddar dig mot ransomware som BlackCat rekommenderas följande kurser och böcker:

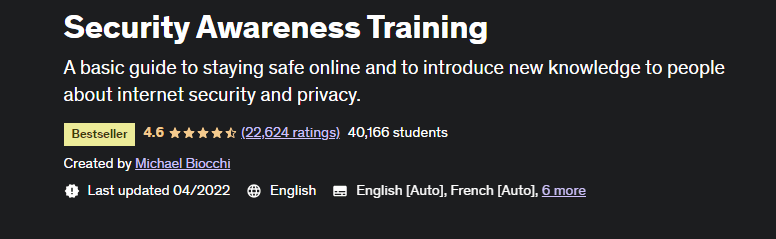

#1. Utbildning i Säkerhetsmedvetenhet

Den här kursen är lämplig för alla som vill lära sig mer om säkerhet på internet. Den erbjuds av Dr. Michael Biocchi, en Certified Information Systems Security Professional (CISSP).

Kursen behandlar nätfiske, social ingenjörskonst, dataintrång, lösenord, säker surfning och hantering av personliga enheter, samt ger allmänna tips om hur man kan vara säker online. Kursen uppdateras regelbundet och är användbar för alla som använder internet.

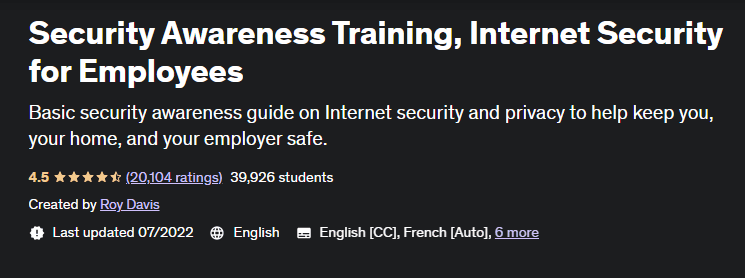

#2. Säkerhetsmedvetenhetsträning, Internetsäkerhet för Anställda

Denna kurs är utformad för vanliga internetanvändare och syftar till att utbilda dem om säkerhetshot och hur de kan skydda sig mot dem.

Kursen, som erbjuds av Roy Davis, en CISSP-certifierad informationssäkerhetsexpert, täcker ansvarsområden för användare och enheter, nätfiske och andra skadliga e-postmeddelanden, social ingenjörskonst, datahantering, lösenord och säkerhetsfrågor, säker surfning, mobila enheter och ransomware. Efter genomförd kurs erhålls ett certifikat som uppfyller dataregleringspolicyerna på de flesta arbetsplatser.

#3. Cybersäkerhet: Medvetenhetsträning för Absoluta Nybörjare

Detta är en Udemy-kurs som erbjuds av Usman Ashraf från Logix Academy. Usman är CISSP-certifierad och har en Ph.D. i datornätverk, samt lång erfarenhet från branschen och undervisning.

Kursen ger en djupare förståelse för social ingenjörskonst, lösenord, säker datahantering, virtuella privata nätverk (VPN), skadlig programvara, ransomware och tips för säker surfning och förklarar hur cookies används för att spåra användare. Kursen är inte tekniskt inriktad.

#4. Ransomware Avslöjat

Detta är en bok av Nihad A. Hassan, en oberoende informationssäkerhetskonsult och expert inom cybersäkerhet och digital forensik. Boken lär ut hur man lindrar och hanterar ransomware-attacker och ger läsaren en djupgående titt på de olika typerna av ransomware, deras spridningsstrategier och metoder för återställning.

Boken täcker också steg att följa vid en ransomware-infektion, inklusive hur man hanterar betalning av lösensummor, säkerhetskopiering och återställning av infekterade filer, och hur man söker efter dekrypteringsverktyg online. Boken tar även upp hur organisationer kan utveckla en plan för ransomware-incidenter för att minimera skador och snabbt återställa normal verksamhet.

#5. Ransomware: Förstå. Förebygg. Återhämta dig.

I den här boken svarar Allan Liska, en senior säkerhetsarkitekt och ransomware-specialist på Recorded Future, på de svåra frågorna som rör ransomware.

Boken ger en historisk kontext om varför ransomware har blivit vanligare de senaste åren, hur man stoppar ransomware-attacker, vilka sårbarheter som cyberbrottslingar utnyttjar, och en guide för att överleva en ransomware-attack med minimal skada. Dessutom svarar boken på den viktiga frågan: ska man betala lösensumman? Boken erbjuder en spännande utforskning av ransomware.

#6. Spelbok för Skydd mot Ransomware

Denna bok är en viktig resurs för alla individer och organisationer som vill skydda sig mot ransomware. Roger A. Grimes, expert på datorsäkerhet, delar med sig av sin erfarenhet och kunskap för att hjälpa organisationer att försvara sig mot ransomware.

Boken ger en praktisk plan för att skapa ett robust försvar mot ransomware. Den lär också ut hur man upptäcker en attack, snabbt begränsar skador, och avgör om man ska betala lösensumman eller inte. Boken ger också en spelplan för att begränsa ekonomiska och anseendemässiga skador orsakade av säkerhetsöverträdelser.

Slutligen lär den ut hur man skapar en säker grund för cybersäkerhetsförsäkring och rättsligt skydd för att minska störningar i affärsverksamheten.

Författarens Anmärkning

BlackCat är en revolutionerande ransomware som utmanar status quo inom cybersäkerhet. Under mars 2022 hade BlackCat attackerat över 60 organisationer och uppmärksammats av FBI. BlackCat är ett allvarligt hot som ingen organisation har råd att ignorera.

Med användning av ett modernt programmeringsspråk och okonventionella metoder för attack, kryptering och utpressning har BlackCat utmanat säkerhetsexperter. Men kampen mot denna ransomware är inte förlorad.

Genom att implementera strategier som lyfts fram i den här artikeln och minimera risken för mänskliga misstag som kan exponera datorsystem, kan organisationer ligga steget före och förhindra förödande attacker från BlackCat ransomware.