De mest värdefulla tillgångarna i ett företag är ofta också de mest utmanande att säkra.

Det handlar om data, den vitala komponenten som upprätthåller varje företags verksamhet. Lyckligtvis finns det en hel sektor som specialiserar sig på att hjälpa företag att förhindra dataförluster. Denna bransch leds av ett antal leverantörer som erbjuder en teknik som kallas Data Loss Prevention, eller DLP.

DLP-tekniker har två huvudsakliga funktioner:

- Att identifiera den känsliga informationen som behöver skyddas.

- Att förhindra att den informationen går förlorad.

Den typ av data som skyddas kan delas in i tre huvudkategorier:

- Data som används

- Data under överföring

- Data i vila

Data som används hänvisar till aktiv data, oftast data som finns i RAM, cacheminnen eller CPU-register.

Data under överföring refererar till data som förflyttas genom ett nätverk, antingen ett internt och säkert nätverk eller ett osäkert publikt nätverk (internet, telefonnät, etc.).

Och data i vila avser data som befinner sig i ett inaktivt tillstånd, oavsett om det är lagrat i en databas, ett filsystem eller en lagringsinfrastruktur.

När det gäller täckningsförmåga kan DLP-lösningar delas in i två kategorier.

- Enterprise DLP, eller EDLP

- Integrerad DLP, eller IDLP

Lösningarna som ingår i EDLP-kategorin är de som täcker hela spektrumet av möjliga läckagevägar. Å andra sidan fokuserar IDLP-lösningar på ett enskilt protokoll eller endast på en av de tre tidigare nämnda typerna av data. Exempel på IDLP-lösningar är webbsäkerhet, e-postkryptering och enhetskontroll.

Vad bör man förvänta sig av en bra DLP-lösning?

Det finns ingen universal DLP-lösning som passar alla. Den optimala lösningen för varje specifikt behov beror på många olika faktorer. Dessa inkluderar organisationens storlek och budget, typer av känslig data, nätverksinfrastruktur och tekniska krav, bland annat. Att fastställa vilken lösning som är mest lämplig för ditt företag kräver noggrannhet och analys för att avgöra vad man ska välja mellan olika DLP-metoder, detektionsstrategier och lösningsarkitekturer.

Efter att ha utrett och utvärderat dina krav, bör din ideala DLP-lösning leverera en optimal balans mellan följande aspekter:

- Omfattande skydd: DLP-komponenterna bör omfatta nätverksgatewayen för att övervaka all utgående trafik och stoppa läckor via e-post och webb-/FTP-trafik. De bör också täcka lagrad data på alla företagets lagringsresurser och alla slutpunkter, för att förhindra förluster av data som används.

- Enkel hanteringskonsol: Hanteringen av en DLP-lösning kräver ansträngning och tid för systemkonfiguration/underhåll, policyutformning/hantering, rapportering, incidenthantering/prioritering, tidig upptäckt och minskning av risker samt händelsekorrelation. Stödet för dessa områden kräver en central hanteringskonsol. Annars kan man utsätta sig för onödiga risker.

- Incidenthantering för regelefterlevnad: När en dataförlustincident inträffar är korrekt hantering avgörande. Det är viktigt att inse att dataförluster är oundvikliga, men skillnaden mellan kostsamma böter och en enkel reprimand kan ligga i hur dataförlustincidenten hanteras.

- Noggrannhet i detektionsmetoder: Slutligen, men inte minst, skiljer denna aspekt av en DLP-lösning de bra lösningarna från de dåliga. DLP-tekniker förlitar sig på en definierad uppsättning detektionsmetoder när det gäller att identifiera känslig information. Mönstermatchning, med hjälp av reguljära uttryck, är den mest använda detektionsmetoden. Dock är den här metoden mycket felaktig, vilket leder till en stor mängd falska positiva incidenter. Bra DLP-teknik bör komplettera den traditionella mönstermatchningen med andra detektionsmetoder för att öka noggrannheten.

Huvudsakliga metoder för DLP

När DLP-lösningar började vinna mark, närmade sig alla leverantörer DLP med olika uppsättningar av komponenter avsedda att täcka hela företagets infrastruktur. Nuförtiden har situationen förändrats och inte alla leverantörer använder samma tillvägagångssätt. Dessa metoder kan delas in i två huvudkategorier.

- Traditionell DLP

- Agent-baserad DLP

Traditionell DLP erbjuds av några av leverantörerna på marknaden, som Forcepoint, McAfee och Symantec. Den traditionella metoden som dessa leverantörer erbjuder är också mångsidig: den ger skydd vid nätverksporten, i lagringsinfrastrukturen, vid slutpunkterna och i molnet. Denna metod var tillräckligt framgångsrik för att forma dagens DLP-marknad och var den första som tog en betydande del av marknadsandelarna.

Den andra metoden för DLP kallas Agent DLP eller ADLP. Den använder slutpunktsagenter på kärnnivå som övervakar all användar- och systemaktivitet. Det är därför de lösningar som passar in i detta tillvägagångssätt även kallas Endpoint DLP-lösningar.

Det är inte enkelt att avgöra vilken metod som är bäst för en organisations behov. Det beror mycket på vilka typer av data som behöver skyddas, i vilken bransch organisationen verkar och anledningarna till att skydda informationen. Till exempel är organisationer inom hälso- och sjukvården och finansbranschen skyldiga att använda DLP för att följa lagar. För dessa företag måste en DLP-lösning upptäcka personlig information och hälsoinformation via olika kanaler och i många olika format.

Å andra sidan, om ett företag behöver DLP för skydd av immateriella rättigheter, skulle DLP-lösningen som tillämpas kräva mer avancerade detektionsmetoder. Dessutom är exakt upptäckt och skydd av känslig information betydligt svårare att uppnå. Inte alla traditionella DLP-lösningar kommer att ha de verktyg som krävs för det här jobbet.

DLP-arkitektur: hur man hanterar komplexiteten i lösningen

DLP-tekniker är komplexa. De kräver input från många olika områden: webb, e-post, databaser, nätverk, säkerhet, infrastruktur, lagring, etc. Effekterna av en DLP-lösning kan även nå icke-IT-avdelningar, som juridik, HR, riskhantering, etc. För att göra det ännu mer komplicerat är DLP-lösningar ofta mycket svåra att distribuera, konfigurera och hantera.

Traditionella DLP-lösningar gör receptet ännu mer komplicerat. De kräver flera enheter och programvara för att driva den kompletta lösningen. Dessa kan omfatta apparater (virtuella eller fysiska) och servrar.

Organisationens nätverksarkitektur måste integrera dessa enheter, och integrationen måste inkludera inspektion av utgående nätverkstrafik, blockering av e-post, etc. När integrationen är klar uppstår en annan komplexitetsnivå för hanteringen, som skiljer sig beroende på leverantör.

Agentbaserade DLP-lösningar är vanligtvis mindre komplexa än traditionella, främst för att de kräver liten eller ingen nätverksintegration alls. Dessa lösningar interagerar dock med operativsystemet på kärnnivå. Därför krävs mer justering för att undvika konflikter med operativsystemet och andra applikationer.

DLP-leverantörer:

Acronis DeviceLock

Acronis DeviceLock förhindrar dataförluster med en omfattande slutpunktslösning som skyddar din känsliga information och samtidigt kontrollerar dataflödet. Undvik att förlora viktiga uppgifter på grund av illvilliga insiderhot eller anställdas slarv; stoppa dataläckor genom att blockera obehöriga försök att överföra information eller få tillgång till filer.

Få insikt i dataskyddet, dess flöden och användarbeteenden och minska komplexiteten i dataskyddet och rapporternas leveranstider. Följ IT-säkerhetsregler och standarder, och minska riskerna för informationsläckor genom att hantera och tillämpa policyer för dataanvändning.

Använd uppgraderingar som inte orsakar avbrott, och inbyggd integration tillsammans med gruppolicy. Acronis DeviceLock erbjuder centraliserade hanteringskonsoler som passar ditt företags behov. Det låter dig övervaka användaraktivitet, samla loggar, använda rapportverktyg, visa loggposter och använda en modulär arkitektur för att kontrollera TCO (Total Cost of Ownership).

Tillåt nödvändiga åtgärder för dina affärsprocesser och minimera riskerna från insiderhot. Acronis DeviceLock erbjuder lösningar för Microsoft RDS, Citrix XenApp, Citrix XenDesktop, VMware Workstation Player, Windows Virtual PC, Oracle VM VirtualBox, VMware Workstation och VMware Horizon view. Du kan också kontrollera dataskuggning, aviseringar, loggning, kontextmedvetenhet och innehållsmedvetenhet.

Registrera dig för en 30 dagars GRATIS provperiod.

ManageEngine

ManageEngine Device Control Plus skyddar din data från hot genom att tillåta dig att tilldela rollbaserade åtkomstkontroller för enheter, skydda dem från skadliga attacker och analysera dem.

Användningen av flyttbara enheter som USB-minnen tenderar att orsaka dataförluster, men det är inte allt; det finns många andra problem. Dessutom förhindrar Device Control Plus att data går förlorad genom att blockera obehörig åtkomst till enheterna. Använd enkla policyer som att ställa in skrivskyddad åtkomst, blockera användare från att kopiera filer från flyttbara enheter och mer.

Du kan ställa in begränsningar för filtyp och filstorlek utifrån den data som ditt företag hanterar. Se även till att datasäkerheten upprätthålls i realtid genom att tillåta begränsad överföring av data. Att identifiera och ta bort skadliga enheter är en komplex uppgift; skapa en lista över enheter som du kan lita på. Det säkerställer att ingen enhet kan få tillgång till slutpunkterna om de inte är auktoriserade.

Spåra vem som använder enheten på vilken slutpunkt med hjälp av rapporter och granskningar för att övervaka hackförsök. Verktyget ger också omedelbara varningar om det finns någon obehörig åtkomst. Ladda ner programvaran och ta en 30-dagars GRATIS provperiod med alla funktioner.

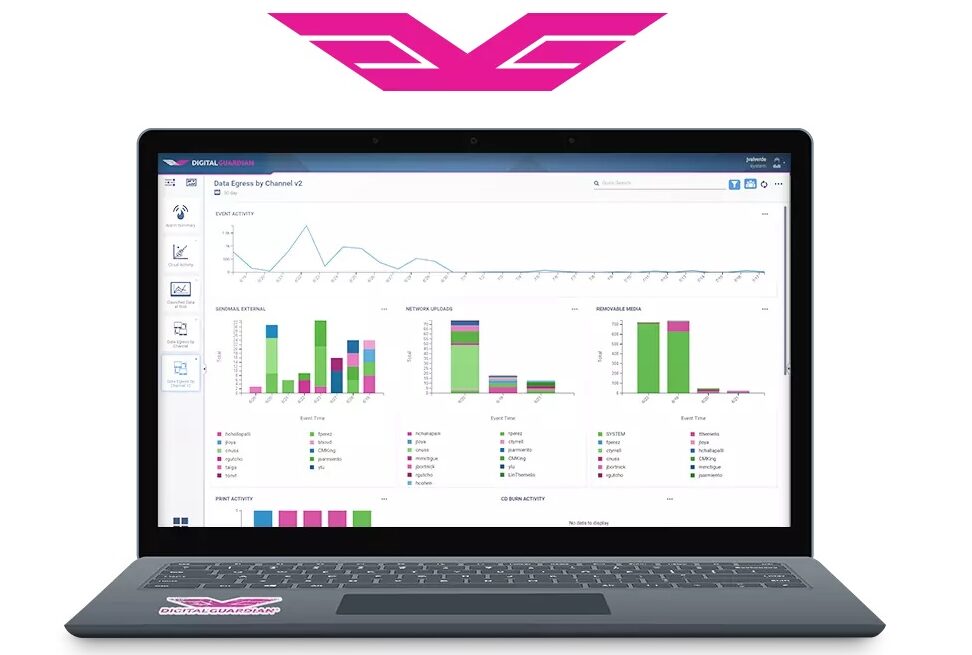

Digital Guardian

Digital Guardian grundades 2003 under namnet Verdasys, med målet att tillhandahålla teknik för att förhindra att immateriella rättigheter stjäls. Deras första produkt var en slutpunktsagent som kunde övervaka all användar- och systemaktivitet.

Förutom att övervaka otillåten aktivitet, loggar lösningen även till synes ofarliga aktiviteter för att upptäcka misstänkt beteende. Loggningsrapporter kan analyseras för att upptäcka händelser som TDLP-lösningar inte kan upptäcka.

DG förvärvade Code Green Networks för att komplettera sin ADLP-lösning med traditionella DLP-verktyg. Det finns dock liten integration mellan DGs ADLP- och TDLP-lösningar. De säljs till och med separat.

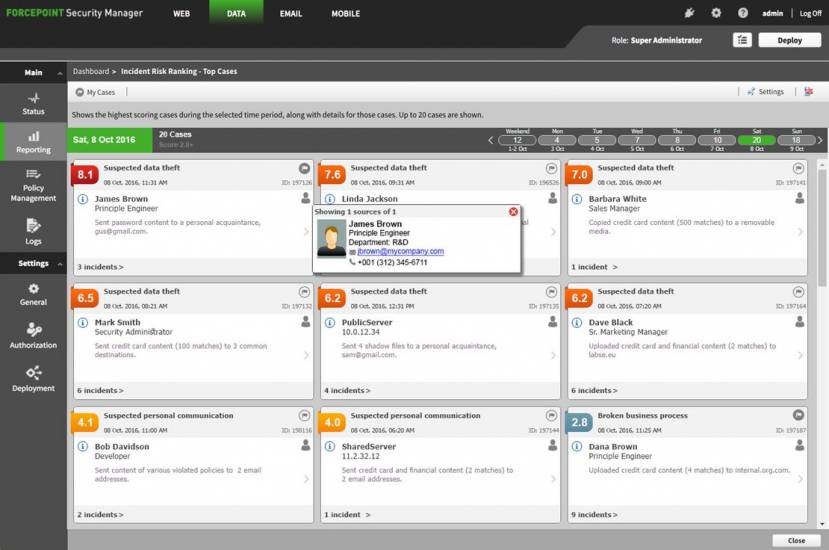

Forcepoint

Forcepoint har en framträdande position i Gartners ”magiska kvadrant” av TDLP-leverantörer. Deras säkerhetsplattform innehåller en uppsättning produkter för URL-filtrering, e-post och webbsäkerhet. Dessa verktyg kompletteras med några välkända tredjepartslösningar: SureView Insider Threat Technology, McAfees Stonesoft NGFW och Impervas Skyfence CASB.

Arkitekturen i Forcepoints lösning är enkel jämfört med andra lösningar. Den består av servrar för hantering, data- och nätverkstrafikövervakning och blockering av e-post/övervakning av webbtrafik. Lösningen är användarvänlig och innehåller många policyer, kategoriserade efter land, bransch etc.

Vissa funktioner gör Forcepoints DLP-lösning unik. Till exempel OCR-kapacitet för att upptäcka känslig data i bildfiler. Eller incidentriskrankning, för att göra det möjligt för systemadministratörer att se vilka incidenter som bör granskas först.

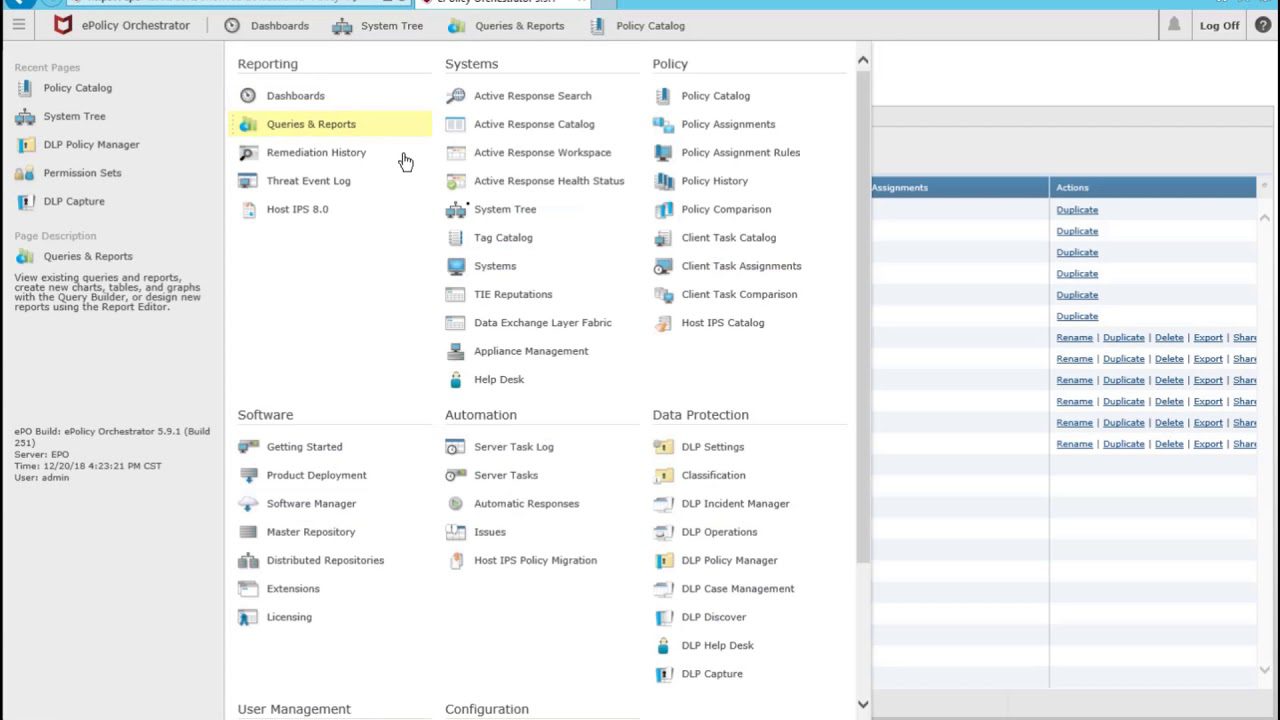

McAfee

Sedan förvärvet av Intel har McAfee inte investerat mycket i sitt DLP-erbjudande. Därför fick produkterna inte många uppdateringar och tappade mark till konkurrerande DLP-produkter. Några år senare avvecklade Intel sin säkerhetsavdelning och McAfee blev åter ett självständigt företag. Efter det fick deras DLP-produktlinje några nödvändiga uppdateringar.

McAfee DLP-lösning består av tre huvudsakliga delar som täcker:

- Nätverk

- Upptäckt

- Slutpunkt

En komponent är ganska unik bland andra DLP-erbjudanden: McAfee DLP Monitor. Den här komponenten gör det möjligt att samla data från incidenter som utlösts av policyöverträdelser, tillsammans med all nätverkstrafik. På så sätt kan komponenten analysera det mesta av informationen och avslöja incidenter som annars skulle kunna gå obemärkta.

McAfees ePolicy Orchestrator tar hand om större delen av hanteringen av DLP-lösningen. Men det finns fortfarande en del hanteringsuppgifter som måste utföras utanför Orchestrator. Företaget måste fortfarande integrera sitt DLP-erbjudande fullt ut. Det är fortfarande oklart om det kommer att göras i framtiden.

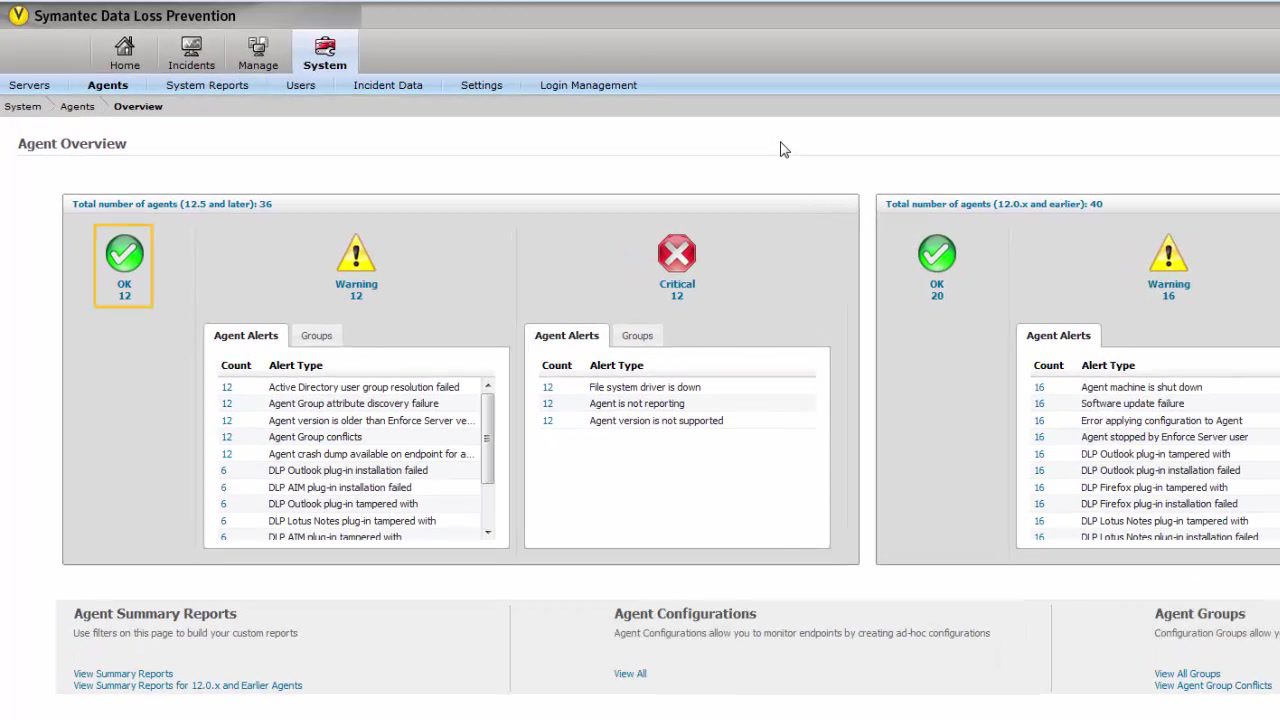

Symantec

Symantec är den obestridda ledaren inom området DLP-lösningar tack vare de ständiga innovationerna som de tillämpar i sin produktportfölj. Företaget har den största installerade basen av alla DLP-leverantörer. Lösningen har en modulär metod med en separat programvarukomponent för varje funktion. Listan över komponenter är imponerande, och omfattar bland annat Network Prevent for Web, Network Prevent for Email, Network Monitor, Endpoint Prevent, Data Insight, Endpoint Discover.

I synnerhet ger den unika komponenten Data Insight insyn i ostrukturerad dataanvändning, ägande och åtkomstbehörigheter. Denna fördel gör att den kan konkurrera med produkter utanför DLP-området, vilket ger extra värde för organisationer som kan dra nytta av den här funktionen.

Symantecs DLP kan anpassas på många olika sätt. Nästan varje funktion har egna inställningar, vilket möjliggör en hög nivå av justering av policyer. Men den här fördelen kommer till priset av ökad komplexitet. Det är förmodligen den mest komplexa på marknaden, och kan kräva ganska många timmar för implementering och support.

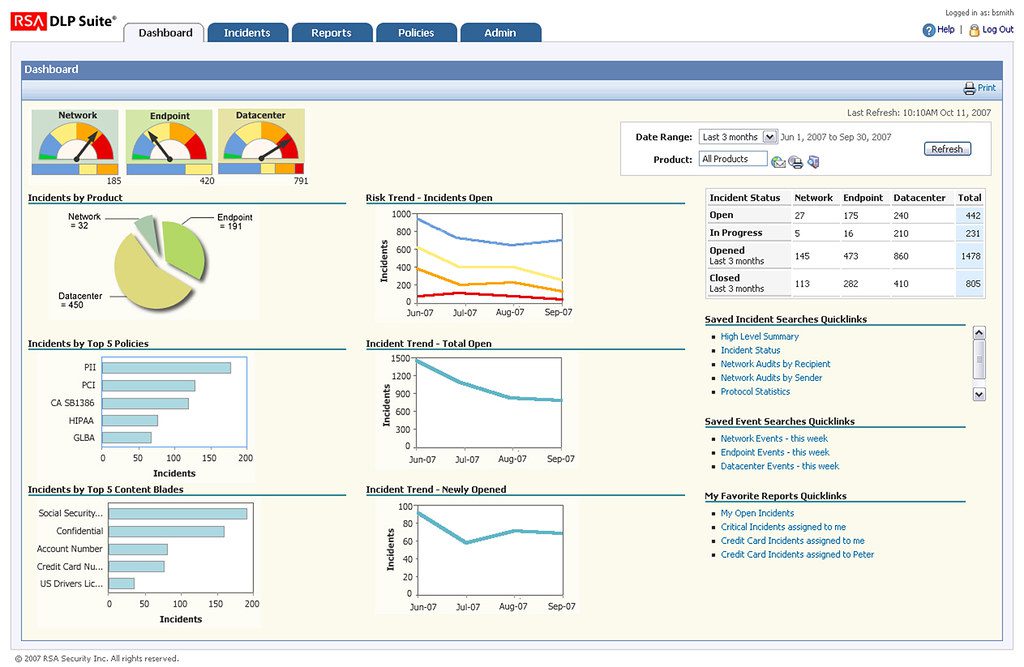

RSA

EMCs DLP-lösning, RSA Data Loss Prevention, gör det möjligt att upptäcka och övervaka flödet av känslig information som företags-IP, kundkreditkort etc. Lösningen hjälper till att utbilda slutanvändare och tillämpa kontroller i e-post, webb, telefoner etc. för att minska riskerna för att kritisk information ska äventyras.

RSA Data Loss Prevention utmärker sig genom att ge omfattande skydd, plattformsintegration och automatisering av arbetsflöden. Det erbjuder en kombination av innehållsklassificering, fingeravtryck, metadataanalys och expertpolicyer för att identifiera känslig information med optimal noggrannhet.

EMCs omfattande skydd täcker många riskvägar. Inte bara de vanligaste som e-post, webb och FTP, utan även sociala medier, USB-enheter, SharePoint och många andra. Deras tillvägagångssätt som fokuserar på användarutbildning försöker skapa riskmedvetenhet bland slutanvändare och vägleda deras beteende när de hanterar känslig information.

CA Dataskydd

CA Dataskydd (Broadcoms DLP-erbjudande) lägger till en fjärde dataklass, utöver data som används, data under överföring och data i vila, som behöver skyddas: vid åtkomst. Deras fokus ligger på var informationen finns, hur den hanteras och vilken känslighetsnivå den har. Lösningen syftar till att minska dataförlust och missbruk genom att kontrollera inte bara informationen utan även åtkomsten till den.

Lösningen lovar att nätverksadministratörer kan minska risken för sina viktigaste tillgångar, kontrollera information över företagets placeringar, minska kommunikationssätt med hög risk och göra det möjligt att följa regler och företagspolicyer. Det lägger också grunden för en övergång till molntjänster.

Sparar du eller kostar du miljoner?

Den bästa DLP-lösningen kan verkligen spara miljoner. Men det är också sant att den kan kosta dig miljoner om du inte väljer rätt för dina behov eller om du inte använder den på rätt sätt. Om du trodde att valet av rätt DLP-lösning bara var en fråga om att titta på en tabell för att jämföra funktioner, så trodde du fel.

Så var beredd på att lägga ner en hel del ansträngning, inte bara för att få en DLP-lösning att fungera efter att du har köpt den, utan också för att analysera alla erbjudanden och välja den som passar din organisation bäst.