Cyberhot kan övervinna även de starkaste säkerhetsbarriärerna och utnyttja brister i programvara och applikationer. De ständigt utvecklas, vilket gör cybersäkerheten till en dynamisk utmaning.

Oavsett vilka säkerhetsverktyg som används för att skydda en organisation, är det i dagens digitala landskap orealistiskt att tro att man kan eliminera alla sårbarheter och vara helt otillgänglig för hackare.

Det effektivaste sättet att minska risken för cyberattacker och hantera konsekvenserna av programvarufel är att snabbt identifiera och åtgärda dem. Därför har organisationer i allt större utsträckning börjat använda och söka efter ”bug bounty hunters” för att hantera och eliminera skadliga buggar och sårbarheter innan de orsakar större skada.

Bug bounty-program blir allt populärare och stora teknikföretag använder sig av dessa för att hantera cybersäkerhetsrisker. Till exempel fick Meta 10 000 felrapporter genom att utbetala 2 miljoner dollar i belöningar. Dessutom har de genomsnittliga utgifterna för buggpremier ökat från 2 000 dollar 2021 till 3 000 dollar 2022, medan den genomsnittliga utbetalningen ökade till hela 26 728 dollar från 6 443 dollar 2021.

Om du är intresserad av att dra nytta av de lukrativa möjligheterna inom bug bounty-program och bli en bug bounty hunter som hjälper organisationer att upprätthålla sin säkerhet, då har du kommit rätt.

I den här artikeln går vi igenom vad bug bounty är, dess fördelar, vilka färdigheter du behöver för att bli en bug bounty hunter, hur du går tillväga, hur du håller dig uppdaterad och mycket mer.

Låt oss börja!

Förstå Bug Bounty Hunting

En buggpremie är en monetär belöning som ges till experter som framgångsrikt identifierat och rapporterat säkerhetsbuggar och sårbarheter i programvara eller applikationer. Detta går ofta under namnet penetrationstestning eller etisk hacking.

Bug bounty hunting handlar om att leta efter buggar eller tekniska fel i kodningsskripten för webbplatsprogram, applikationer eller programvara som potentiellt kan äventyra deras säkerhet.

Flera stora teknikföretag och globala organisationer använder sig av bug bounty-program och anlitar skickliga bug bounty hunters som effektivt kan upptäcka sårbarheter. Syftet är att skydda sin programvara eller webbmiljö och belöna de som hittar problemen.

Låt oss undersöka rollen som en bug bounty hunter mer i detalj.

Vem är en Bug Bounty Hunter?

Cyberkriminella är ständigt på jakt efter programvarufel och sårbarheter som de kan utnyttja för att äventyra applikationer och programvara.

När dessa buggar väl har hittats kan de leda till dataintrång och andra cyberattacker, vilket resulterar i betydande förluster av anseende och ekonomiska skador som ibland kan vara svåra att reparera.

I sådana situationer hjälper bug bounty hunters organisationer att identifiera säkerhetsbrister och svaga punkter så att de omedelbart kan åtgärdas och göra organisationerna mer motståndskraftiga mot cyberattacker.

Därför fungerar bug bounty hunters som säkerhetsexperter som hjälper företag att söka efter buggar i sina digitala tillgångar och rapportera dem i tid för att möjliggöra tidig riskhantering.

Fördelar med Bug Bounty för Organisationer och White Hat Hackers

Ett bug bounty-program gynnar både organisationer och bug bounty hunters, som i princip är etiska hackare eller white hat-hackare.

Här är hur ett bug bounty-program gynnar företag och organisationer:

- Förbättrad övergripande säkerhet genom att minska risken för säkerhetsbrister, dataintrång och andra cybersäkerhetsattacker.

- Kostnadseffektivt, vilket gör det möjligt för organisationer att identifiera och åtgärda sårbarheter innan cyberkriminella utnyttjar dem, vilket sparar organisationer från kostsamma intrång och juridiska åtgärder.

- Förbättrat organisationsanseende och tillförlitlighet hos konsumenterna, vilket ökar kundförtroendet och visar ett engagemang för säkerhet.

- Gör det möjligt för organisationer att uppfylla regulatoriska krav och efterlevnadskrav för sårbarhetsavslöjande och säkerhetstestning.

Här är fördelarna med ett bug bounty-program för en bug bounty hunter:

- Ger etiska hackare möjlighet att få ekonomiska belöningar och tjäna pengar genom sina kunskaper och färdigheter.

- Ger erkännande och uppskattning genom märken och certifieringar från organisationerna, vilket ökar professionell synlighet och trovärdighet.

- Utvecklar och förfinar hackarnas färdigheter inom cybersäkerhet, etisk hacking och penetrationstestning, vilket ger dem praktisk kunskap och erfarenhet av verkliga sårbarheter.

Bug Bounty Hunter Förutsättningar: Viktiga Färdigheter Krävs

Organisationer betalar eller belönar bug bounty hunters utifrån de upptäckta buggarna, programmets omfattning, buggens svårighetsgrad och andra faktorer.

Men för att få bra betalt är det viktigt att känna till förutsättningarna för en bug bounty hunter och skaffa sig alla nödvändiga färdigheter innan man ens registrerar sig för ett bug bounty-program.

Här är de grundläggande färdigheter du behöver om du vill bli en framgångsrik bug bounty hunter:

#1. OWASP Top 10

OWASP Top 10 är ett dokument för etiska hackare och utvecklare som täcker de 10 mest kritiska säkerhetsriskerna för webbapplikationer och hur de kan mildras.

Det är utmärkt dokumentation för blivande bug bounty hunters att lära sig identifiera och minska risker som bristfällig åtkomstkontroll, injektioner, osäker design, kryptografiska fel, säkerhetsfelkonfiguration, fel i identifiering och autentisering med mera.

#2. Kunskaper om Webbteknologier

En gedigen förståelse och kunskap om webbteknologier som HTML, Javascript och CSS är avgörande för att bli en bug bounty hunter och kunna hitta säkerhetsbrister i programvara och webbapplikationer.

Grundläggande kunskaper i backend och erfarenhet av PHP, ASP.NET och Java kan också göra dig till en mer attraktiv bug bounty hunter.

#3. Grundläggande Datorer och Nätverk (TCP/IP)

En grundläggande förutsättning för en bug bounty hunter är att lära sig datorgrunderna, inklusive input-output-system, data, komponenter, bearbetning och information.

Dessutom är det viktigt att studera TCP- och IP-protokoll, hur man skapar IP-adresser och förstå OSI-lager för den som vill bli en bug bounty hunter.

#4. Internet (HTTP)

Att förstå hur HTTP-protokollet fungerar, hur internet fungerar, hur webbplatser är kopplade till internet, hur anslutningar görs och hur användare besöker webbplatser online är också viktigt för att kunna identifiera och minska onlinebuggar och serversårbarheter som bug bounty hunter.

#5. Att Kunna Vanliga Programmeringsspråk

Även om det inte är obligatoriskt för en bug bounty hunter att lära sig programmeringsspråk, kan kunskaper i språk som Python, Perl, Ruby etc. hjälpa dig att förstå hur utvecklare tänker och göra det lättare att hitta sårbarheter.

#6. Operativsystem

Att förstå operativsystemet Linux, särskilt Kali Linux, är viktigt eftersom det ger tillgång till många förinstallerade verktyg för penetrationstestning, hacking och felsökning.

#7. Kommandoradsgränssnitt

En bug bounty hunter måste ha grundläggande kunskaper och erfarenhet av Microsoft Windows OS terminal och kommandoradsgränssnitt.

Det kan hjälpa dig att ha grundläggande kunskaper om saker som att direkt ansluta kärnan till systemet.

Webbplatser och Forum för att Hålla Dig Uppdaterad som Bug Bounty Hunter

Eftersom cyberattacker blir allt mer sofistikerade är det viktigt att som bug bounty hunter hålla sig uppdaterad om de senaste hoten, sårbarheterna och teknikerna.

Även om det finns flera webbplatser, resurser och forum kan för mycket information lätt förvirra dig, särskilt som nybörjare.

Här är några viktiga forum, webbplatser och kanaler du kan använda för att hålla dig uppdaterad som bug bounty hunter:

- Bug bounty-plattformar: HackerOne, Synack och Bugcrowd är några av de bästa och mest pålitliga bug bounty-plattformarna som regelbundet delar uppdateringar, tips och framgångsberättelser i sina bloggar, nyhetsbrev och forum.

- Bug bounty-forum: Att delta i bug bounty-forum som Bugtraq och 0x00sec samt Reddit-forum som Reddit/r/netsec är också en bra källa till trovärdig information och underlättar diskussioner bland bug bounty hunters.

- Säkerhetsbloggar och nyheter: En annan bra metod är att följa cybersäkerhetsbloggar och nyhetswebbplatser som KrebsOnSecurity, Threatpost, Troy Hunts blogg, The Hacker News och InfoSec Institute.

- Webbseminarier och konferenser: Att delta i webbseminarier och konferenser, som RSA Conference, DEF CON och Black Hat, som ofta innehåller föreläsningar om bug bounty jakt, är ett bra sätt att hålla sig uppdaterad om de senaste nyheterna och trenderna inom bug bounty.

- Bug bounty Discord-servrar: Flera bug bounty-communitys Discord-servrar finns där medlemmar kan chatta, samarbeta i realtid och dela information och nyheter för att hålla sig uppdaterade om olika bug bounty-program eller nyheter.

- LinkedIn-grupper: Du kan också gå med i LinkedIn-grupper som handlar om cybersäkerhet och bug bounty hunting för att hålla dig uppdaterad om nyheter och nätverka med cybersäkerhetsproffs.

- Podcasts: Säkerhetspodcasts som Darknet Diaries och Security Now! är ett effektivt och bekvämt sätt att hålla sig uppdaterad om de aktuella trenderna och framgångsberättelserna inom cybersäkerhet.

- Onlinekurser och utbildningsprogram: Du kan även förbättra dina färdigheter och lära dig om bug bounty jakt genom onlinekurser på plattformar som edX, Coursera, Udemy med flera.

Nu ska vi undersöka hur du registrerar dig för bug bounty-program.

Hur Anmäler Man Sig till Bug Bounty-Program?

Nu när du har fått kunskap om de färdigheter, förutsättningar och forum som är viktiga för en bug bounty hunter, är det dags att ta nästa steg.

Här är en steg-för-steg-guide om hur du registrerar dig för ett bug bounty-program, bidrar till cybersäkerhet och tjänar pengar som en bug bounty hunter.

#1. Välj en Lämplig Bug Bounty-Plattform

Att välja en lämplig bug bounty-plattform för din första bug bounty-jakt är avgörande. Som nybörjare kan det vara bra att välja en plattform med mindre konkurrens och färre deltagare.

Oftast ger dessa plattformar inte ekonomiska belöningar, istället ger de erkännande, poäng och ryktesbelöningar, vilket hjälper dig att bygga upp en bra portfölj. När du precis har börjat som bug bounty hunter bör du fokusera på att få erfarenhet och ryktepoäng istället för att jaga prispengar.

Några av de bug bounty-plattformar du kan registrera dig för är HackerOne, Synack, Open Bug Bounty och Bugcrowd.

#2. Skapa din Profil

Efter att du registrerat dig på en lämplig bug bounty-plattform är nästa viktiga steg att skapa en profil där du kan ange dina färdigheter, totala erfarenhet, rekommendationer och eventuella certifieringar.

En välskriven profil kan göra att du lockar intresset hos potentiella programägare som letar efter skickliga bug bounty hunters.

#3. Granska Programpolicyer

Varje bug bounty-program har sina egna regler, riktlinjer och omfattning.

Det är därför viktigt att noggrant granska programpolicyerna för buggsökning och policyn för ansvarsfullt avslöjande samt förstå omfattningen av testerna och belöningarna som erbjuds.

#4. Välj en Lämplig Bugg att Arbeta Med

Det är viktigt att bestämma sig för en specifik typ av bugg som man vill specialisera sig på, särskilt som nybörjare. Vare sig det handlar om att hitta injektioner eller cross-site scripting är det viktigt att fokusera på en bugg i taget istället för att försöka göra allt på en gång och bli förvirrad.

Att hitta buggar kräver mycket övning. Du kommer inte att lyckas direkt, och även om du hittar en bugg finns det en chans att den redan har hittats och rapporterats av en annan bug bounty hunter, vilket gör att du inte får någon belöning.

#5. Lär Dig Felrapportering och Avslöjande av Fel

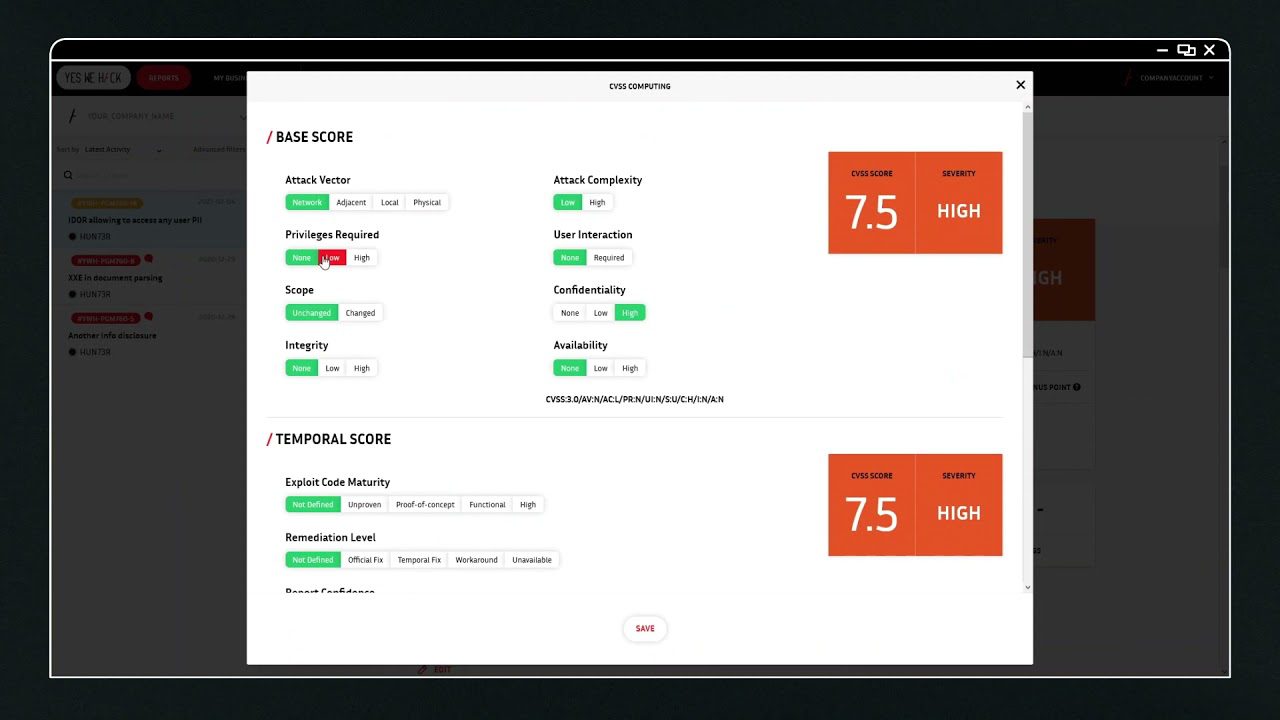

När du har hittat en bugg finns det specifika steg du måste följa för att rapportera den till företaget eller programägaren. Olika typer av buggar har olika svårighetsgrad, där injektionsbuggar anses vara de svåraste.

För att rapportera en bugg måste du först ange var du hittade den och hur felet kan återskapas. Sedan måste du beskriva alla steg du tog för att identifiera buggen.

Du kan även förbereda demonstrationsvideor med skärmdumpar för att verifiera din identitet och visa upp ett Proof of Concept (POC). Dessutom är det viktigt att beskriva hur buggen påverkar applikationen som helhet och följa företagets riktlinjer för ansvarsfullt avslöjande.

Slutligen, när programägaren har granskat och verifierat din rapport och funnit den giltig, kommer du att få belöningen eller den ekonomiska betalningen som anges i programmets policy.

Tips för att Öva och Bli Bättre som Bug Bounty Hunter

Det räcker inte att bara skaffa sig kunskap. Du måste också regelbundet öva och tillämpa de färdigheter du har lärt dig för att bli framgångsrik inom bug bounty hunting.

Här är några tips för att öva och bli bättre som bug bounty hunter:

- Öva på webbplatser och sårbara applikationer för onlineövningar som DVWA, OWASP WebGoat eller Juice Shop som låter dig lagligt öva på att hitta och utnyttja sårbarheter.

- Du kan även spela onlinespel som SecArmy, CTF365 och Hack The Box och ”fånga flaggor” (CTF). Dessa spel är utformade så att de är internationellt sårbara och gömmer flaggor inom roten. Du måste identifiera och utnyttja dem för att fånga flaggan.

- Förutom att öva online kan du även öva på buggjakt offline genom att ladda ner VMware eller bWAPP på din dator.

Populära Bug Bounty-Plattformar

HackerOne och YesWeHack är två av de mest populära och använda bug bounty-plattformarna bland etiska hackare över hela världen.

Låt oss ta en titt på var och en av dem och de funktioner de erbjuder.

#1. HackerOne

HackerOne är en av de ledande värdarna för bug bounty-program som hjälper till att överbrygga klyftan mellan organisationers tillgångar och deras skydd.

Den ger etiska hackare möjlighet att hjälpa organisationer och företag att åtgärda säkerhetsbrister och minska buggar och sårbarheter innan de skadar företaget och dess rykte.

Genom HackerOne har bug bounty hunters och etiska hackare skyddat stora företag som PayPal, Zoom, Hyatt och Nintendo.

Som bug bounty hunter ger HackerOne ett intuitivt gränssnitt med viktiga säkerhetsfunktioner som underlättar bug bounty hunting. Dessa funktioner inkluderar:

- Intelligens om attackytan som hjälper till att kartlägga en organisations attackyta samt övervaka och identifiera risker i dess digitala tillgångar.

- Prioriterad riskhantering med dynamisk hantering av attackytan och kontinuerliga tester för att hantera säkerhetsrisker.

- Samarbetande tester genom att utforma ett program som passar en organisations behov av säkerhetsbedömning och övervaka den övergripande säkerheten från en enhetlig plattform, vilket gör det lättare att upptäcka brister innan de utnyttjas av cyberkriminella.

- Hantering av säkerhetsrisker genom samarbete med de främsta branschexperterna för att snabbt identifiera risker och lära sig genom processen.

Över 1 000 varumärken världen över använder HackerOne, och mer än 1 000 000 etiska hackare använder plattformen för att skydda företag och organisationer globalt.

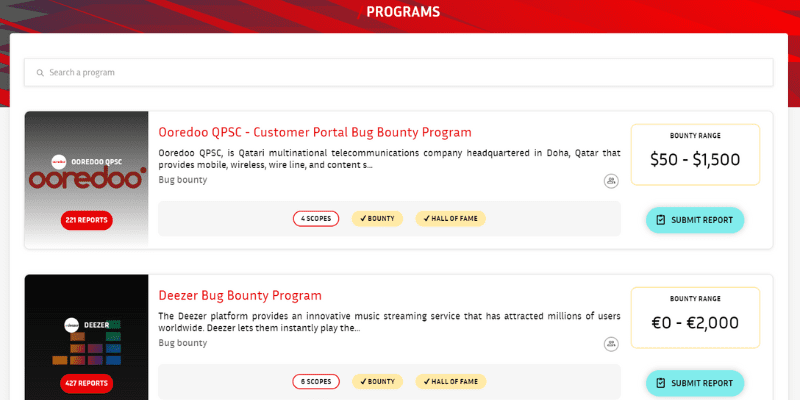

#2. YesWeHack

YesWeHack är en global bug bounty-plattform som hjälper till att skydda organisationer med hjälp av sin globala grupp av experter och bug bounty hunters.

För företag ger den tillgång till en praktiskt taget obegränsad pool av etiska hackare för att maximera deras säkerhet och testmöjligheter. YesWeHacks bug bounty-program följer de strängaste europeiska standarderna och reglerna för att skydda både organisationens och bug bounty hunters intressen.

Organisationer kan välja mellan flera typer av bug bounty-program, inklusive privata och offentliga program samt program på plats som bäst passar deras säkerhets- och affärsbehov.

För bug bounty hunters tillhandahålls en lista över tillgängliga program med detaljer som programbeskrivning, omfattning, prisklass, belöningar och rapporter.

YesWeHack är därför en idealisk plattform för att starta din resa som bug bounty hunter genom att välja ett lämpligt program och skicka in rapporter efter att ha identifierat buggar och sårbarheter.

Avslutning

I dagens digitala era har buggjakt blivit ett av de viktigaste och mest pålitliga yrkena. Det är lukrativt för både bug bounty hunters och organisationerna som behöver skydda sina onlinenätverk och system.

Även om det inte är särskilt komplicerat kräver bug bounty jakt vissa färdigheter och förutsättningar som grundläggande kunskaper i programmering, internet, nätverk och cybersäkerhet för att bli effektiv i rollen.

Om du vill påbörja din resa mot att bli bug bounty hunter hoppas vi att den här artikeln hjälper dig. Se till att lära dig de nödvändiga färdigheterna, prenumerera på flera nyhetsbrev, hålla dig uppdaterad genom bug bounty-forum och webbplatser, fortsätt att öva och finslipa dina färdigheter, samt registrera dig på bug bounty-plattformarna som nämns i artikeln för att komma igång. Lycka till!

Kolla även in bug bounty-plattformar för organisationer för att förbättra sin säkerhet.