En attackyta i ett datornätverk representerar alla tänkbara ingångspunkter, eller attackvektorer, som en obehörig aktör kan utnyttja för att stjäla information eller orsaka störningar. Det är avgörande att hålla denna yta så liten som möjligt för att optimera nätverkets säkerhet.

Även med en minimal attackyta krävs kontinuerlig övervakning för att snabbt upptäcka och avvärja potentiella hot. En grundlig kartläggning av attackytan, inklusive sårbarhetstester, är en integrerad del av processen kallad attack surface monitoring (ASM).

Specialiserade verktyg för ASM skannar nätverk och IT-tillgångar (t.ex. endpoints, webbapplikationer, webbtjänster) för att identifiera exponeringar. Därefter larmar de om risker och övervakar nätverket kontinuerligt för nya sårbarheter eller förändringar i attackytan. De mest avancerade verktygen använder aktuella hotdatabaser för att förutse och förebygga problem.

Översikt av ledande ASM-verktyg

Här följer en genomgång av några av de främsta verktygen för övervakning av attackytan:

UpGuard

UpGuard erbjuder en omfattande plattform för riskhantering och tredjeparts attackytor, uppdelad i tre huvudkomponenter:

- UpGuard Vendor Risk: Fokuserar på riskhantering hos teknikleverantörer. Automatisering av säkerhetsenkäter och reducering av risker från tredje och fjärde part ingår.

- UpGuard BreachSight: Inriktat på hantering av attackytor för att förhindra dataintrång, identifiera läckta inloggningsuppgifter och skydda kunddata.

- UpGuard CyberResearch: Tillhandahåller hanterade säkerhetstjänster, inklusive analys och övervakning av organisationer och leverantörer för potentiella dataläckor.

UpGuard erbjuder en kostnadsfri cybersäkerhetsrapport som ger insikter om risker på webbplatser, e-postsystem och nätverk. Rapporten påvisar omedelbara åtgärder kopplade till hundratals riskfaktorer, som SSL, öppna portar, DNS-hälsostatus och kända sårbarheter. Efter den kostnadsfria utvärderingen finns prenumerationsalternativ som kan anpassas efter företagets storlek och behov.

Reflectiz

Reflectiz ger företag en komplett överblick av sina riskytor och hjälper till att minimera riskerna från användningen av öppen källkod och tredjepartsapplikationer. Applikationen kräver ingen installation och körs på distans, vilket skyddar IT-resurser och känslig information.

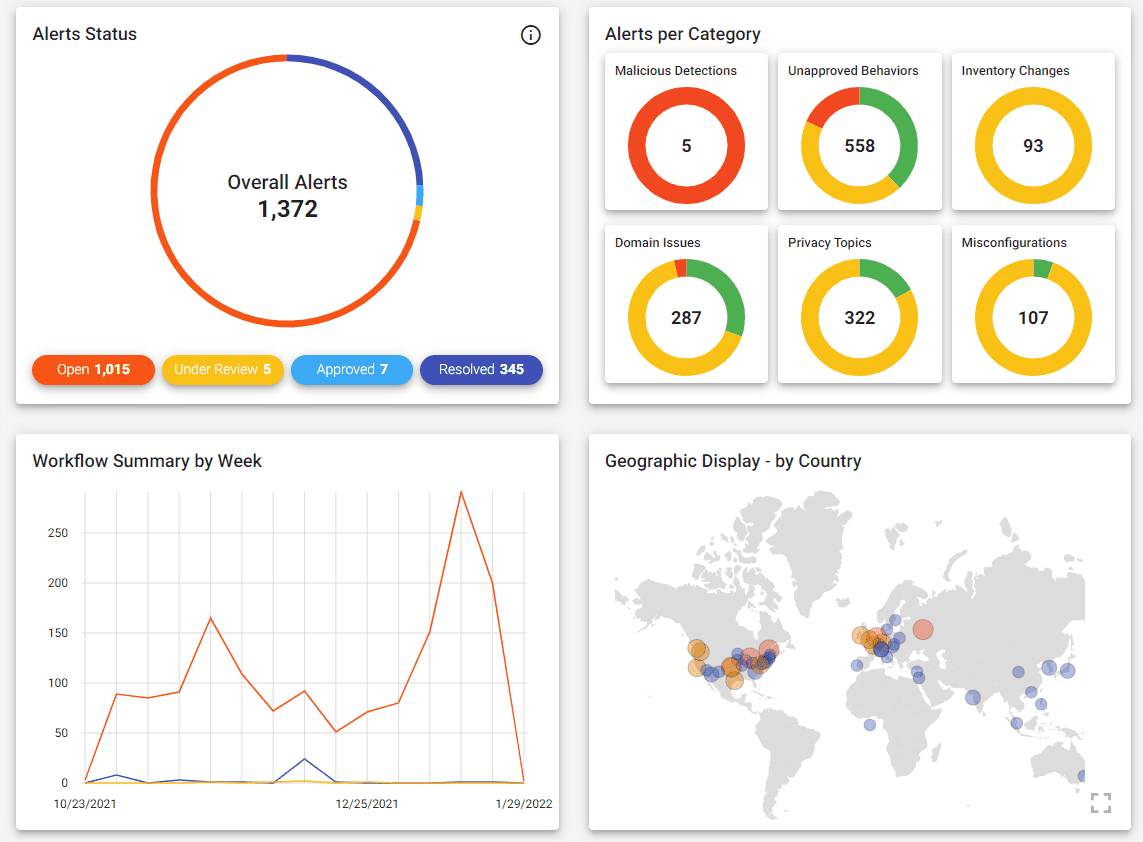

Reflectiz använder en innovativ sandlådemetod där applikationer från första, tredje och fjärde part skannas med beteendeanalys. Resultaten presenteras i en central instrumentpanel, där risker prioriteras och åtgärdas. Verktygets förmåga ökar genom kontinuerlig internetskanning som håller databasen med hot uppdaterad. Lösningen erbjuder värde för alla företag oavsett storlek, från små team till globala företag.

Intruder

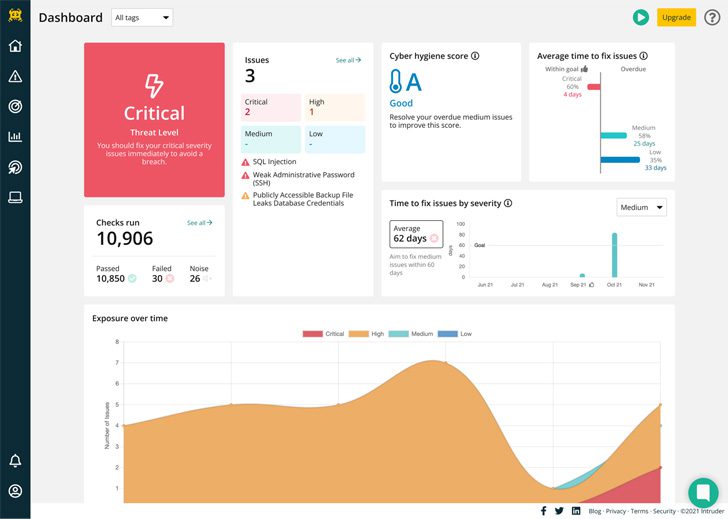

Intruder hjälper till att identifiera exponeringar av IT-infrastrukturen mot internet, vilket ger bättre kontroll genom att begränsa vad som inte ska vara synligt. Verktyget erbjuder en enkel sökmotor för att hitta öppna portar och tjänster och adaptiva filter för att identifiera tekniker som kan exploateras av angripare.

Intruder erbjuder också kontinuerlig övervakning av attackytan för att upptäcka förändringar i IT-miljön. Du kan få rapporter om nyligen öppnade portar och tjänster och varningar om oväntade implementationer.

För stora nätverk erbjuder Intruder funktionen Smart Recon, som automatiskt identifierar aktiva tillgångar och begränsar skanningen till endast dessa, vilket minskar kostnaderna. Intruder inkluderar även övervakning av utgångna SSL- och TLS-certifikat för att säkerställa säkerhet och driftkontinuitet.

InsightVM

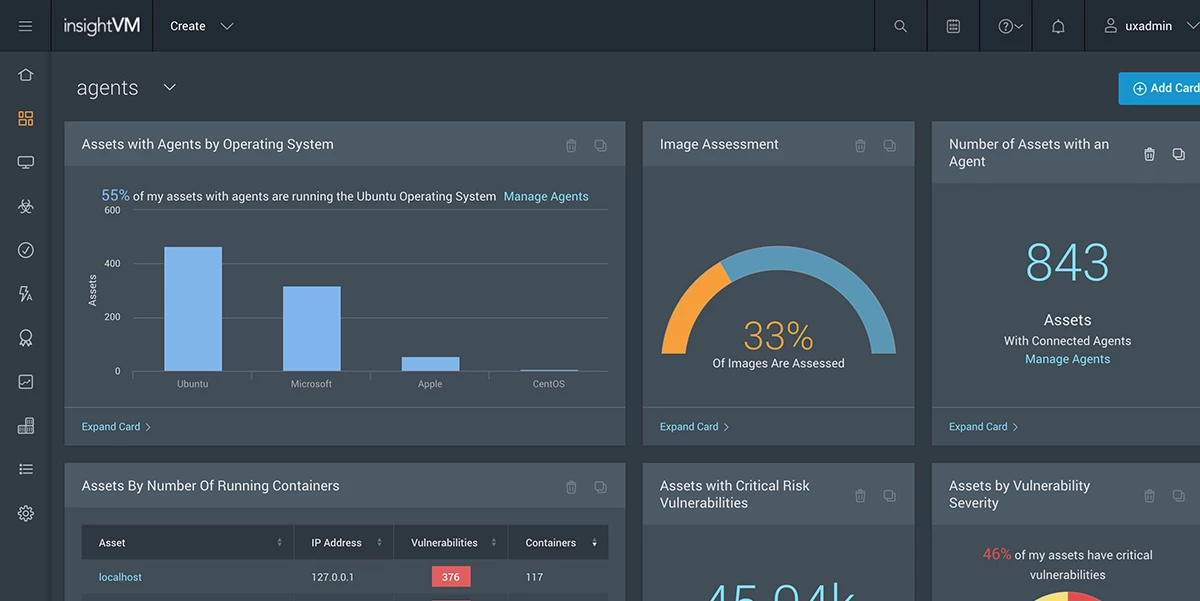

Rapid7s InsightVM fokuserar på klarhet i riskdetektion och åtgärdande. Verktyget kan identifiera risker på alla endpoints, moln- och virtualiserade miljöer. Prioritering av risker kombinerat med steg-för-steg-instruktioner hjälper IT- och DevOps-team att hantera risker effektivt.

InsightVM erbjuder en instrumentpanel som visualiserar risker i realtid och mäter framsteg mot åtgärdsmål. Verktyget integreras med över 40 olika teknologier, från SIEM till brandväggar, via ett RESTful API. InsightVM samlar in data från endpoints via en universell agent som även används av andra Rapid7-lösningar, vilket möjliggör realtidsinformation om risker.

Detectify Surface Monitoring

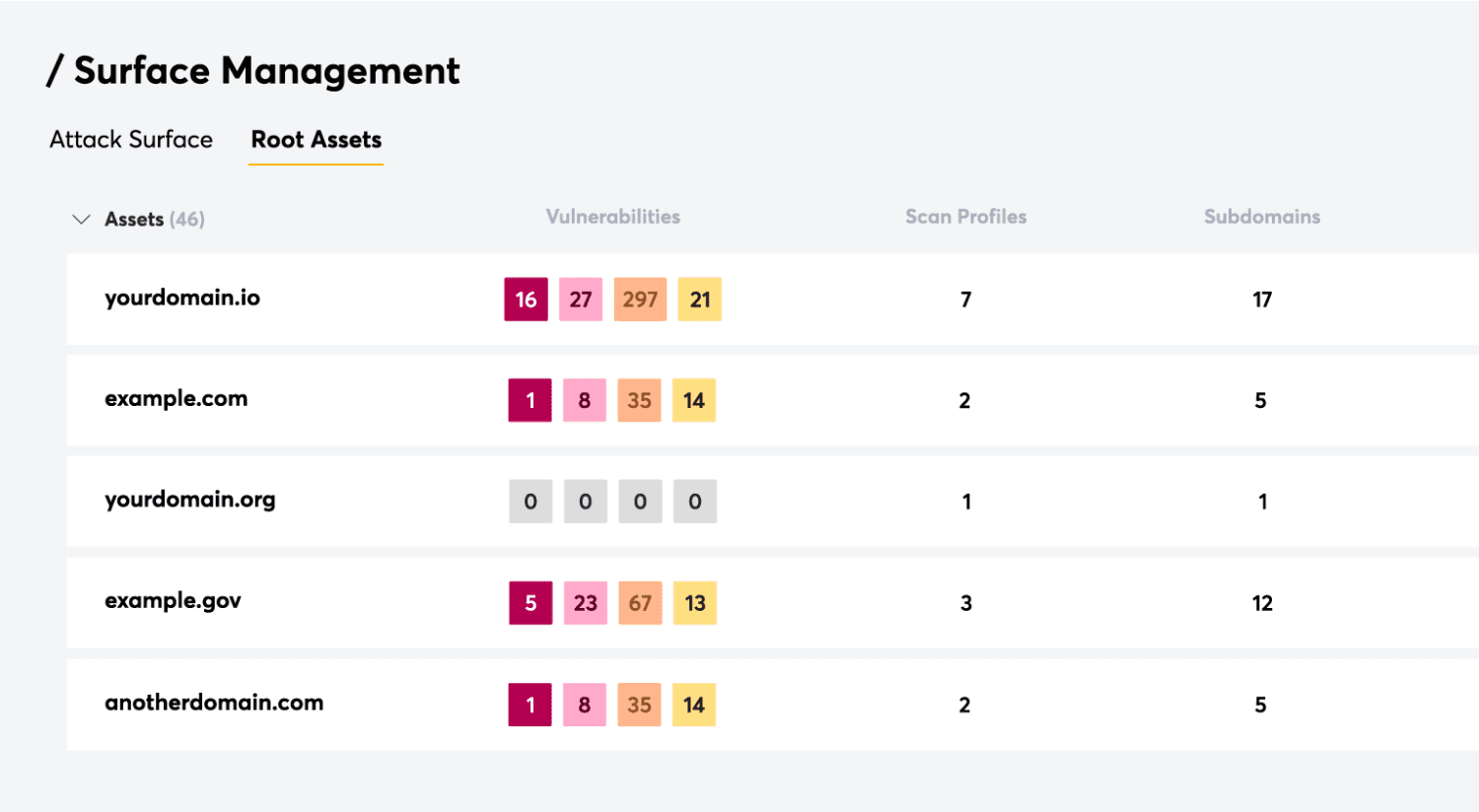

Detectifys lösning för ytövervakning fokuserar på att övervaka IT-infrastrukturens exponering mot webben, säkerheten för applikationsunderdomäner samt upptäcka exponerade filer, felkonfigurationer och sårbarheter.

Det är enkelt att starta med Detectify. Genom att lägga till en domän initieras övervakning av alla underdomäner och applikationer direkt.

Detectify använder crowdsourcad forskning från etiska hackare dagligen för att ge skydd mot de senaste sårbarheterna, även proprietära. Ett community med över 350 etiska hackare bidrar till verktygets funktion genom att dela forskningsresultat inom 15 minuter. Detectify analyserar DNS-infrastrukturen, förhindrar underdomänövertagande och identifierar informationsläckor, som API-nycklar, tokens, lösenord som kan vara hårdkodade eller i klartext.

Bugcrowd

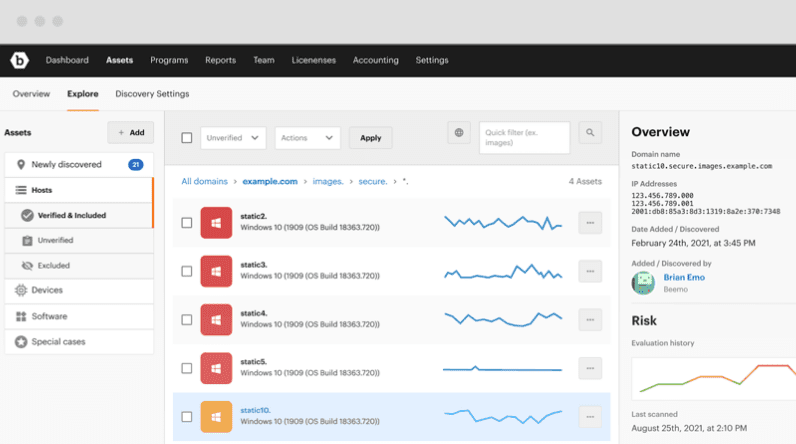

Bugcrowd är ett verktyg för hantering av attackytor som hjälper till att identifiera, inventera och riskbedöma exponerade enheter, ”glömda” eller skuggapplikationer och andra dolda IT-tillgångar. Verktyget kombinerar teknik och data med kreativitet för att skapa omfattande riskbedömningar.

Bugcrowd analyserar skanningsresultat och paketerar dem för utvärdering av användare och intressenter. Rapporter kan även inkludera rekommendationer och saneringsplaner. Upptäckta sårbarheter kan vidarebefordras till Bug Bounty eller Penetration Testing-lösningar. Verktygets AssetGraph-funktion rangordnar tillgångar efter risknivå baserat på en omfattande säkerhetskunskapsbas. Bugcrowds styrka ligger i sitt globala nätverk av säkerhetsexperter, som hjälper till att drastiskt minska attackytan och förutse sårbarheter.

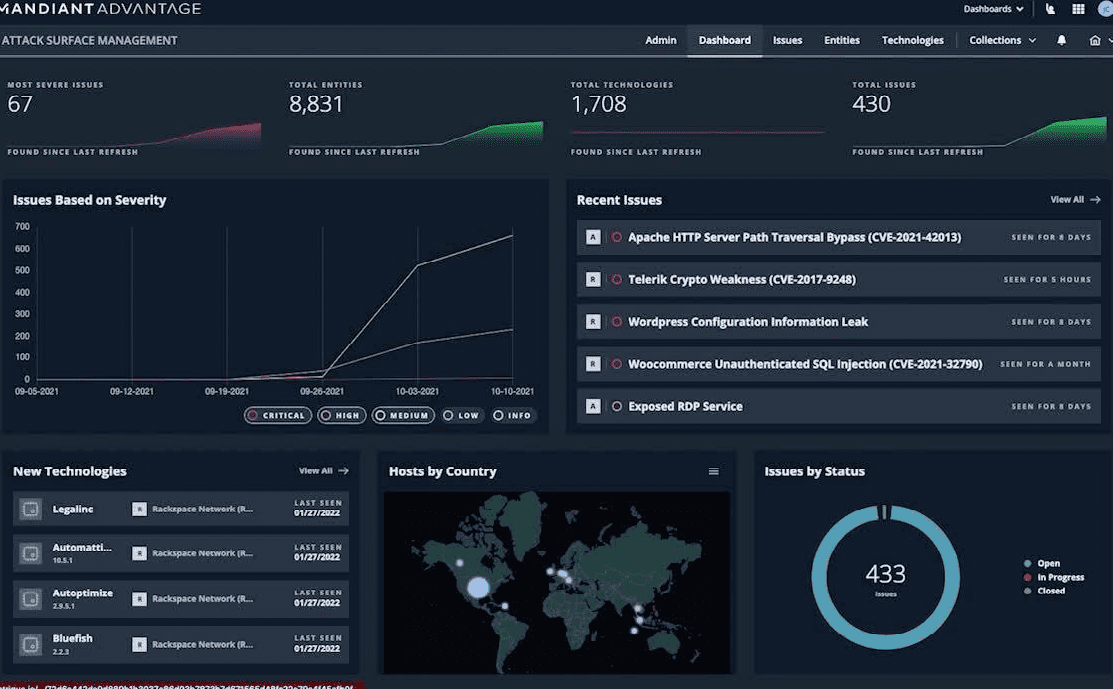

Mandiant Advantage

Mandiants metodik syftar till att omvandla ett reaktivt säkerhetsprogram till proaktivt genom grafisk kartläggning som belyser tillgångar och varnar för riskabla exponeringar. Mandiant automatiserar expertis och intelligens på attackytan för att identifiera sårbarheter, exponeringar och felkonfigurationer. Detta hjälper säkerhetsteam att implementera ett intelligent hotdetektionssystem som reagerar snabbt på hot.

Mandiants proaktiva strategi stöds av realtidsövervakning och varningar som larmar när tillgångssituationen förändras. Med Mandiant kan företag utnyttja molnteknik utan ökad risk. IT-tillgångskartläggningen ger insyn i IT-infrastrukturen genom över 250 integrationer. Verktyget hjälper till att identifiera relationer med partners och tredje parter samt teknologier, tillgångar och konfigurationer som är exponerade.

Värdet av proaktivitet

När man utvärderar kostnaderna för ASM-verktyg är det viktigt att beakta de besparingar de ger genom att förenkla upptäckten och minskningen av hot, samt att de täcker hela IT-miljön. Detta inkluderar lokala resurser, fjärr-, moln-, container- och virtuella maskinresurser. Det är dock viktigt att inse att ASM-verktyg inte är en komplett lösning som eliminerar alla risker. Deras verkliga värde är att möjliggöra proaktiv hantering av sårbarheter samt spårning och mätning som optimerar saneringsarbetet.