Konfidentiell datoranvändning är en ny teknik. Det utvecklades som svar på det ökande behovet av säker och pålitlig behandling av känsliga uppgifter.

Eftersom organisationer i allt högre grad förlitar sig på molntjänster för att lagra och bearbeta data har det uppstått farhågor kring säkerheten och integriteten för dessa data, särskilt när det gäller konfidentiell information.

Traditionell cloud computing förlitar sig på olika säkerhetsmekanismer, såsom kryptering och åtkomstkontroller, för att skydda data.

Dessa mekanismer kanske inte ger tillräckligt skydd för känsliga data som behandlas i molnet eftersom de är beroende av förtroende för molnleverantören och den underliggande hårdvaran.

Konfidentiell datoranvändning utvecklades som ett sätt att ta itu med denna förtroendeklyfta genom att tillhandahålla ett sätt att behandla känslig data i en säker och pålitlig miljö, även i närvaro av potentiellt komprometterade molnleverantörer eller hårdvara.

Låt oss se vad den här konfidentiella datorn handlar om och hur den fungerar.

Innehållsförteckning

Vad är konfidentiell datoranvändning?

Confidential Computing är en metod för datasäkerhet som möjliggör behandling och lagring av känslig information i en säker och pålitlig miljö. Den skyddar data i vila, vid användning och under överföring genom att kryptera och hålla data konfidentiell även från infrastrukturen där den bearbetas.

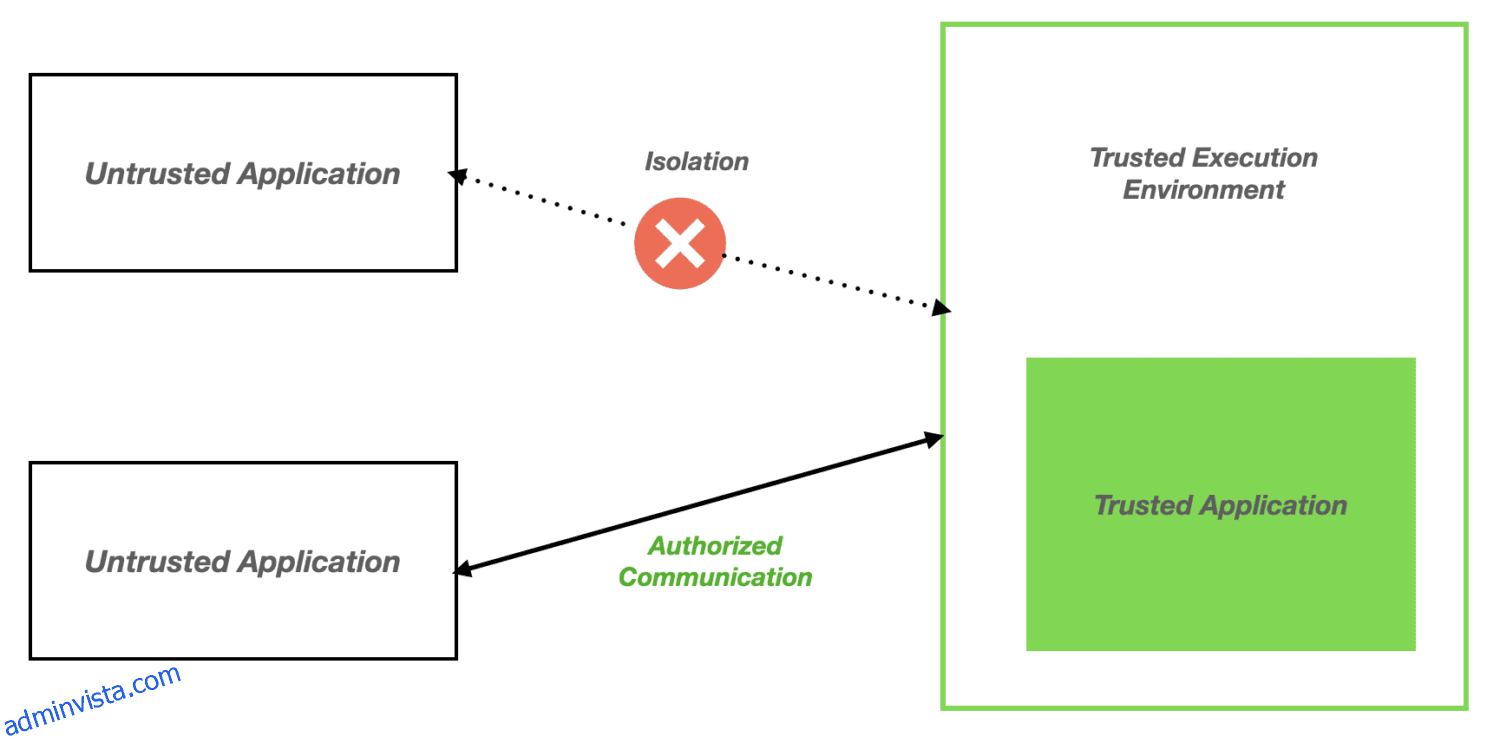

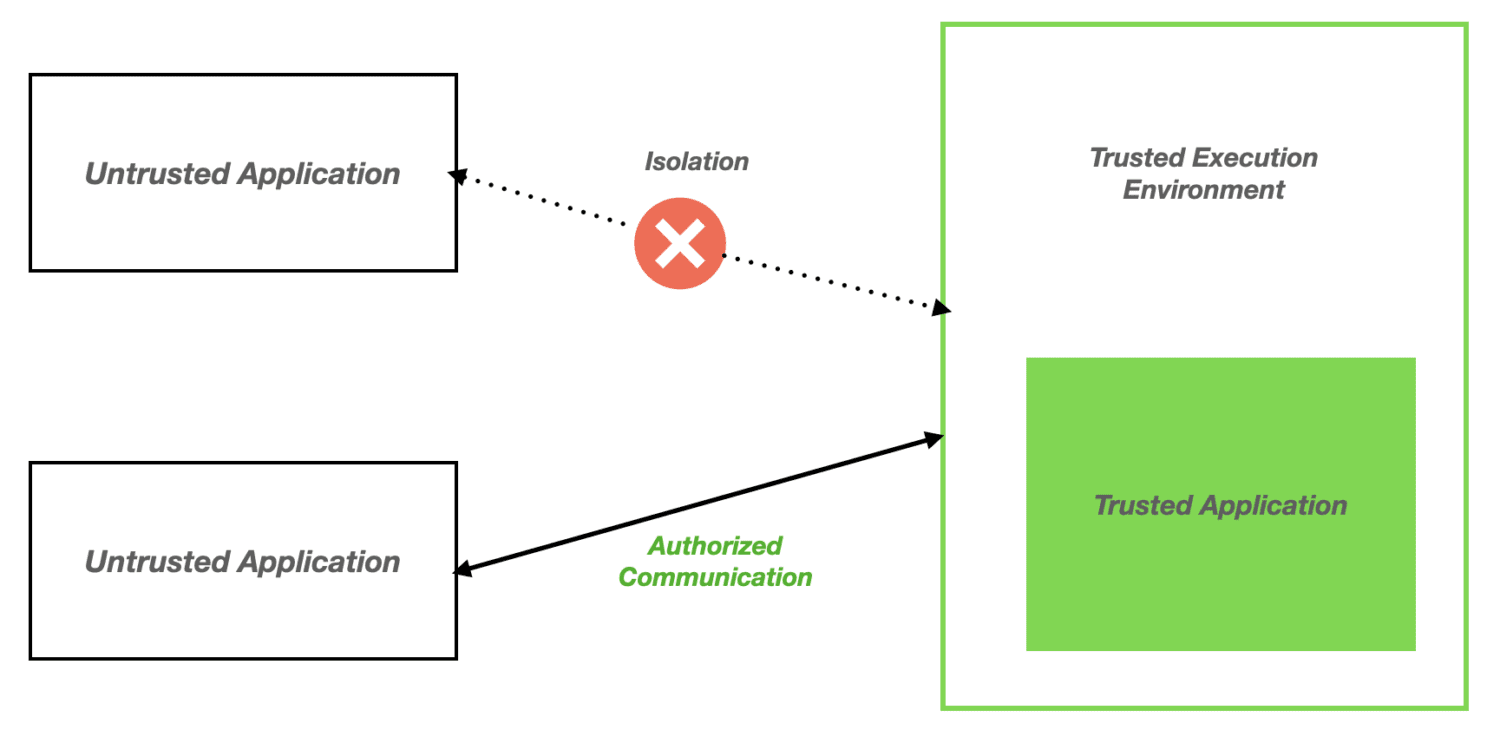

Det primära syftet med konfidentiell datoranvändning är att tillhandahålla en betrodd exekveringsmiljö (TEE) som säkerställer dataintegritet och säkerhet under hela bearbetningslivscykeln.

TEE:er använder hårdvarubaserade säkerhetsmekanismer såsom betrodda plattformsmoduler (TPM) och säkra enklaver för att skydda data från obehörig åtkomst och till och med av privilegierade användare.

Säkra enklaver är inget annat än isolerade hårdvarukomponenter som skapar en säker exekveringsmiljö inom en processor. De kan exekvera kod och processer isolerat från resten av systemet, vilket säkerställer konfidentialitet och integritet för de data som behandlas.

Intel SGX och ARM TrustZone är två exempel på konfidentiella datortekniker som använder sig av säkra enklaver.

Hur fungerar Confidential Computing?

Confidential Computing är en uppsättning tekniker och tekniker som syftar till att skydda data och applikationer under bearbetning, vilket är en tid då känslig information kan vara sårbar för obehörig åtkomst eller manipulering.

Vanligtvis är data okrypterad i minnet innan den bearbetas. Det leder till säkerhetskomprometter.

Confidential Computing löser detta problem genom att utnyttja en betrodd exekveringsmiljö (TEE), som är en säker enklav inom en CPU som är skyddad av inbäddade krypteringsnycklar och autentiseringsmekanismer.

När data bearbetas i en TEE förblir den krypterad i minnet tills applikationen instruerar TEE att dekryptera den för bearbetning.

TEE tillhandahåller en isolerad miljö för databehandling och förhindrar obehörig åtkomst till data eller krypteringsnycklar. Även om den underliggande värdmiljön äventyras kan TEE förhindra åtkomst till data, vilket säkerställer dess konfidentialitet och integritet.

Under behandlingen av data i en TEE är data osynlig för operativsystemet, hypervisorn och andra datorstackresurser.

Detta innebär att molnleverantörer och deras anställda inte kan komma åt data, vilket ger ett extra lager av säkerhet.

Genom att använda TEEs och andra konfidentiella datortekniker kan organisationer skydda sina känsliga data och applikationer från en rad säkerhetshot, inklusive skadlig programvara, rotanvändare och andra typer av attacker.

Skäl att använda konfidentiell datoranvändning

Här är några skäl till varför organisationer bör använda konfidentiell datoranvändning.

#1. Skydda känsliga uppgifter

Confidential Computing hjälper till att skydda känsliga uppgifter, såsom sjukvårdsjournaler och personlig information. Det säkerställer att dessa uppgifter hålls konfidentiella även när de bearbetas genom att använda kryptering och andra säkerhetsåtgärder.

#2. Uppfyll efterlevnadskrav

Många branscher har strikta efterlevnadsregler som GDPR och HIPAA. Confidential Computing kan hjälpa organisationer att uppfylla dessa regler genom att se till att känslig data hålls säker under hela bearbetningslivscykeln.

#3. Aktivera säkra samarbeten

Vissa organisationer behöver samarbeta med leverantörer och andra tredje parter, men att dela känslig information kan vara riskabelt. Confidential Computing kan hjälpa till att underlätta säkra samarbeten genom att göra det möjligt för organisationer att dela data i en säker miljö samtidigt som den håller den konfidentiell och skyddad från externa attacker.

#4. Ökat förtroende

Genom att säkerställa att känslig data hanteras säkert och transparent kan konfidentiell databehandling öka förtroendet bland deltagarna. Detta kan vara särskilt avgörande i scenarier som involverar flera parter, såsom supply chain management eller finansiella transaktioner.

#5. Kostnadsbesparingar

Confidential Computing kan också minska kostnaderna i samband med dataintrång och överträdelser av efterlevnad. Genom att förhindra dessa incidenter kan företag spara pengar på advokatkostnader, böter och andra utgifter.

Vad är Confidential Computing Consortium?

The Confidential Computing Consortium (CCC) är en samarbetsgrupp av teknikföretag och organisationer som arbetar för att främja antagandet och utvecklingen av pålitliga exekveringsmiljöer.

Det syftar till att utveckla öppna standarder och ramverk som gör det möjligt för utvecklare att bygga och distribuera säkra applikationer och tjänster över olika datormiljöer, såsom offentliga och privata moln, edge-enheter och lokala datacenter.

CCC strävar efter att uppnå sina mål genom öppen styrning och samarbete mellan sina medlemmar, vilket inkluderar ledande teknikföretag och organisationer som Google, IBM/Red Hat, Intel, AMD, Microsoft, Alibaba, Oracle, VMware och många fler.

Konsortiets huvudsakliga aktiviteter inkluderar att definiera branschövergripande standarder, främja utvecklingen av verktyg och bästa praxis med öppen källkod, och stödja forskning och utbildning inom konfidentiell datoranvändning.

Du kan hitta mer information om detta konsortium på CCC:s webbplats. Besök gärna om du vill se de konfidentiella datorwebinarierna.

Användningsfall

Och här är några av användningsfallen för konfidentiell datoranvändning:

Sjukvård och forskning

Konfidentiell datorteknik kan också användas för att möjliggöra säker flerpartsutbildning av AI-algoritmer för sjukdomsdetektering och andra ändamål. Detta kan hjälpa sjukhus och forskningsinstitutioner att samarbeta och dela data samtidigt som patientdatas integritet och konfidentialitet bibehålls.

Försörjningskedjan

Säker datadelning kan göras möjlig med användning av konfidentiell datoranvändning mellan olika deltagare i leveranskedjan, inklusive leverantörer, tillverkare och återförsäljare. Detta kan stödja samarbete och öka logistikprestanda.

Information om fraktrutter, leveranstidtabeller och fordonsövervakning kan alla användas för att säkerställa säkerheten för logistik och transportdata.

Finansiella tjänster

Confidential Computing blir allt viktigare i finansbranschen på grund av den känsliga karaktären hos finansiella data, inklusive personlig information och transaktionsdata.

Den används för att hantera finansiella transaktioner säkert, vilket säkerställer att data krypteras och skyddas från obehörig åtkomst. Detta hjälper till att förhindra bedrägerier och dataintrång och förbättrar den övergripande säkerheten för finansiella system.

Internet of Things

Det kan också användas i IoT-enheter för att på ett säkert sätt behandla personlig information som biometri, plats och personliga uppgifter. Detta kan förbättra den övergripande säkerheten för IoT-system och hjälpa till att förhindra obehörig åtkomst.

När fler organisationer flyttar till molnet och förlitar sig på digital infrastruktur för att bedriva sin affärsverksamhet kommer behovet av säkra datorlösningar bara att fortsätta växa.

Confidential Computing tillhandahåller en mångsidig och viktig lösning på denna utmaning som hjälper organisationer att säkra sin data, bygga förtroende hos sina kunder och upprätthålla efterlevnad av regulatoriska krav.

Författarens anteckning

Målet med konfidentiell datoranvändning är att säkerställa att känslig data alltid hålls krypterad och behandlad i en säker miljö. Så att även om en angripare får tillgång till den underliggande hårdvaran eller molnleverantören, kommer de inte att kunna komma åt den känsliga informationen.

Detta uppnås genom användning av specialiserad hårdvara och mjukvara såsom Trusted Execution Environment och krypterat minne och lagring.

Du kanske också är intresserad av att lära dig praktiska sätt att skydda känslig data.