Penetrationstestning har blivit en viktig del av alla moderna strategier för att skydda webbapplikationer. Penntestningslösningar är att föredra framför gratis eller öppen källkod för att förhindra attacker på kritiska API:er och webbappar.

Cyberattackernas natur utvecklas ständigt. Av denna anledning implementerar företag, statliga myndigheter och andra organisationer allt mer sofistikerade cybersäkerhetstekniker för att skydda sina webbapplikationer från cyberhot. Bland dessa tekniker finns penetrationstestning, som, med tanke på dess växande popularitet, är på väg att bli en marknad på 4,5 miljarder dollar till 2025 som förutspått av konsultföretaget Markets and Markets.

Innehållsförteckning

Vad är penetrationstester?

Penetrationstester är simuleringar av cyberattacker mot ett datorsystem, ett nätverk, en webbplats eller en applikation. Vanligtvis utförs penntester av utbildade säkerhetstestare som försöker bryta mot en organisations säkerhetssystem för att identifiera deras svagheter, även om det också finns automatiserade tester som minskar testtider och kostnader.

Syftet med dessa tester – oavsett om de är automatiserade eller manuella – är att upptäcka sårbarheter som cyberbrottslingar kan utnyttja för att begå sina brott för att eliminera dem innan en attack inträffar.

Pen-testning erbjuder flera viktiga fördelar som gör den så populär. Men de har också några nackdelar.

Fördelar och nackdelar med penetrationstestning

Den största fördelen med penetrationstester är att identifiera sårbarheter och information om dem för att eliminera dem. Dessutom tillåter resultaten av penntester att öka kunskapen om de digitala tillgångar (främst webbapplikationer) som eftersträvas skyddas. Som en positiv bieffekt bidrar ökad applikationsmedvetenhet och skydd till att förbättra dina kunders förtroende.

Pen-testning har också sina nackdelar. En av de mest relevanta är att kostnaden för att göra ett misstag när man gör sådana tester kan vara mycket hög. Testerna kan också ha negativa etiska konsekvenser eftersom aktiviteten hos kriminella som saknar all etik simuleras.

Många gratis säkerhetsverktyg med öppen källkod är lämpliga för små eller nybörjarwebbplatser. När man gör manuell penetrationstestning beror kostnaden på testarnas kompetens. För att uttrycka det kort, manuell testning borde vara dyr för att vara bra. Om penetrationstestning körs som en del av en mjukvaruutvecklingsprocess, saktar utvecklingscykeln manuellt ned.

För att undvika risker i affärswebbapplikationer är premiumlösningar för penetrationstestning att föredra, eftersom de erbjuder ytterligare fördelar, såsom detaljerade rapporter, specialiserad support och rekommendationer för felsökning.

Läs vidare för att lära dig mer om de bästa lösningarna för penetrationstestning för dina kritiska webbapplikationer.

Invicti

Lösningar för penetrationstestning som t.ex Invicti Vulnerability Scanner ger företag möjlighet att skanna tusentals webbapplikationer och API:er efter sårbarheter på några timmar. De kan också bäddas in i en mjukvaruutvecklingslivscykel (SDLC) för att regelbundet skanna webbapplikationer efter sårbarheter som kan uppstå vid varje kodändring. Detta förhindrar säkerhetsintrång från att ta sig in i levande miljöer.

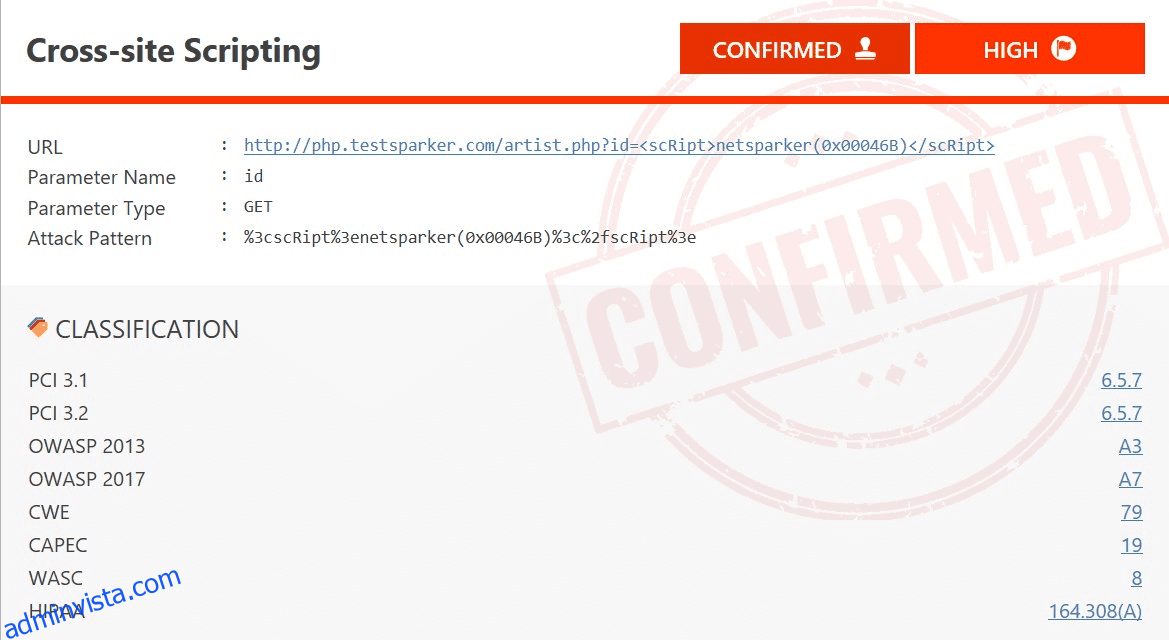

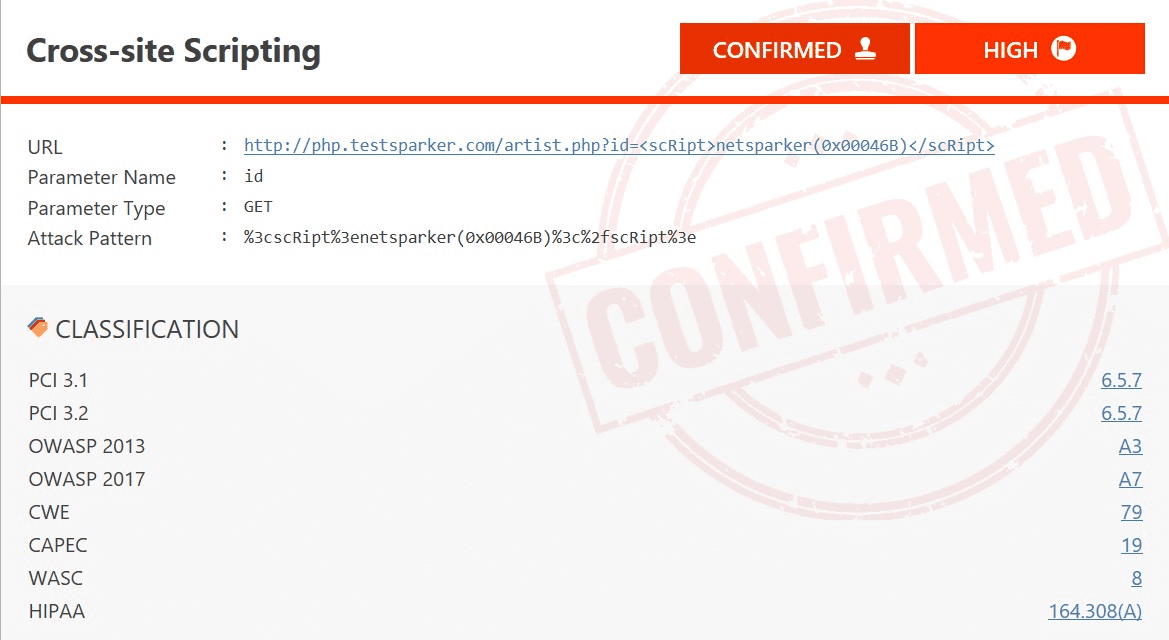

En viktig aspekt av penetrationstestverktyg är täckning, vilket innebär att verktyget måste täcka alla möjliga alternativ av en webbapplikation eller ett webb-API. Om det finns en sårbar parameter i ett API eller en applikation, och den parametern inte testas, kommer sårbarheten inte att upptäckas. Invictis webbapplikationssäkerhetsskanner utmärker sig på att erbjuda bredast möjliga täckning så att inga sårbarheter går obemärkt förbi.

Invicti använder en Chrome-baserad genomsökningsmotor som kan tolka och genomsöka vilken webbapplikation som helst, oavsett om den är äldre eller nästa generations, så länge den är tillgänglig via HTTP- och HTTPS-protokollen. Invictis genomsökningsmotor stöder JavaScript och kan genomsöka HTML 5, Web 2.0, Java, Single Page Applications, såväl som alla program som använder JavaScript-ramverk som AngularJS eller React.

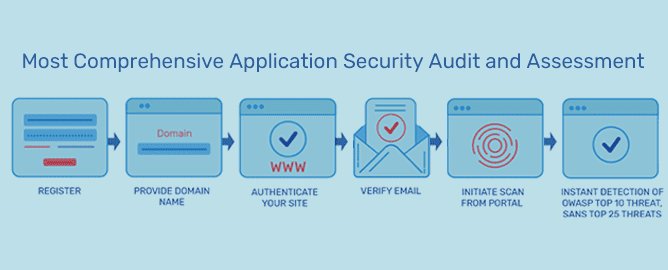

Indusface VAR

För penetrationstest, Indusface VAR (Web Application Scanner) är din favoritprogramvara som är högt rankad på G2. Den innehåller inte bara sårbarhetsskanning utan även hanterad penntestning och skanning av skadlig programvara.

Några av de uppgifter som kan utföras i Indusface WAS ur ett penntestningsperspektiv inkluderar schemalagda skanningar, utnyttjande av kända sårbarheter, obegränsade bevis på koncept, riskpoäng och hanterat stöd från penntestningsexperter.

Det säkerställer att din webbplats och applikation kontinuerligt övervakas för att hitta vanliga sårbarheter som SQL Injection, OWASP Top 10 sårbarheter, Cross-site Scripting och mer. Indusface WAS är designad för att vara enkel så att du kan skyddas snabbt och utan ansträngning.

Dessutom kontrollerar programvaran för penntestning proaktivt din applikation för nyupptäckta hot strax efter att de avslöjas.

Genom att kombinera sårbarhetsbedömningsverktyget och manuell attacktaktik kommer de att analysera skanningsrapporterna genom att överväga affärskontexten för de identifierade sårbarheterna, garantera noll falska positiva resultat och prioritera farliga sårbarheter.

Indusface WAS stöder plattformar som Android, iOS och Windows. Den är unik i API-penntestning och hjälper till att säkerställa att dina API-slutpunkter är konfigurerade för att möta nya säkerhetskrav.

Med Indusface WAS, hitta varje sårbarhet och maximera styrkan i din säkerhet.

Nessus

Nessus utför punkt-i-tid penetrationstestning för att hjälpa säkerhetspersonal att snabbt och enkelt identifiera och åtgärda sårbarheter. Nessus lösning kan upptäcka programvarufel, saknade patchar, skadlig programvara och felaktiga konfigurationer på en mängd olika operativsystem, enheter och applikationer.

Nessus låter dig köra autentiseringsbaserade skanningar på olika servrar. Dessutom tillåter dess förkonfigurerade mallar att den fungerar över flera nätverksenheter, såsom brandväggar och switchar.

Ett av huvudmålen med Nessus är att göra penetrationstestning och sårbarhetsbedömning enkel och intuitiv. Den gör detta genom att erbjuda anpassningsbara rapporter, fördefinierade policyer och mallar, realtidsuppdateringar och unik funktionalitet för att tysta vissa sårbarheter så att de inte visas under en viss tid i standardvyn av skanningsresultat. Användare av verktyget lyfter fram möjligheten att anpassa rapporterna och redigera element som logotyper och allvarlighetsnivåer.

adminvista.com-användare får 10 % rabatt på köp av Nessus-produkter. Använd kupongkoden SAVE10.

Verktyget erbjuder obegränsade tillväxtmöjligheter tack vare en plugin-arkitektur. Säljarens egna forskare lägger kontinuerligt till plugins till ekosystemet för att införliva stöd för nya gränssnitt eller nya typer av hot som upptäcks.

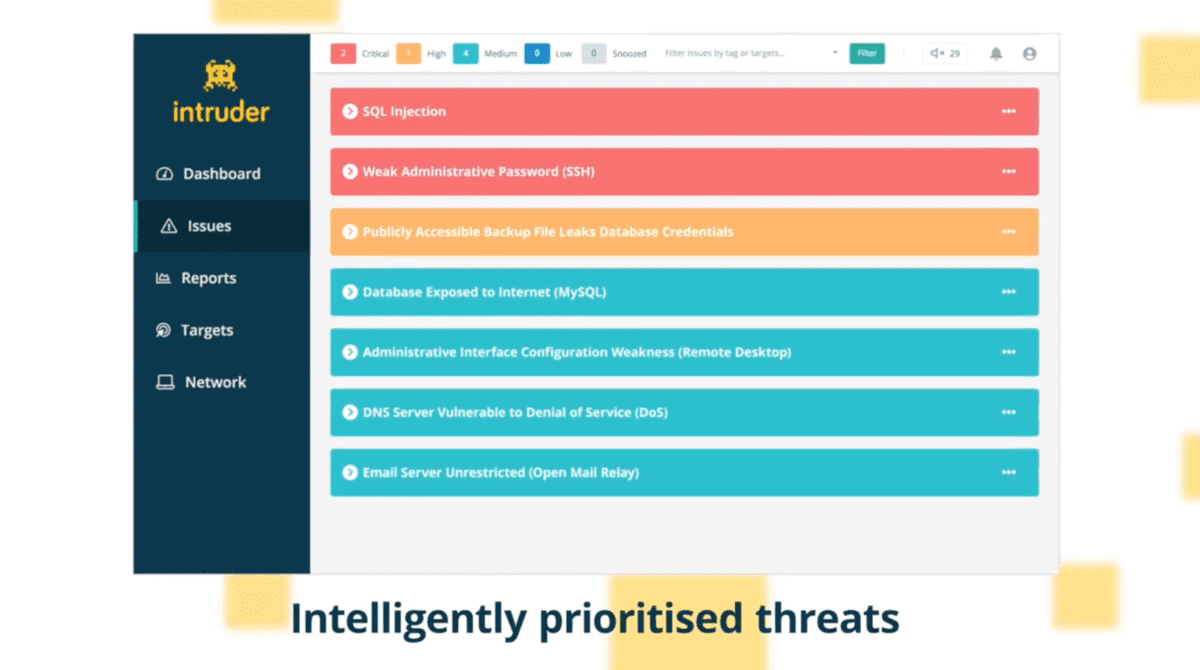

Inkräktare

Inkräktare är en automatiserad sårbarhetsskanner som kan hitta cybersäkerhetssvagheter i en organisations digitala infrastruktur och undvika kostsam dataförlust eller exponering.

Intruder integreras sömlöst i din tekniska miljö för att testa dina systems säkerhet från samma perspektiv (internet) som potentiella cyberbrottslingar som försöker kompromissa ser det. För att göra detta använder den penetrationsprogramvara som utmärker sig för att vara enkel och snabb så att du kan skyddas på kortast möjliga tid.

Intruder innehåller en funktion som heter Emerging Threat Scans, som proaktivt kontrollerar dina system för nya sårbarheter så snart de avslöjas. Den här funktionen är lika användbar för små företag som för stora, eftersom den minskar den manuella ansträngning som krävs för att hålla koll på de senaste hoten.

Som en del av sitt engagemang för enkelhet använder Intruder en egenutvecklad brusreduceringsalgoritm som skiljer det som bara är information från det som kräver åtgärder, så att du kan behålla fokus på det som verkligen betyder något för ditt företag. Detekteringen som utförs av Intruder inkluderar:

- Säkerhetsproblem för webblager, som SQL-injektion och cross-site scripting (XSS).

- Infrastruktursvagheter, såsom möjligheten till fjärrexekvering av kod.

- Andra säkerhetskonfigurationsfel, såsom svag kryptering och onödigt exponerade tjänster.

En lista över alla 10 000+ kontroller som Intruder utför finns på dess webbportal.

Förmodligen

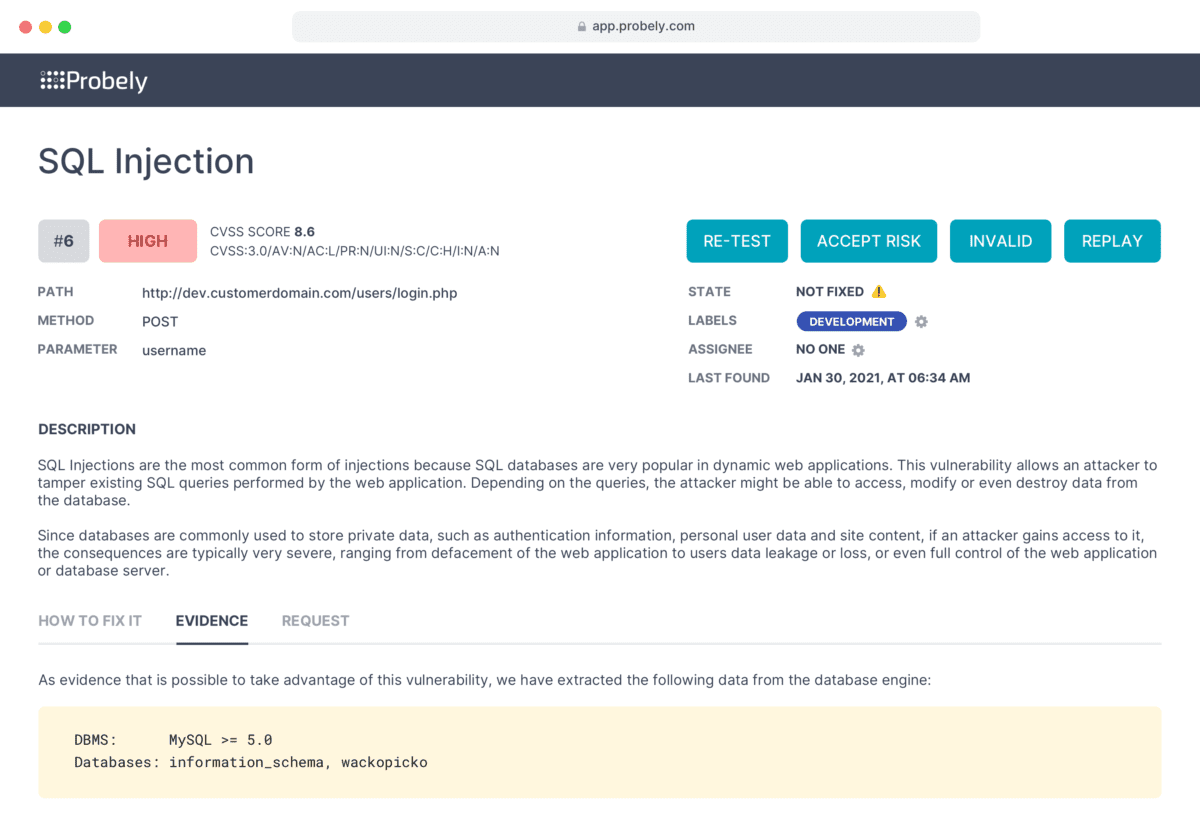

Många växande företag har inte egen cybersäkerhetspersonal, så de förlitar sig på deras utvecklings- eller DevOps-team för att utföra säkerhetstester. Standardutgåvan av Förmodligen är speciellt utformad för att underlätta penetrationsprovningsuppgifter i denna typ av företag.

Hela upplevelsen av Probely är designad för behoven hos växande företag. Produkten är elegant och lätt att använda, så att du kan börja skanna din infrastruktur på inte mer än 5 minuter. Problem som upptäcks under skanningen visas tillsammans med detaljerade instruktioner om hur man åtgärdar dem.

Med Probely blir säkerhetstester som utförs av DevOps eller utvecklingsteam mer oberoende av specifik säkerhetspersonal. Dessutom kan testerna integreras i SDLC för att automatisera dem och bli en del av mjukvaruproduktionspipelinen.

Probely integreras genom tillägg med de mest populära verktygen för teamutveckling, såsom Jenkins, Jira, Azure DevOps och CircleCI. För verktyg som inte har ett stödjande tillägg kan Probely integreras via dess API, som erbjuder samma funktionalitet som webbappen, eftersom varje ny funktion läggs till först i API:t och sedan till användargränssnittet.

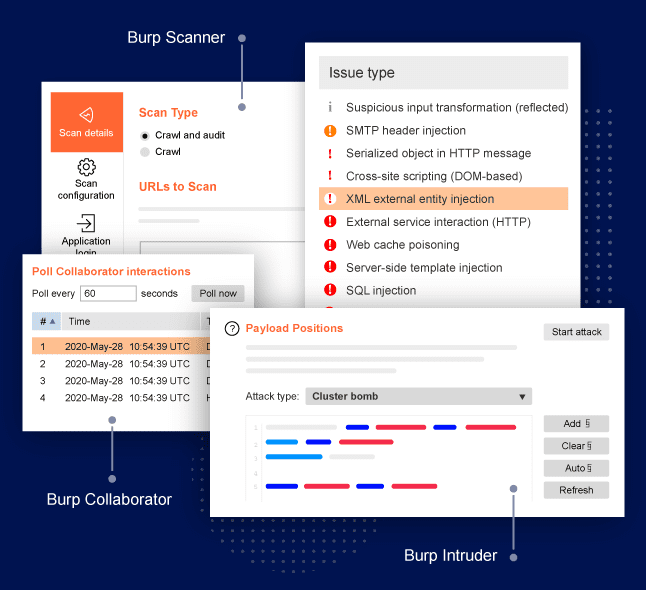

Burp Suite

De Burp Suite Professional verktygslåda utmärker sig för att automatisera repetitiva testuppgifter och sedan djupanalys med sina manuella eller halvautomatiska säkerhetstestverktyg. Verktygen är designade för att testa de 10 bästa OWASP-sårbarheterna, tillsammans med de senaste hackningsteknikerna.

Burp Suites manuella penetrationstestfunktioner fångar upp allt din webbläsare ser, med en kraftfull proxy som låter dig modifiera HTTP/S-kommunikationen som passerar genom webbläsaren. Enskilda WebSocket-meddelanden kan ändras och återutges för senare analys av svar – allt inom samma fönster. Som ett resultat av testerna avslöjas alla dolda attackytor, tack vare en avancerad automatisk upptäcktsfunktion för osynligt innehåll.

Recon-data grupperas och lagras i en objektiv webbplatskarta, med filtrerings- och anteckningsfunktioner som kompletterar informationen från verktyget. Dokumentations- och saneringsprocesser förenklas genom att generera tydliga rapporter för slutanvändare.

Parallellt med användargränssnittet erbjuder Burp Suite Professional ett kraftfullt API som ger tillgång till dess interna funktionalitet. Med den kan ett utvecklingsteam skapa sina egna tillägg för att integrera penetrationstestning i sina processer.

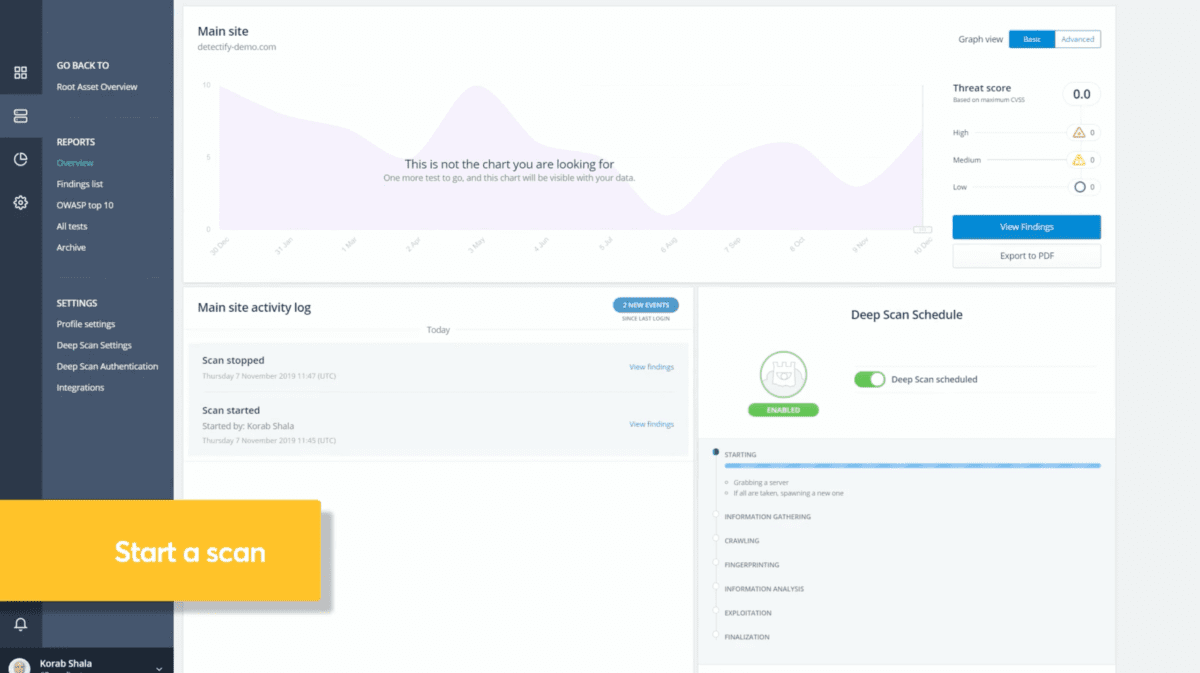

Upptäcka

Upptäcka erbjuder ett helautomatiskt penetrationstestverktyg som gör att företag kan vara medvetna om hoten mot deras digitala tillgångar.

Detectifys Deep Scan-lösning automatiserar säkerhetskontroller och hjälper dig att hitta odokumenterade sårbarheter. Asset Monitoring observerar kontinuerligt underdomäner, letar efter exponerade filer, obehöriga ingångar och felkonfigurationer.

Penetrationstestning är en del av en svit med verktyg för inventering av digitala tillgångar och övervakningsverktyg som inkluderar sårbarhetsskanning, värdupptäckt och mjukvarufingeravtryck. Det kompletta paketet hjälper till att undvika obehagliga överraskningar, som att okända värdar presenterar sårbarheter eller underdomäner som enkelt kan kapas.

Detectify hämtar de senaste säkerhetsresultaten från en grupp av handplockade etiska hackare och utvecklar dem till sårbarhetstester. Tack vare detta ger Detectifys automatiserade penetrationstestning tillgång till exklusiva säkerhetsresultat och testning av 2000+ sårbarheter i webbapplikationer, inklusive OWASP topp 10.

Om du vill skyddas mot nya sårbarheter som dyker upp praktiskt taget varje dag, behöver du mer än att köra kvartalsvisa penetrationstester. Detectify erbjuder sin Deep Scan-tjänst, som ger ett obegränsat antal skanningar, tillsammans med en kunskapsbas med 100+ åtgärdstips. Det erbjuder också integration med samarbetsverktyg som Slack, Splunk, PagerDuty och Jira.

Detectify erbjuder en gratis 14-dagars provperiod som inte kräver att du anger kreditkortsuppgifter eller andra betalningsmedel. Under provperioden kan du göra alla skanningar du vill.

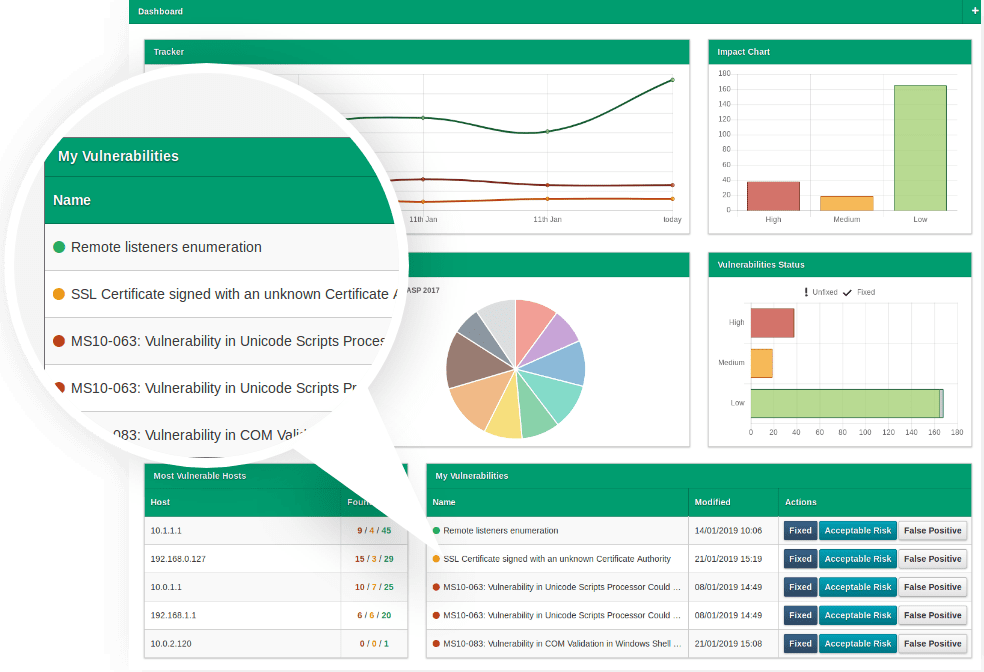

AppCheck

AppCheck är en komplett säkerhetsskanningsplattform byggd av experter på penetrationstestning. Den är utformad för att automatisera upptäckten av säkerhetsproblem i appar, webbplatser, molninfrastrukturer och nätverk.

AppChecks penetrationstestlösning integreras med utvecklingsverktyg som TeamCity och Jira för att genomföra bedömningar genom alla stadier av en applikations livscykel. Ett JSON API låter det integreras med utvecklingsverktyg som inte är integrerade.

Med AppCheck kan du starta skanningar på några sekunder, tack vare förbyggda skanningsprofiler utvecklade av AppChecks egna säkerhetsexperter. Du behöver inte ladda ner eller installera någon programvara för att börja skanna. När arbetet är klart rapporteras fynden med omfattande detaljer, inklusive lättförståeliga berättelser och åtgärdsråd.

Ett detaljerat schemaläggningssystem låter dig glömma att starta skanningar. Med detta system kan du konfigurera tillåtna skanningsfönster, tillsammans med automatiska pauser och återupptag. Du kan också konfigurera automatiska skanningsupprepningar för att vara säker på att ingen ny sårbarhet kommer att förbli obemärkt.

En konfigurerbar instrumentpanel ger en fullständig och tydlig bild av din säkerhetsställning. Den här instrumentpanelen låter dig upptäcka sårbarhetstrender, spåra åtgärdande framsteg och få en blick på de områden i din miljö som är mest utsatta.

AppCheck-licenser har inga begränsningar, erbjuder obegränsade användare och obegränsad skanning.

Qualys

Qualys webbapplikationsskanning (WAS) är en penetrationstestlösning som upptäcker och katalogiserar alla webbapplikationer i ett nätverk, som skalar från några till tusentals applikationer. Qualys WAS tillåter att webbapplikationer taggas och sedan används i kontrollrapporter och för att begränsa åtkomsten till skanningsdata.

WAS Dynamic Deep Scan-funktion täcker alla applikationer i en omkrets, inklusive appar i aktiv utveckling, IoT-tjänster och API:er som stöder mobila enheter. Dess omfattning täcker offentliga molninstanser med progressiva, komplexa och autentiserade skanningar, vilket ger omedelbar insyn i sårbarheter som SQL-injektion, cross-site scripting (XSS) och hela OWASP Top 10. För att utföra penetrationstestning använder WAS avancerad scripting med Selenium, webbläsarautomatiseringssystemet med öppen källkod.

För att utföra skanningar mer effektivt kan Qualys WAS arbeta över en pool av flera datorer och tillämpa automatisk lastbalansering. Dess schemaläggningsfunktioner låter dig ställa in den exakta starttiden för skanningarna och deras varaktighet.

Tack vare sin modul för upptäckt av skadlig programvara med beteendeanalys kan Qualys WAS identifiera och rapportera befintlig skadlig programvara i dina applikationer och webbplatser. Sårbarhetsinformationen som genereras av automatiska skanningar kan konsolideras med information som samlas in från manuella penetrationstester så att du har en fullständig bild av din webbapplikations säkerhetsställning.

Redo att gå premium?

När din webbapplikationsinfrastruktur växer i yta och kritik, börjar lösningar för penetrationstestning med öppen källkod eller gratis att använda att visa svagheter. Det är då du bör överväga en premium penetrationstestlösning. Alla alternativ som presenteras här erbjuder olika planer för olika behov, så du bör utvärdera det som är mest lämpligt för dig för att börja testa dina applikationer och förutse illvilliga angripares agerande.