Det finns inget bättre sätt att förbättra förtroendet för etiska hackingfärdigheter än att sätta dem på prov.

Det kan vara utmanande för etiska hackare och penetrationstestare att testa sina förmågor lagligt, så att ha webbplatser utformade för att vara osäkra och ge en säker miljö för att testa hackingfärdigheter är ett fantastiskt sätt att hålla sig utmanad.

Webbplatser och webbappar utformade för att vara osäkra och tillhandahålla en säker hackningsmiljö är idealiska grunder för lärande. Nya hackare kan lära sig att hitta sårbarheter med dem, och säkerhetspersonal och buggpris jägare kan öka sin expertis och hitta några andra nya sårbarheter.

Innehållsförteckning

Användning av sårbara webbappar

Att utnyttja dessa avsiktligt skapade sårbara webbplatser och webbappar för testning ger dig en säker miljö för att öva dina tester lagligt samtidigt som du är på rätt sida om lagen. På detta sätt kan du hacka dig utan att gå in på farligt territorium som kan leda till att du arresteras.

Dessa applikationer är designade för att hjälpa säkerhetsentusiaster att lära sig och vässa deras förmåga att använda informationssäkerhet och penetrationstestning.

I den här artikeln har jag listat flera typer av appar som målmedvetet har utformats osäkra, ofta kända som ”Damn Vulnerable.”

Buggy Web Application, ofta känd som BWAPP, är ett gratis verktyg med öppen källkod. Det är en PHP-applikation som använder en MySQL-databas som back-end. Denna Bwapp har över 100 buggar som du kan arbeta med, oavsett om du förbereder dig för en uppgift eller bara vill hålla dina etiska hackningsförmåga upp till standard. Detta täcker alla de stora (och vanligaste) säkerhetsbristerna.

Mer än 100 onlineapplikationssårbarheter och defekter ingår i detta verktyg, som härrörde från OWASP Top 10 Project. Följande är några av bristerna:

- Cross-site scripting (XSS) och cross-site request forgery (CSRF)

- DoS (denial-of-service)-attacker

- Man-i-mitten attacker

- Server-side request forgery (SSRF)

- SQL, OS Command, HTML, PHP och SMTP-injektioner, etc.

Denna webbapplikation hjälper dig att utföra laglig etisk hackning och penntester.

Du kan enkelt ladda ner denna bwapp av klicka här.

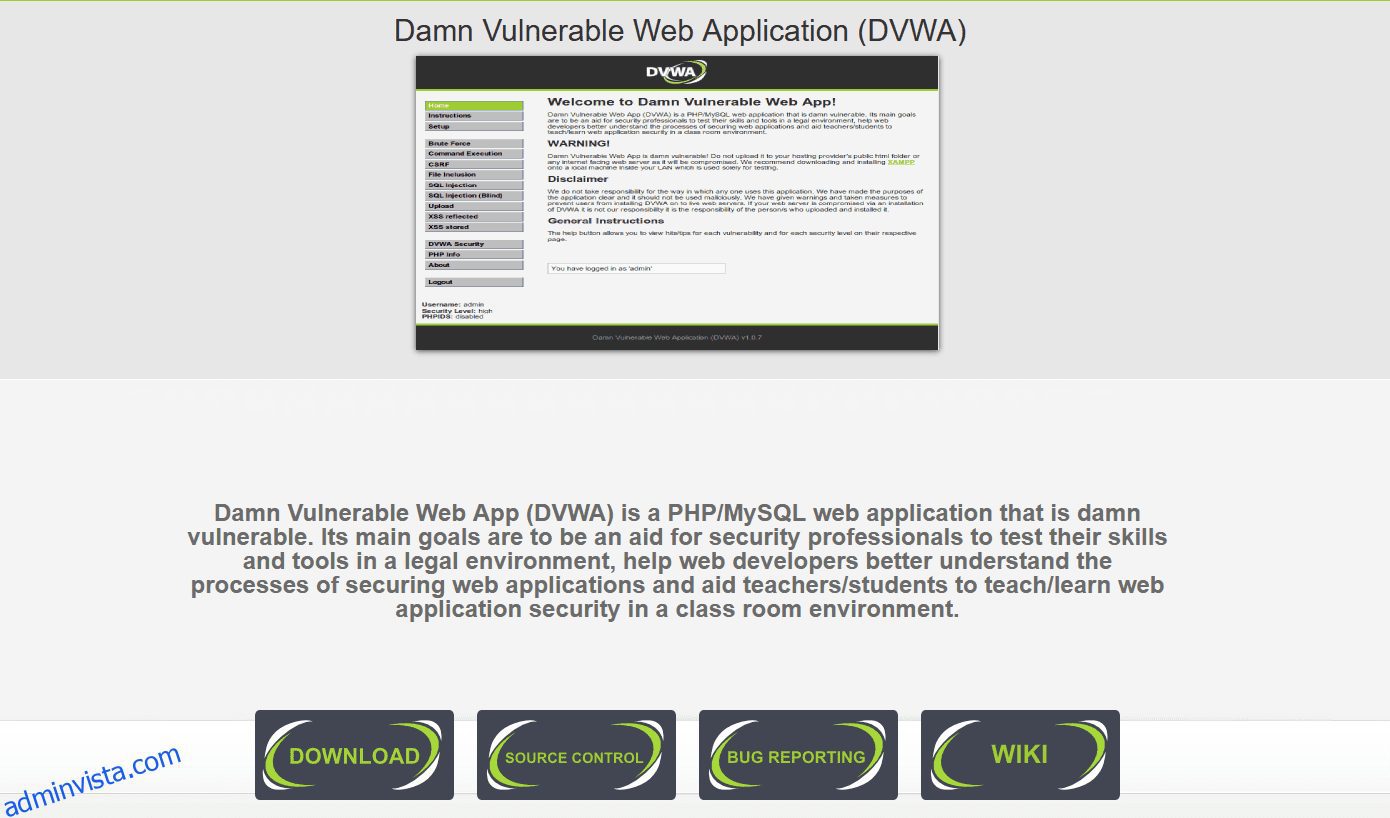

Jävla sårbar webbapplikation

Jävla sårbar webbapplikation, ofta känd som DVWA, är utvecklad i PHP och MySQL. Det lämnas avsiktligt sårbart så att säkerhetspersonal och etiska hackare kan testa sina färdigheter utan att juridiskt kompromissa med någons system. För att köras kräver DVWA installation av en webbserver, PHP och MySQL. Om du inte redan har konfigurerat en webbserver är det snabbaste sättet att installera DVWA att ladda ner och installera ”XAMPP”. XAMPP finns att ladda ner här.

Denna jäkla sårbara webbapp ger några sårbarheter att testa på.

- Råstyrka

- Kommandoexekvering

- CSRF och filinkludering

- XSS och SQL-injektion

- Osäker filuppladdning

Den största fördelen med DVWA är att vi kan ställa in säkerhetsnivåerna för att öva på att testa varje sårbarhet. Varje säkerhetsnivå behöver en unik uppsättning talang. Säkerhetsforskare kan undersöka vad som händer i back-end tack vare utvecklarnas beslut att publicera källkoden. Detta är utmärkt för forskare att lära sig om dessa problem och för att hjälpa andra att lära sig om dem.

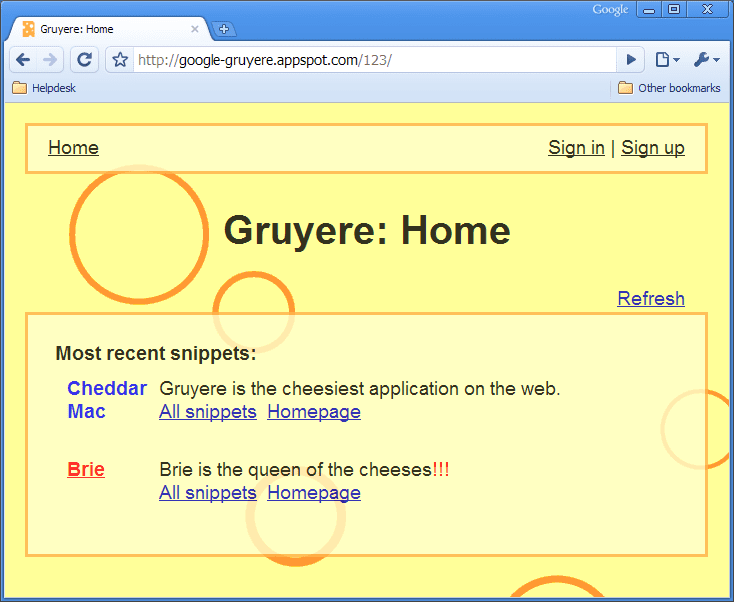

Googla på Gruyere

Vi ser inte ofta orden ”ost” och ”hacking” användas tillsammans, men den här webbplatsen är full av hål, precis som läcker ost. Gruyere är ett utmärkt val för nybörjare som vill lära sig hur man lokaliserar och utnyttjar sårbarheter och hur man bekämpar dem. Den använder också ”ostlig” kodning, och hela designen är baserad på ost.

bildkälla: Google gruyere

bildkälla: Google gruyere

För att göra det enklare är det skrivet i Python och kategoriserat efter sårbarhetstyper. De kommer att ge dig en kort beskrivning av sårbarheten du kommer att lokalisera, utnyttja och identifiera genom att använda black-box eller white-box hacking (eller en kombination av båda teknikerna) för varje uppgift. Några av dem är :

- Informationsgivning

- SQL-injektion

- Förfalskning av förfrågningar på flera ställen

- Denial-of-service attacker

Även om vissa förkunskaper krävs, är detta det bästa alternativet för nybörjare.

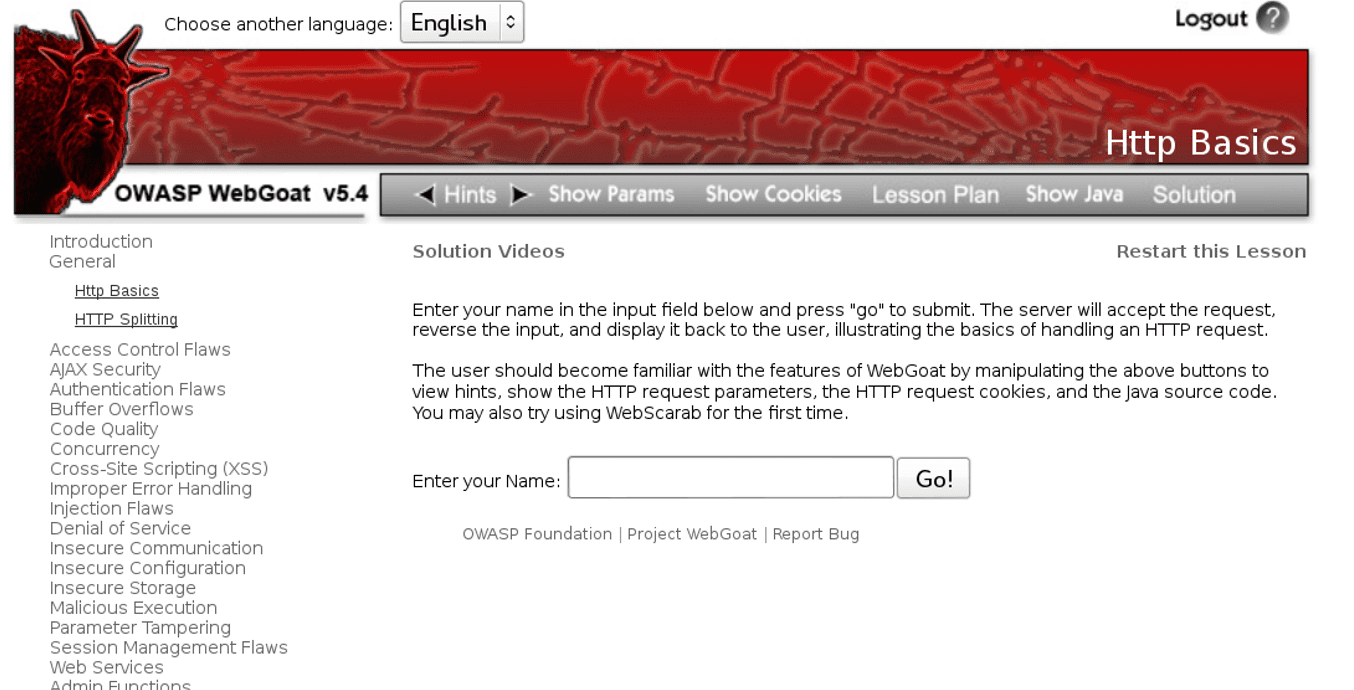

WebGoat

Den här listan innehåller ytterligare ett OWASP-objekt och ett av de mest populära. WebGoat är ett osäkert program som kan användas för att lära sig om vanliga problem med applikationer på serversidan. Den är avsedd att hjälpa människor att lära sig om applikationssäkerhet och öva pentestingtekniker.

Varje lektion låter dig lära dig om ett specifikt säkerhetsbrist och sedan attackera det i appen.

Några av sårbarheterna i Webgoat är:

- Bufferten svämmar över

- Felaktig felhantering

- Injektionsfel

- Osäker kommunikation och konfiguration

- Sessionshanteringsbrister

- Parametermanipulering

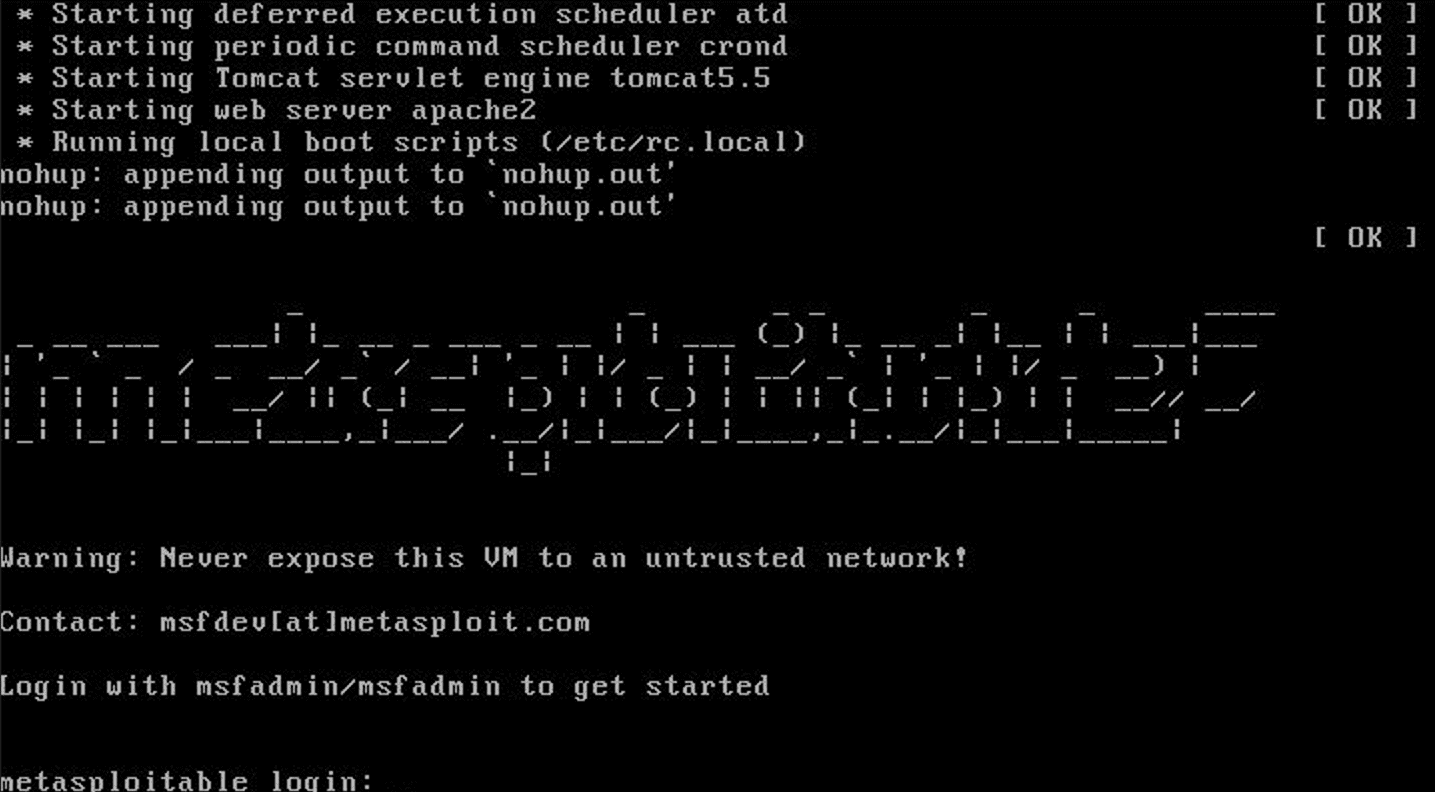

Metasploitable 2

Bland säkerhetsforskare, Metasploitable 2 är den mest använda onlineapplikationen. Avancerade verktyg som Metasploit och Nmap kan användas för att testa denna applikation av säkerhetsentusiaster.

Huvudsyftet med denna sårbara applikation är nätverkstestning. Det var modellerat efter det framstående Metasploit-programmet, som säkerhetsforskare använder för att upptäcka säkerhetsbrister. Du kanske till och med kan hitta ett skal för det här programmet. WebDAV, phpMyAdminoch DVWA är alla inbyggda funktioner i denna applikation.

Du kanske inte kan hitta programmets GUI, men du kan fortfarande använda många verktyg via terminalen eller kommandoraden för att utnyttja den. Du kan bland annat titta på dess portar, tjänster och version. Detta hjälper dig att bedöma din förmåga att lära dig Metasploit-verktyget.

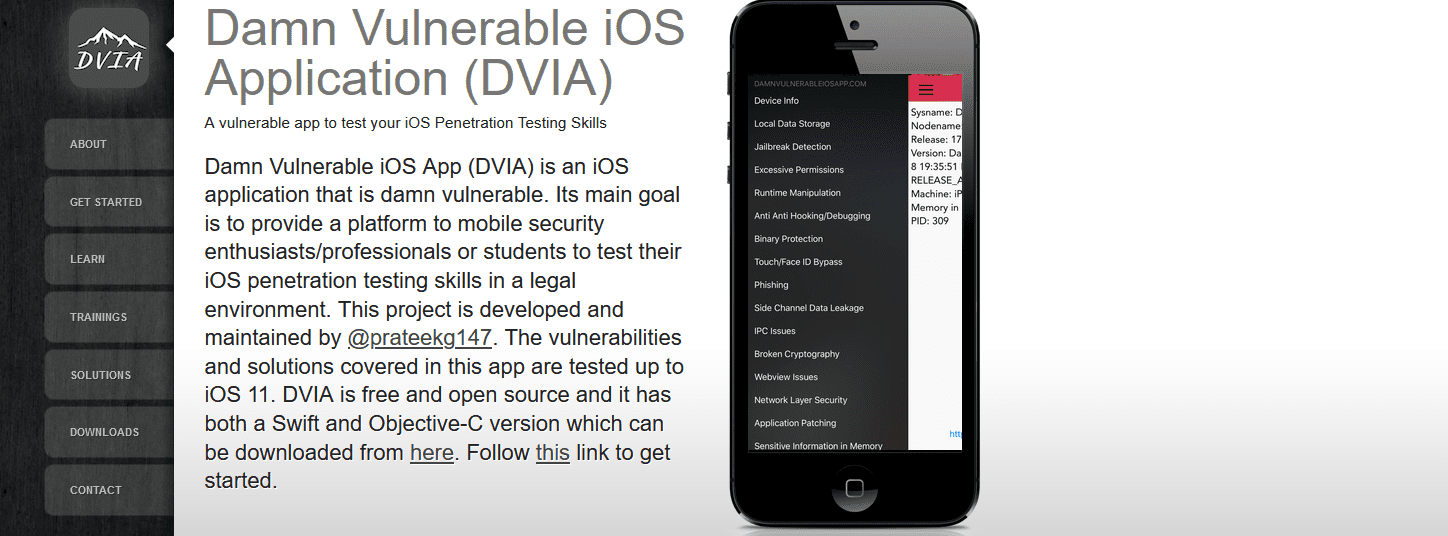

Jävligt sårbar iOS-app

DVIA är ett iOS-program som tillåter mobilsäkerhetsentusiaster, experter och utvecklare att träna penetrationstestning. Den har nyligen släppts på nytt och är nu fritt tillgänglig på GitHub.

Efter OWASP Top 10 mobilriskerna innehåller DVIA typiska iOS-appsårbarheter. Den är utvecklad i Swift, och alla sårbarheter har testats upp till iOS 11. Du behöver Xcode för att använda den.

Några av funktionerna som är tillgängliga i DVIA är:

- Jail-break upptäckt

- Nätfiske

- Trasig kryptografi

- Körtidsmanipulation

- Programlappning

- Binär patchning

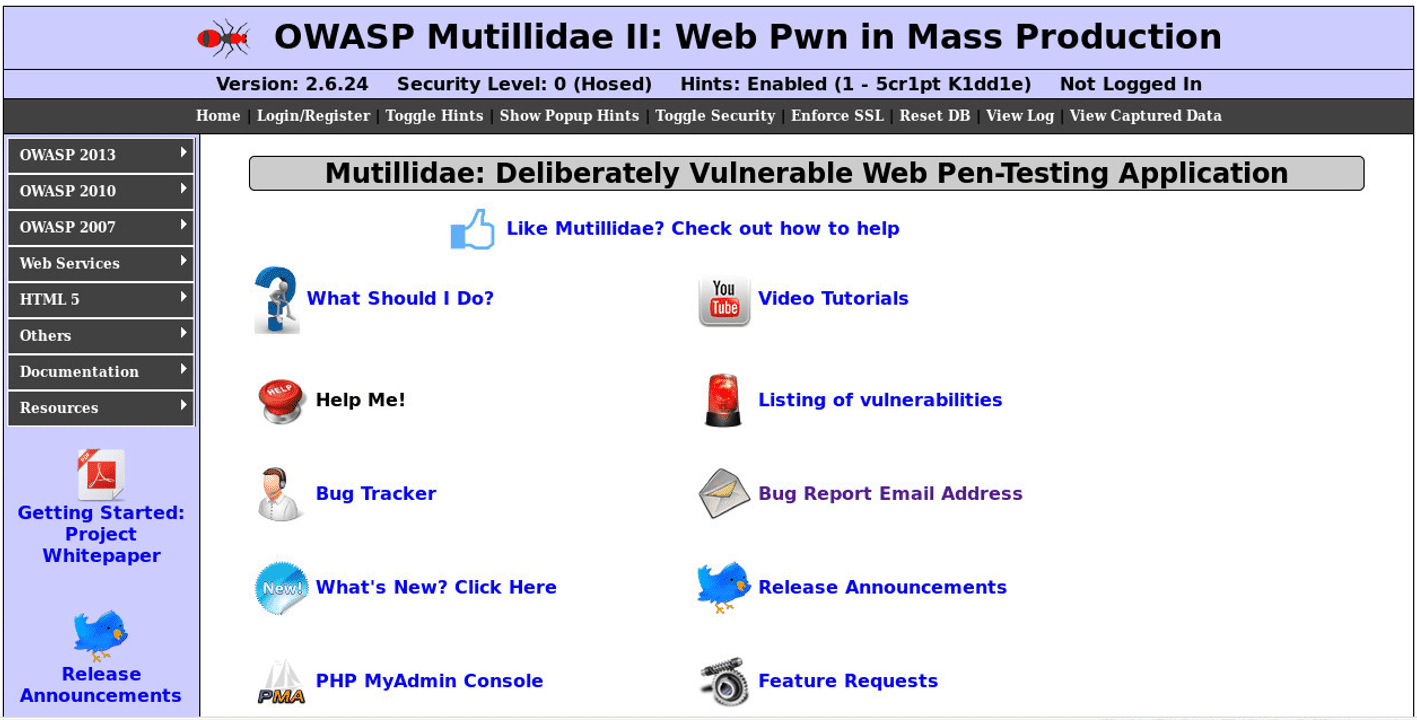

OWASP Mutillidae II

Mutillidae II är ett gratisprogram med öppen källkod utvecklat av OWASP. Många säkerhetsentusiaster har använt det eftersom det ger en lättanvänd onlinehackningsmiljö. Den innehåller en mängd olika sårbarheter samt rekommendationer för att hjälpa användaren att utnyttja dem. Denna webbapplikation är till för att du ska fräscha upp dina förmågor om penetrationstestning eller hacking är ditt tidsfördriv.

Den innehåller en mängd olika sårbarheter att testa, inklusive klick-jacking, autentiseringsbypass och mer. Dess sårbarhetssektion innehåller också underkategorier som ger ytterligare alternativ.

Du måste installera XAMPP på ditt system. Mutillidae inkluderar dock XAMPP. Det går även att växla mellan säkert och osäkert läge. Mutillidae är en komplett labbmiljö som innehåller allt du behöver.

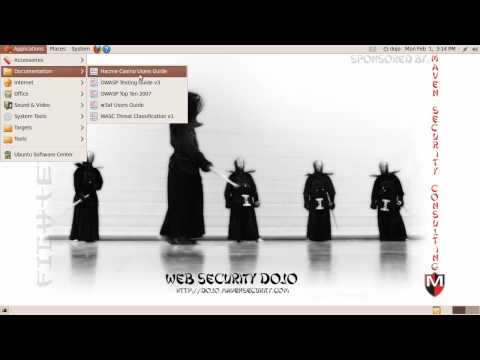

Web Security Dojo

WSD är en virtuell maskin med olika verktyg som Burp Suite och råttproxy och målmaskiner (som WebGoat). Det är en träningsmiljö med öppen källkod baserad på operativsystemet Ubuntu 12.04. För vissa syften innehåller den också utbildningsmaterial och användarguider.

Du behöver inte köra några andra verktyg för att använda det; allt du behöver är denna virtuella dator. Du måste installera och köra VirtualBox 5 (eller senare) initialt, eller så kan du använda VMware istället. Importera sedan ova-filen till VirtualBox/VMware och du är klar. Det kommer att ha samma känsla som alla andra Ubuntu OS.

Denna virtuella dator är idealisk för självstudier och lärande av nybörjare, proffs och lärare som vill lära ut om sårbarheter.

Slutsats 😎

Du måste ha praktisk erfarenhet av osäkra applikationer innan du går in i den professionella sfären av informationssäkerhet. Det hjälper till att utveckla dina förmågor.

Det hjälper dig också att identifiera och öva dina svaga områden. Genom att utöva etisk hackning på specialbyggda applikationer kommer du bättre att förstå dina hackningsförmåga och var du står i säkerhetssfären. Det är fördelaktigt att dela information. Du kan använda dessa webbapplikationer för att visa andra hur man upptäcker typiska webbapplikationsbrister.