Hotaktörer diversifierar sina tekniker för intäktsgenerering, taktik och procedurer (TTP) med nya attackmetoder eftersom tekniska framsteg har sänkt inträdesbarriären, och uppkomsten av ransomware as a service (RaaS) har förvärrat problemet.

För att en organisation ska matcha denna sofistikerade nivå måste hotintelligens bli en viktig del av dess säkerhetsställning, eftersom den tillhandahåller handlingsbar information om aktuella hot och hjälper till att skydda företag från skadliga attacker.

Innehållsförteckning

Vad är en Threat Intelligence Platform?

A Threat Intelligence Platform (TIP) är en teknik som gör det möjligt för organisationer att samla in, analysera och aggregera hotintelligensdata från flera källor. Denna information gör det möjligt för företag att proaktivt identifiera och minska potentiella säkerhetsrisker och försvara sig mot framtida attacker.

Cyberhotsintelligens är en viktig säkerhetskomponent för företag. Genom att övervaka de senaste cyberhoten och sårbarheterna kan din organisation upptäcka och reagera på potentiella säkerhetsöverträdelser innan de skadar dina IT-tillgångar.

Hur fungerar Threat Intelligence Platform?

Hotintelligensplattformar hjälper företag att minska riskerna för dataintrång genom att samla in hotintelligensdata från flera källor, inklusive öppen källkodsintelligens (OSINT), djup och mörk webb och proprietära hotintelligensflöden.

TIPS analyserar data, identifierar mönster, trender och potentiella hot och delar sedan denna information med ditt SOC-team och andra säkerhetssystem, såsom brandväggar, system för intrångsdetektering, och system för säkerhetsinformation och händelsehantering (SIEM) för att minska skador på din IT-infrastruktur.

Fördelar med Threat Intelligence Platforms

Hotintelligensplattformar ger organisationer olika fördelar, inklusive:

- Proaktiv hotdetektion

- Förbättrad säkerhetsställning

- Bättre resursfördelning

- Effektiviserad säkerhetsverksamhet

Andra fördelar med TIP inkluderar automatiserad hotrespons, kostnadsbesparingar och ökad synlighet.

Viktiga egenskaper hos plattformar för hotintelligens

De viktigaste egenskaperna hos plattformar för hotintelligens är:

- Datainsamlingsförmåga

- Hotprioritering i realtid

- Hotanalys

- Möjlighet att övervaka den djupa och mörka webben

- Riktigt bibliotek och databas med grafer för att visualisera attacker och hot

- Integration med dina befintliga säkerhetsverktyg och system

- Undersök skadlig programvara, nätfiskebedrägerier och illvilliga aktörer

De bästa TIPS kan samla in, normalisera, aggregera och organisera hotintelligensdata från flera källor och format.

Autofokus

AutoFocus från Palo Alto Networks är en molnbaserad hotintelligensplattform som låter dig identifiera kritiska attacker, genomföra preliminära bedömningar och vidta åtgärder för att åtgärda situationen utan att behöva ytterligare IT-resurser. Tjänsten samlar in hotdata från ditt företagsnätverk, bransch och globala underrättelseflöden.

AutoFocus tillhandahåller information från Unit 42 – Palo Alto Network hot research team – om de senaste skadliga kampanjerna. Hotrapporten är synlig på din instrumentpanel, vilket ger dig ytterligare insyn i dåliga aktörers tekniker, taktik och procedurer (TTP).

Nyckelfunktioner

- Dess enhet 42 forskningsflöde ger insyn i den senaste skadliga programvaran med information om deras taktik, tekniker och procedurer

- Behandlar 46 miljoner verkliga DNS-förfrågningar dagligen

- Samla information från tredjepartskällor som Cisco, Fortinet och CheckPoint

- Verktyget tillhandahåller hotintelligens till verktyg för säkerhetsinformation och händelsehantering (SIEM), interna system och andra tredjepartsverktyg med ett öppet och smidigt RESTful API

- Inkluderar förbyggda tagggrupper för ransomware, banktrojaner och hackningsverktyg

- Användare kan också skapa anpassade taggar baserat på deras sökkriterier

- Kompatibel med olika standarddataformat som STIX, JSON, TXT och CSV

Prissättning för verktyget annonseras inte på Palo Alto Networks webbplats. Köpare bör kontakta företagets säljteam för offerter, och du kan också begära en produktdemo för att lära dig mer om lösningens funktioner och hur du kan utnyttja den för ditt företag.

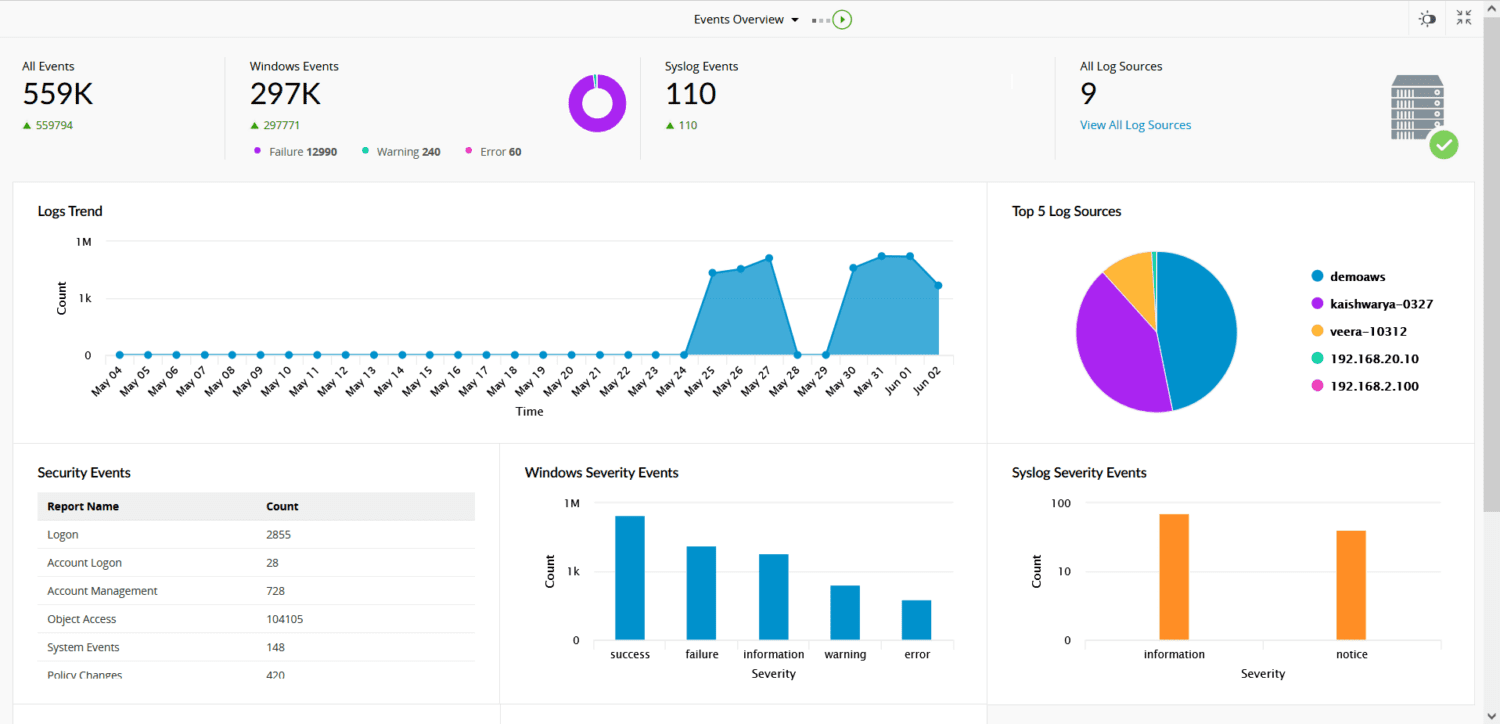

ManageEngine Log360

ManageEngine Log360 är ett logghanterings- och SIEM-verktyg som ger företag insyn i deras nätverkssäkerhet, granskar aktiva katalogförändringar, övervakar deras utbytesservrar och offentliga molninställningar och automatiserar logghantering.

Log360 kombinerar funktionerna hos fem ManageEngine-verktyg, inklusive ADAudit Plus, Event Log Analyzer, M365 Manager Plus, Exchange Reporter Plus och Cloud Security Plus.

Log360 hot intelligence-moduler inkluderar en databas som innehåller globala skadliga IP-adresser och en STIX/TAXII-hotflödesprocessor som ofta hämtar data från globala hotflöden och uppdaterar dig.

Nyckelfunktioner

- Innehåller integrerade funktioner för säkerhetsmäklare för molnåtkomst (CASB) för att hjälpa till att övervaka data i molnet, upptäcka skuggade IT-applikationer och spåra sanktionerade och icke-sanktionerade applikationer

- Upptäck hot över företagsnätverk, slutpunkter, brandväggar, webbservrar, databaser, switchar, routrar och andra molnkällor

- Incidentdetektering i realtid och övervakning av filintegritet

- Använder MITER ATT&CK-ramverket för att prioritera hot som uppstår i attackkedjan

- Dess attackdetektering inkluderar regelbaserad realtidskorrelation, beteendebaserad ML-baserad användar- och entitetsbeteendeanalys (UEBA) och signaturbaserad MITER ATT&CK

- Inkluderar integrerat förebyggande av dataförlust (DLP) för eDiscovery, datariskbedömning, innehållsmedvetet skydd och övervakning av filintegritet

- Säkerhetsanalys i realtid

- Integrerad efterlevnadshantering

Log360 kan laddas ner i en fil och finns i två upplagor: gratis och professionell. Användare kan uppleva de avancerade funktionerna i den professionella utgåvan under en 30-dagars provperiod, varefter dessa funktioner kommer att konverteras till deras gratisutgåva.

AlienVault USM

AlienVault USM-plattform utvecklad av AT&T. Lösningen tillhandahåller hotdetektering, bedömning, incidentrespons och efterlevnadshantering i en enhetlig plattform.

AlienVault USM får uppdateringar från AlienVault Labs var 30:e minut om olika typer av attacker, nya hot, misstänkt beteende, sårbarheter och utnyttjande som de upptäcker i hela hotlandskapet.

AlienVault USM ger en enhetlig bild av ditt företags säkerhetsarkitektur, vilket gör att du kan övervaka dina nätverk och enheter på plats eller på avlägsna platser. Det inkluderar också SIEM-funktioner, molnintrångsdetektering för AWS, Azure och GCP, nätverksintrångsdetektering (NIDS), värdintrångsdetektering (HIDS) och slutpunktsdetektering och -svar (EDR).

Nyckelfunktioner

- Detektering av botnät i realtid

- Kommando och kontroll (C&C) trafikidentifiering

- Avancerad detektering av ihållande hot (APT).

- Uppfyller olika industristandarder såsom GDPR, PCI DSS, HIPAA, SOC 2 och ISO 27001

- Nätverks- och värd-IDS-signaturer

- Centraliserad händelse- och loggdatainsamling

- Dataexfiltrationsdetektering

- AlientVault övervakar moln och lokala miljöer från en enda glasruta, inklusive AWS, Microsoft Azure, Microsoft Hyper-V och VMWare

Prissättningen för den här lösningen börjar på $1 075 per månad för den grundläggande planen. Potentiella köpare kan registrera sig för en 14-dagars gratis provperiod för att lära sig mer om verktygets funktioner.

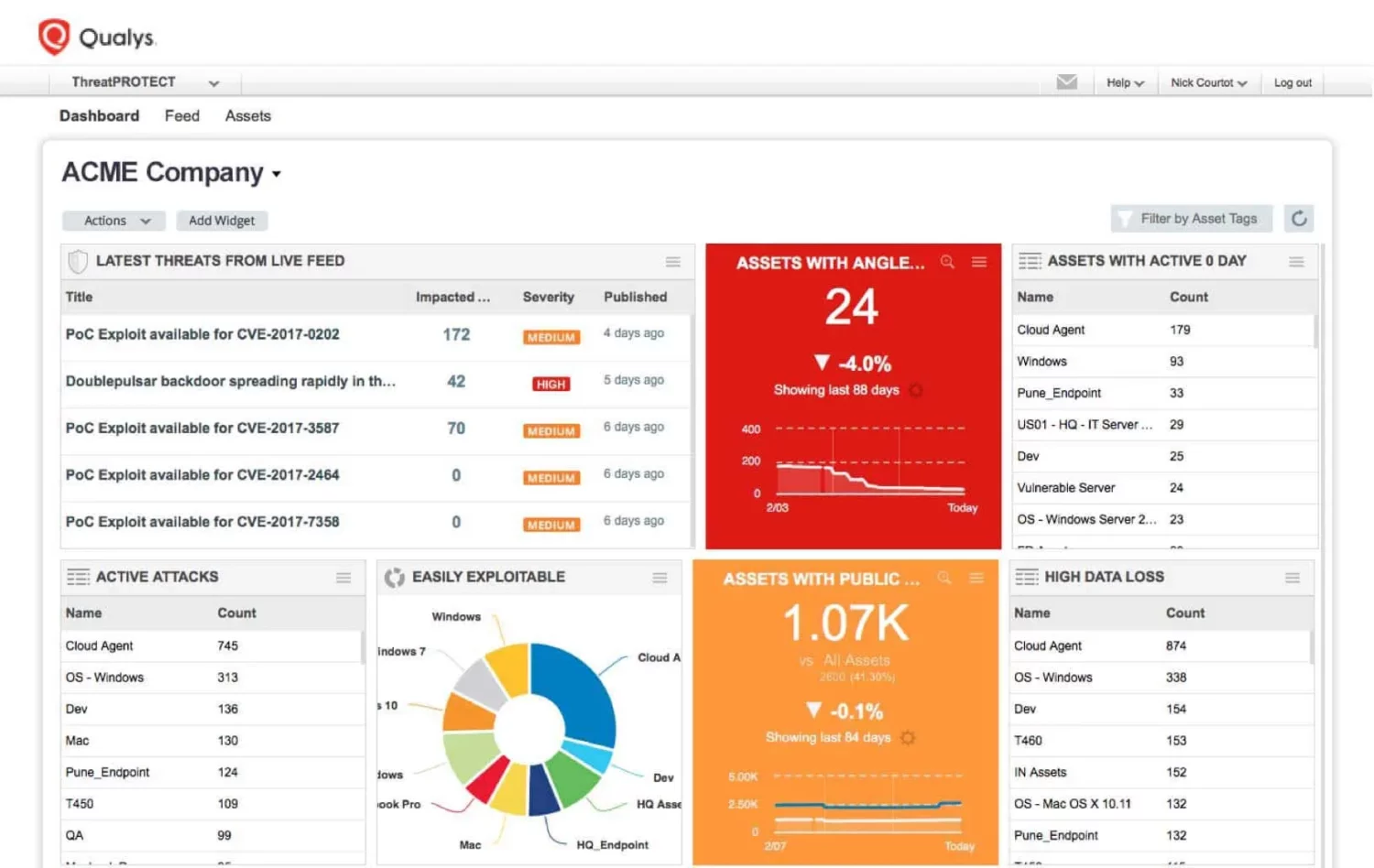

Qualys hotskydd

Qualys Threat Protection är en molntjänst som tillhandahåller avancerat hotskydd och svarsmöjligheter. Den innehåller hotindikatorer i realtid för sårbarheter, kartlägger fynd från Qualys och externa källor och korrelerar kontinuerligt extern hotinformation mot dina sårbarheter och din IT-tillgångsinventering.

Med Qualys hotskydd kan du manuellt skapa en anpassad instrumentpanel från widgets och sökfrågor och sortera, filtrera och förfina sökresultat.

Nyckelfunktioner

- Centraliserad kontroll- och visualiseringspanel

- Tillhandahåller live-flöde av sårbarhetsavslöjande

- RTI:er för nolldagsattacker, offentliga utnyttjanden, aktivt attackerade, hög rörelse i sidled, hög dataförlust, denial of service, skadlig programvara, ingen patch, exploateringssats och enkel exploatering

- Innehåller en sökmotor som låter dig leta efter specifika tillgångar och sårbarheter genom att skapa ad hoc-frågor

- Qualys hotskydd korrelerar kontinuerligt extern hotinformation mot dina sårbarheter och din IT-tillgångsinventering

De erbjuder en 30-dagars gratis provperiod så att köpare kan utforska verktygets möjligheter innan de fattar ett köpbeslut.

SOCRadar

SOCRadar beskriver sig själv som en SaaS-bas Extended Threat Intelligence (XTI)-plattform som kombinerar extern attackytehantering (EASM), digitala riskskyddstjänster (DRPS) och cyberhotsintelligens (CTI).

Plattformen förbättrar ditt företags säkerhetsställning genom att ge insyn i dess infrastruktur, nätverk och datatillgångar. SOCRadars möjligheter inkluderar hotintelligens i realtid, automatiserade djupa och mörka webbskanningar och integrerad incidentrespons.

Nyckelfunktioner

- Integreras med befintliga säkerhetsstackar som SOAR, EDR, MDR och XDR och SIEM-lösningar

- Den har över 150 foderkällor

- Lösningen ger information om olika säkerhetsrisker, såsom skadlig programvara, botnät, ransomware, nätfiske, dåligt rykte, hackad webbplats, distribuerade denial of service-attacker (DDOS), honeypots och angripare

- Bransch- och regionbaserad övervakning

- MITRE ATT & CK kartläggning

- Har över 6 000 åtkomst till kombinationslistor (inloggningsuppgifter och kreditkort)

- Djup och mörk webbövervakning

- Identifiering av intrång i autentiseringsuppgifter

SOCRadar har två utgåvor: cyberhotsinformation för SOC-team (CTI4SOC) och utökad hotintelligens (XTI). Båda planerna är tillgängliga i två versioner – gratis och betald – CTI4SOC-planen börjar på $9 999 per år.

Solarwinds Security Event Manager

SolarWinds Security Event Manager är en SIEM-plattform som samlar in, normaliserar och korrelerar händelseloggdata från över 100 förbyggda kontakter, inklusive nätverksenheter och applikationer.

Med SEM kan du effektivt administrera, hantera och övervaka säkerhetspolicyer och skydda ditt nätverk. Den analyserar de insamlade loggarna i realtid och använder informationen som samlas in för att meddela dig om ett problem innan det orsakar allvarlig skada på din företagsinfrastruktur.

Nyckelfunktioner

- Övervakar din infrastruktur 24/7

- SEM har 100 förbyggda kontakter, inklusive Atlassian JIRA, Cisco, Microsoft, IBM, Juniper Sophos, Linux och mer

- Automatiserar efterlevnadsriskhantering

- SEM inkluderar övervakning av filintegritet

- SEM samlar loggar, korrelerar händelser och övervakar hotdatalistor, allt i en enda glasruta

- Plattformen har över 700 inbyggda korrelationsregler

- Användare kan exportera rapporter i PDF- eller CSV-format

Solarwinds Security Event Manager erbjuder en 30-dagars gratis provperiod med två licensalternativ: prenumeration, som börjar på $2,877, och evig, som börjar på $5,607. Verktyget är licensierat baserat på antalet noder som skickar logg- och händelseinformation.

Tenable.sc

Byggd på Nessus Technology, Tenable.sc är en sårbarhetshanteringsplattform som ger insikt i din organisations säkerhetsställning och IT-infrastruktur. Den samlar in och utvärderar sårbarhetsdata i din IT-miljö, analyserar sårbarhetstrend över tid och låter dig prioritera och vidta korrigerande åtgärder.

Tenable.sc produktfamilj (Tenanble.sc och Tenable.sc+) gör att du kan identifiera, undersöka, prioritera och åtgärda sårbarheter så att du kan skydda dina system och data.

Nyckelfunktioner

- Det effektiviserade efterlevnaden av industristandarder, såsom CERT, NIST, DISA STIG, DHS CDM, FISMA, PCI DSS och HIPAA/HITECH

- Dess passiva tillgångsupptäcktsfunktioner låter dig upptäcka och identifiera IT-tillgångar i ditt nätverk, såsom servrar, stationära datorer, bärbara datorer, nätverksenheter, webbappar, virtuella maskiner, mobil och moln

- Tenable Research-teamet tillhandahåller frekventa uppdateringar om de senaste sårbarhetskontrollerna, nolldagarsundersökningar och konfigurationsriktmärken för att hjälpa dig skydda din organisation

- Tenable har ett bibliotek med över 67 000 vanliga sårbarheter och exponeringar (CVE)

- Realtidsdetektering av botnät och kommando- och kontrolltrafik

- Tenable.sc director inkluderar en enda glasruta som hjälper dig att se och hantera ditt nätverk på alla Tenable.sc-konsoler

Tenable.sc är licensierad per år, och per tillgång börjar dess 1-åriga licens på $5 364,25. Du kan spara pengar genom att köpa en flerårig licens.

Slutsats

Den här guiden analyserade sju plattformar för hotintelligens och deras framstående funktioner. Det bästa alternativet för dig beror på dina hotintelligens behov och preferenser. Du kan begära en produktdemo eller registrera dig för en gratis provperiod innan du nöjer dig med ett specifikt verktyg.

Detta gör att du kan testa det för att avgöra om det kommer att tjäna ditt företags syfte. Slutligen, se till att de erbjuder kvalitetssupport och bekräfta hur ofta de uppdaterar sina hotflöden.

Därefter kan du kolla in simuleringsverktyg för cyberattacker.